یک حمله گسترده باج گیر افزاری در سراسر اروپا گسترش یافته است و در چند ساعت گذشته بیش از ۲۰۰ سازمان بزرگ را در روسیه، اوکراین، ترکیه و آلمان تحت تاثیر قرار داده است.

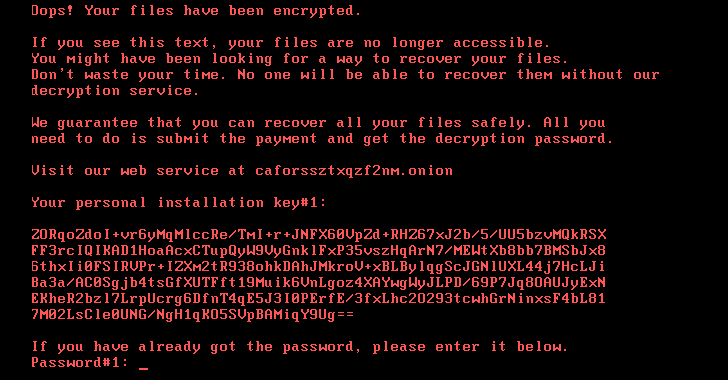

این باجگیر افزار که Bad Rabbit نامیده شده است یک نوع باجگیر افزار مشابه Petya است که شبکههای سازمانها را هدف قرار میدهد و برای بازگشایی قفل فایلهای رمزنگاری شده، از قربانیان درخواست باجی به میزان ۰٫۵ بیتکوین (تقریبا برابر با ۲۸۵ دلار) میکند.

مطابق آنالیزهای اولیه که توسط کاسپرسکی انجام شده است، این باجگیر افزار از طریق حملات Drive-by download گسترش یافته است که از یک نصب کننده جعلی Adobe Flash Player استفاده کرده تا قربانیان را گول بزند که به طور ناخواسته این باجگیر افزار را بر روی سیستم خود نصب کنند.

کاسپرسکی در این باره میگوید[۱]: “در این باجگیر افزار از هیچ بهرهبرداری استفاده نشده است، بنابراین قربانی باید به طور دستی dropper این بدافزار را اجرا کند که خود را به جای یک نصب کننده Adobe Flash جاز زده است. ما تعدادی از وبسایتهای در معرض خطر را شناسایی کردیم، تمامی این وبسایتها خبری و یا رسانهای بودند.”

با این حال، محققان امنیتی در ESET باجگیر افزار Bad Rabbit را به عنوان Win32/Diskcoder.D شناسایی کردهاند[۲] که یک نوع جدید از باجگیر افزار Petya است که به نامهای Petrwrap ،NotPetya ،exPetr و GoldenEye نیز شناخته شده است[۳].

باجگیر افزار Bad Rabbit از DiskCryptor استفاده میکند که یک نرمافزار رمزنگاریِ Full drive و منبع باز است که فایلهای موجود بر روی کامپیوترهای آلوده شده را با استفاده از کلیدهای RSA 2048 رمزنگاری میکند.

ESET بر این باور است که این موج جدید از حملات بدافزاری از بهرهبردار EternalBlue استفاده نمیکند[۴] که در حقیقت یک آسیبپذیریِ SMB بود[۵] که توسط WannaCry و Petya به منظور گسترده شدن در شبکهها مورد استفاده قرار میگرفت[۶].

این باجگیر افزار به جای استفاده از بهرهبردارها، ابتدا شبکه داخلی را برای اشتراکهایِ SMB باز(۱) اسکن میکند، یک لیستِ hardcode شده[۷] از گواهیهای معمول را برای نصب این بدافزار بررسی میکند و همچنین از یک نوع ابزارِ post-exploitation به نام Mimikatz نیز برای استخراج گواهیها از سیستمهای آسیب دیده استفاده میکند[۸].

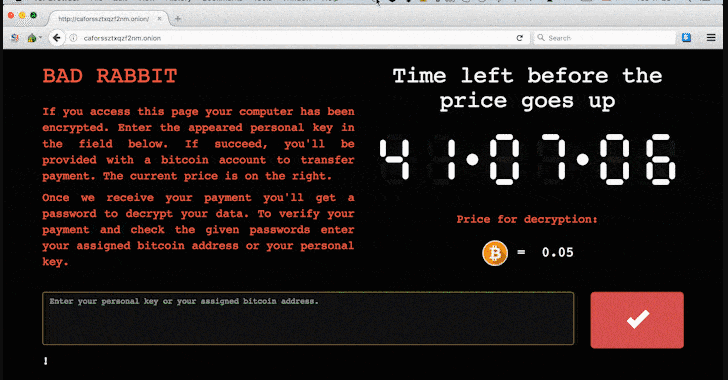

هشداری که این باجگیر افزار برای قربانیان نشان میدهد همچنان که در بالا نشان داده شده است از قربانیان میخواهد که از طریق وبسایت Tor onion به منظور پرداخت باج درخواستی اقدام کنند که یک شمارشگر ساعت که از ۴۰ شروع میشود نیز در این وبسایت برای آنها نمایش داده میشود که پس از تمام شدنِ این زمان مبلغ درخواستی جهت رمزگشایی فایلها افزایش مییابد.

سازمانهای آسیب دیده شامل آژانسهای خبری روسیه Interfax و Fontanka، سیستمهای پرداخت در مترویِ Kiev، فرودگاه بین المللی Odessa و وزارتِ زیرساخت های اوکراین هستند[۹و۱۰].

محققان همچنان در حال آنالیز باجگیر افزار Bad Rabbit هستند تا بتوانند راهی برای بازگشایی فایلهای قفل شده بدون پرداخت باجِ درخواست شده پیدا کنند و یا اینکه چطور از گسترده شدن این باجگیر افزار جلوگیری کنند.

چگونه باید از خود نسبت به حملات بدافزاری محافظت کنید؟

کاسپرسکی پیشنهاد می کند که سرویس WMI را غیرفعال کند تا از گسترش یافتن بدافزارها در شبکه شما جلوگیری شود.

اغلب باجگیر افزارها از طریق پستهای الکترونیک فیشینگ، آگهیهای مخرب در وب سایتها و برنامههای شخص ثالث پخش می شوند.

بنابراین، هنگام باز کردن اسناد ناخواستهی ارسال شده از طریق یک پست الکترونیک یا کلیک کردن بر روی لینکهای قرارداده شده در آنها همیشه باید احتیاط کنید مگر اینکه از منبع آن اطمنیان حاصل کرده باشید.

همچنین هیچ برنامهای را از منابع شخص ثالث دانلود نکنید و حتی قبل از نصب برنامههای دانلود شده از فروشگاههای رسمی، نظرات نوشته شده در مورد آنها را بخوانید.

برای اینکه همیشه از اطلاعات ارزشمند خود به خوبی محافظت کنید، باید یک نسخه پشتیبان از این اطلاعات بر روی یک فضای ذخیرهسازی خارجی که همیشه به کامپیوتر شما متصل نیست، داشته باشید.

اطمینان حاصل کنید که یک برنامه آنتی ویروس قوی و مؤثر بر روی سیستم خود دارید و آن را همیشه به روز نگه دارید.

منابع

[۱] https://securelist.com/bad-rabbit-ransomware/82851/

[۲] https://www.welivesecurity.com/2017/10/24/bad-rabbit-not-petya-back/

[۳] https://apa.aut.ac.ir/?p=2723

[۴] https://thehackernews.com/2017/04/windows-hacking-tools.html

[۵] https://thehackernews.com/2017/04/window-zero-day-patch.html

[۶] https://apa.aut.ac.ir/?p=2580

[۷] https://pastebin.com/01C05L0C

[۸] https://twitter.com/jiriatvirlab/status/922835700873158661

[۹] https://twitter.com/interfax_news/status/922799045088829442

[۱۰]https://www.facebook.com/fontanka.ru/photos/a.624051617681718.1073741831.114572755296276/1517696834983854/?type=3

[۱۱] https://thehackernews.com/2017/10/bad-rabbit-ransomware-attack.html

(۱) open SMB shares

ثبت ديدگاه