اگر شما یک لینکِ مربوط به یک ویدیو را دریافت کردید که از سوی کسی (مثلاً یکی از دوستان شما) در پیامرسان فیسبوک ارسال شده بود، حتی اگر به نظر جذاب میرسید، بههیچوجه بر روی آن کلیک نکنید.

محققان امنیتی سایبری از Trend Micro به کاربران در ارتباط با یک افزونه مخرب در Chrome هشدار دادند که از طریق فیسبوک مسنجر گسترش مییابد و کاربران سیستمعاملهای معاملاتی ارزهای رمزنگاری را هدف قرار میدهد تا اطلاعات حسابهای کاربری آنها را سرقت کند.

این روش حمله FacexWorm نامگذاری شده است و توسط یک افزونه مخرب برای اولین بار در ماه اوت ۲۰۱۷ مورداستفاده قرار گرفت، اما محققان متوجه شدند که این بدافزار چندین قابلیت جدید مخرب را در اوایل ماه جاری دوباره به ویژگیهای خود اضافه کرده است.

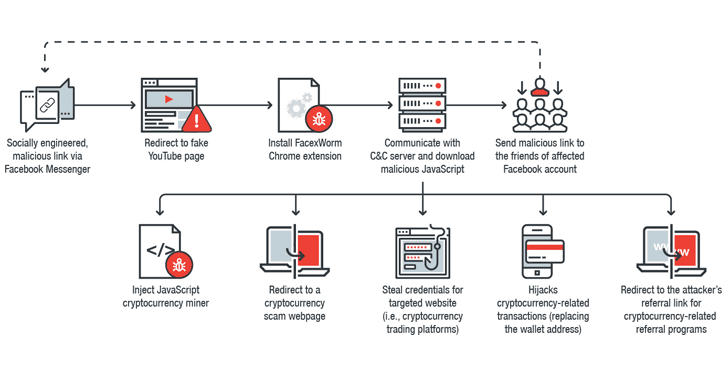

این قابلیتهای جدید شامل سرقت اطلاعات حساب از وبسایتها، مانند سایتهای گوگل و سایتهای ارزهای رمزنگاریشده، هدایت قربانیان به کلاهبرداریهای مربوط به ارزهای رمزنگاریشده، تزریق minerها در صفحه وب برای mining ارزهای رمزنگاریشده و هدایت قربانیان به لینک ارجاعِ مهاجم برای برنامههای مربوط به ارزهای رمزنگاریشده میشود.

این اولین بدافزاری نیست که با استفاده از فیسبوک مسنجر خود را بهعنوان یک کرم گسترش میدهد. در اواخر سال گذشته، محققان Trend Micro یک بات mining ارز دیجیتال مونرو را به نام Digming کشف کردند[۱] که از طریق پیامرسان فیسبوک، رایانههای دارای سیستمعامل ویندوز و همچنین Google Chrome را بهمنظور mine کردن ارزهای رمزنگاریشده مورد هدف قرار میداد.

درست مانند Digming، بدافزار FacexWorm نیز از طریق ارسال لینکهای اجتماعی مهندسیشده(۱) توسط فیسبوک مسنجر به دوستانِ یک حساب کاربریِ فیسبوکِ آسیبدیده بهمنظور هدایت قربانیان به نسخههای جعلی از وبسایتهای ویدیویی مانند YouTube، کار میکند.

لازم به ذکر است که افزونه FacexWorm فقط برای کاربران Chrome طراحی شده است. اگر این بدافزار هر مرورگر وب دیگری را بر روی رایانه قربانی شناسایی کند، کاربر را به یک صفحه تبلیغاتی بهظاهر بیخطر انتقال میدهد.

بدافزار FacexWorm چگونه کار میکند؟

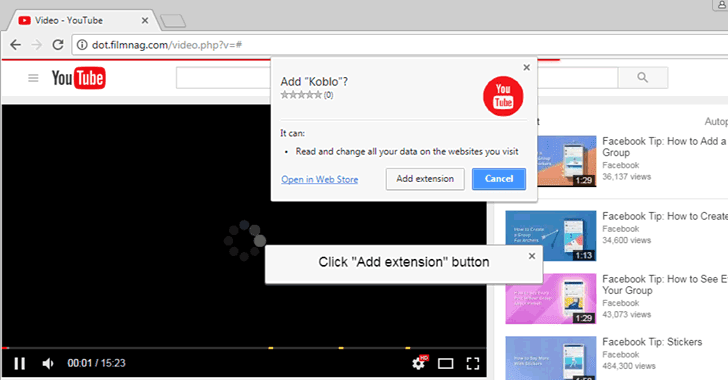

اگر لینک ویدئوی مخرب با استفاده از مرورگر FacexWormFacexWorm باز شود، FacexWorm قربانی را به یک صفحهی جعلی یوتیوب هدایت میکند، جایی که کاربر تشویق میشود که یک افزونه Chrome مخرب را بهعنوان یک افزونه codec برای ادامه پخش ویدیوی موردنظر، دانلود کند.

پس از نصب، افزونه FacexWorm Chrome، ماژولهای بیشتری را از سرور فرمان و کنترل خود برای انجام وظایف مخرب مختلف دانلود میکند.

محققان دراینباره میگویند[۲]: “FacexWorm یک clone از یک افزونه Chrome معمولی است اما با یک کد کوتاه شامل روال اصلی خود تزریق شده است. این بدافزار یک کد جاوا اسکریپت اضافی را هنگامیکه مرورگر باز است از سرور C&C بارگیری میکند.”

“هر بار که یک قربانی یک صفحه وب جدید را باز میکند، FacexWorm سرور C&C خود را برای پیدا کردن و بازیابی یک کد جاوا اسکریپت دیگر (که در یک مخزن Github میزبانی میشود) و اجرای رفتارهای آن در این صفحه وب جستجو میکند.”

ازآنجاکه این افزونه تمام مجوزهای گسترش یافتن را در زمان نصب میگیرد، این بدافزار میتواند به دادههای هر وبسایتی که کاربر باز میکند دسترسی داشته باشد و آنها را تغییر دهد.

در اینجا یک طرح کلی ازآنچه بدافزار FacexWorm میتواند انجام دهد آورده شده است:

- برای گسترش بیشتر خود مانند یک کرم، این بدافزار یک token دسترسی از نوع OAuth را برای حساب کاربری قربانی درخواست میکند، سپس با استفاده از آن، بهطور خودکار لیست دوستان قربانی را دریافت میکند و همچنین لینک ویدیوی یوتیوب جعلی را برای آنها ارسال میکند.

- زمانی که این بدافزار شناسایی میکند که قربانی صفحه ورود به وبسایت هدف را باز کرده است، اطلاعات حساب کاربری قربانی را برای گوگل، MyMonero و Coinhive سرقت میکند.

- FacexWorm همچنین miner ارز رمزنگاریشده را به صفحات وب باز شده توسط قربانی تزریق میکند، که از قدرت CPU رایانه قربانی بهمنظور mine کردن ارزهای رمزنگاریشده برای مهاجمان استفاده میکند.

- FacexWorm حتی لیست معاملات مرتبط با ارزهای رمزنگاریِ کاربر را با قرار دادن آدرس واردشده توسط قربانی و جایگزینی آن با آدرسی که توسط مهاجم تهیه شده، سرقت میکند.

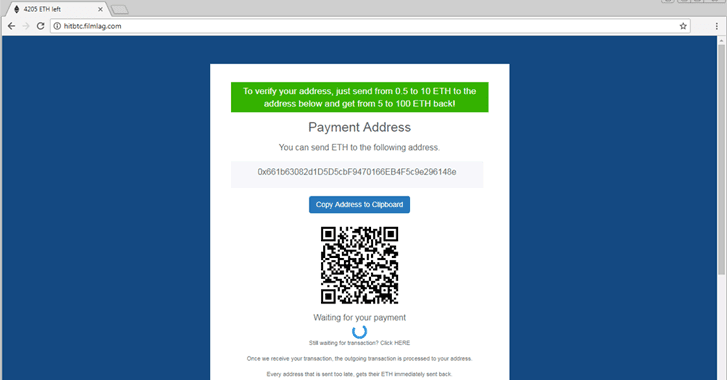

- هنگامیکه بدافزار شناسایی کند که کاربر به یکی از ۵۲ پلتفرم معاملاتی ارزهای رمزنگاریشده دسترسی دارد یا کلمات کلیدی تایپشده مانند “blockchain”، “eth-” یا “ethereum” را در URL تشخیص دهد، FacexWorm قربانی را به یک صفحه کلاهبرداری از ارزهای رمزنگاریشده هدایت میکند تا ارزهای دیجیتال کاربر را سرقت کند. سیستمعاملهای مورد هدف شامل Poloniex ،HitBTC ،Bitfinex ،Ethfinex ،Binance و کیف پول info هستند.

- برای جلوگیری از تشخیص یا حذف شدن، افزونه FacexWorm هنگامیکه تشخیص دهد کاربر صفحه مدیریت افزونههای Chrome را باز کرده است، بلافاصله تبهای باز شده را میبندد.

- مهاجم همچنین هر بار که قربانی یک حساب کاربری را در Binance ،DigitalOcean ،FreeBitco.in ،FreeDoge.co.in یا HashFlare ایجاد کند، یک پیام دریافت میکند.

تاکنون، محققان Trend Micro متوجه شدهاند که FacexWorm حداقل یک معامله Bitcoin (با ارزش ۲٫۴۹ دلار) را تا ۱۹ آوریل ۲۰۱۸ به خطر انداخته است، اما آنها نمیدانند که مهاجمان از mine کردن توسط صفحات وب مخرب چقدر درآمد کسب کردند.

ارزهای رمزنگاریشدهای که توسط FacexWorm مورد هدف قرار گرفتند شامل ،Bitcoin ،Bitcoin Gold ،Bitcoin Cash ،Dash ،ETH ،Ethereum Classic ،Ripple ،Litecoin ،Zcash و مونرو (XMR) هستند.

بدافزار FacexWorm در آلمان، تونس، ژاپن، تایوان، کره جنوبی و اسپانیا کشف شده است. اما ازآنجاکه فیسبوک مسنجر در سراسر جهان استفاده میشود، شانس بیشتری برای گسترش این بدافزار در سراسر جهان وجود دارد.

قبل از اینکه توسط محققان Trend Micro اخطار داده شود، فروشگاه اینترنتی Chrome بسیاری از افزونههای مخرب را حذف کرده است، اما مهاجمان همچنان به بارگذاری آنها در این فروشگاه ادامه میدهند.

محققان گفتند که فیسبوک مسنجر همچنین میتواند لینکهای مخرب و مهندسی اجتماعی شده را شناسایی کند و بهطور مرتب رفتارهای از نوع انتشارِ حسابهای فیسبوکِ آلودهشده را بلاک میکند.

ازآنجاییکه کمپینهای اسپم فیسبوک کاملاً رایج هستند، به کاربران توصیه میشود که هنگام کلیک روی پیوندها و فایلهای ارائهشده از طریق پلتفرم سایتهای اجتماعی هوشیار باشند.

منابع

[۱] https://apa.aut.ac.ir/?p=3334

[۲]https://blog.trendmicro.com/trendlabs-security-intelligence/facexworm-targets-cryptocurrency-trading-platforms-abuses-facebook-messenger-for-propagation

[۳] https://thehackernews.com/2018/05/facebook-cryptocurrency-hacking.html

(۱) socially engineered links

ثبت ديدگاه