یک کمپینِ بسیار بزرگِ پستِ الکترونیکِ مخرب که ناشی از بزرگترین باتنتِ هرزنامه در جهان به نام Necurs است، در حال گسترش نوع جدیدی از باجگیر افزارها با سرعت بیش از ۲ میلیون پست الکترونیک در هر ساعت است و رایانهها را در سراسر جهان تحت تأثیر قرار داده است.

Necrus یک باتنت محبوب و از نوع malspam است که قبلاً در حال گسترش تروجان بانکی Dridex [1]، تروجان بانکی Trickbot [2]، باجگیر افزارLocky [3] و باجگیر افزار Jaff [4] بوده است و در حال حاضر در حال گسترش نسخه جدیدی از باجگیر افزار Scarab است.

با توجه به گزارش F-Secure، باتنت Necrus برجستهترین ارائهکننده هرزنامههاست که دارای پنج تا شش میلیون میزبان آلوده آنلاین ماهانه است و مسئول بزرگترین کمپینهای هرزنامهی دارای بدافزار است [۵].

باجگیر افزار Scarab یک نوع جدید از خانواده باجگیر افزارهاست که در ابتدا توسط Michael Gillespie در ماه ژوئن ۲۰۱۷ کشف شد [۶].

یک کمپین بسیار بزرگ پست الکترونیک در حال گسترش باجگیر افزار Scarab است.

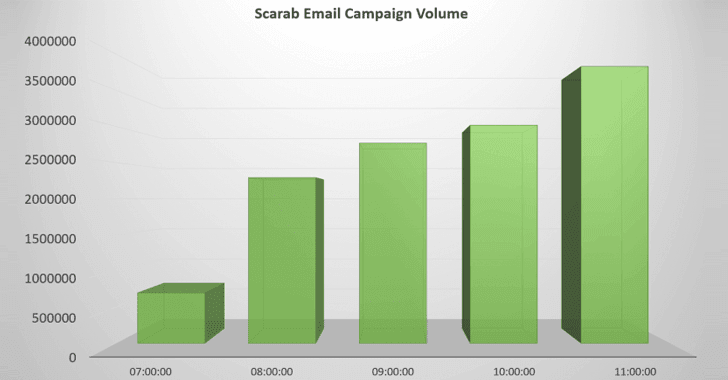

بر طبق یک گزارش که توسط شرکت امنیتی Forcepoint منتشر شده است [۷]، این کمپین بسیار بزرگ پست الکترونیک در حال گسترش باجگیر افزار Scarab است که کار خود را در روز پنجشنبه ۲۳ نوامبر آغاز کرده است و در حدود ۱۲٫۵ میلیون پست الکترونیک را تنها در ۶ ساعت ارسال کرده است.

محققان Forcepoint گفتند: “اکثر ترافیک به دامنه سطح بالای(۱) .com فرستاده میشود. بااینوجود TLDهای منطقهای متعلق به انگلستان، استرالیا، فرانسه و آلمان است.”

این هرزنامه شامل یک دانلود کننده VBScript مخرب است که توسط ۷zip فشرده شده است که payload نهایی را با یکی از این subject line ها کاهش میدهد:

- Scanned from Lexmark

- Scanned from Epson

- Scanned from HP

- Scanned from Canon

همانند کمپینهای باتنت Necurs در گذشته، VBScript شامل تعدادی از مراجع به سریال پربیننده Game of Thrones مانند رشتههای(۲) Samwell و JohnSnow است.

Payload نهایی آخرین نسخه از باجگیر افزار Scarab و بدون هیچ تغییری در نام فایلها است اما یک فرمت فایل جدید به نام .[suupport@protonmail.com].scarab به فایلهای رمزگذاری شده ضمیمه شده است.

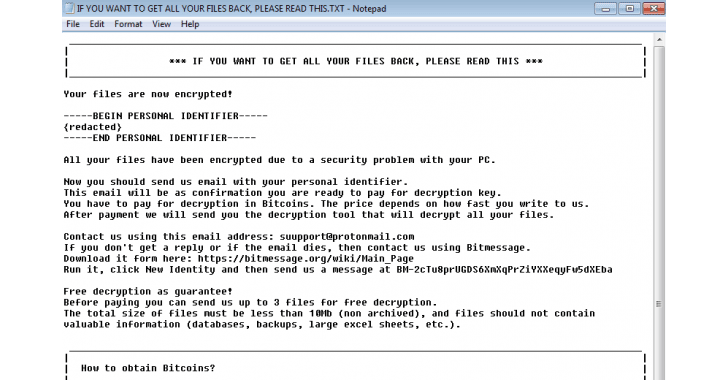

پس از انجام رمزگذاری، این باجگیر افزار یک یادداشت باجخواهی با نام فایل IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS.TXT در هر دایرکتوری آسیبدیده قرار میدهد.

این نوشته باجخواهی میزان مبلغی که توسط مجرمان درخواست شده است را مشخص نکرده است و بهجای آن خاطرنشان کرده است که میزان باج درخواستی به این بستگی دارد که “فرد قربانی در چه فاصله زمانی با ما تماس بگیرد.”

بااینحال باجگیر افزارScarab رمزگشایی سه فایل را بهصورت رایگان انجام میدهد تا اثبات کند که کلید رمزگشایی کار خواهد کرد: “قبل از پرداخت، شما میتوانید برای رمزگشایی رایگان برای ما ۳ فایل ارسال کنید.”

محافظت در برابر باجگیر افزارها

برای محافظت در برابر چنین آلودگیهای باجگیر افزاری، شما همیشه باید نسبت به هر سند ناخواسته ارسالشده توسط پست الکترونیک مشکوک باشید و هرگز بر روی لینکهای موجود در این اسناد کلیک نکنید مگر اینکه منبع آن را تأیید کنید.

مهمتر از همه، یک نسخه پشتیبان از فایلهایتان را در یک محل مناسب نگهداری کنید که همیشه به کامپیوتر شما متصل نیست.

علاوه بر این، اطمینان حاصل کنید که یک برنامه ضدویروس فعال و بهروز شده بر روی سیستم خود دارید و همیشه گشتوگذار در اینترنت را با حواس جمع انجام دهید.

منابع

[۱] https://thehackernews.com/2017/03/dridex-atombombing-malware.html

[۲] https://thehackernews.com/2017/08/trickbot-banking-trojan.html

[۳] https://apa.aut.ac.ir/?p=2912

[۴] https://apa.aut.ac.ir/?p=2586

[۵]https://labsblog.f-secure.com/2017/11/23/necurs-business-is-booming-in-a-new-partnership-with-scarab-ransomware/

[۶] https://twitter.com/demonslay335/status/874281879108759556

[۷] https://github.com/Exim/exim

[۸]https://blogs.forcepoint.com/security-labs/massive-email-campaign-spreads-scarab-ransomware

(۱) top-level domain (TLD)

(۲) strings

ثبت ديدگاه