یک نوع Rust از یک گونه باجافزار معروف به نام Agenda در سطح اینترنت مشاهده شده است که آن را به جدیدترین دژافزاری تبدیل میکند که پس از BlackCat، Hive، Luna و RansomExx از زبان برنامهنویسی cross-platform استفاده میکند[۱].

یک نوع Rust از یک گونه باجافزار معروف به نام Agenda در سطح اینترنت مشاهده شده است که آن را به جدیدترین دژافزاری تبدیل میکند که پس از BlackCat، Hive، Luna و RansomExx از زبان برنامهنویسی cross-platform استفاده میکند[۱].

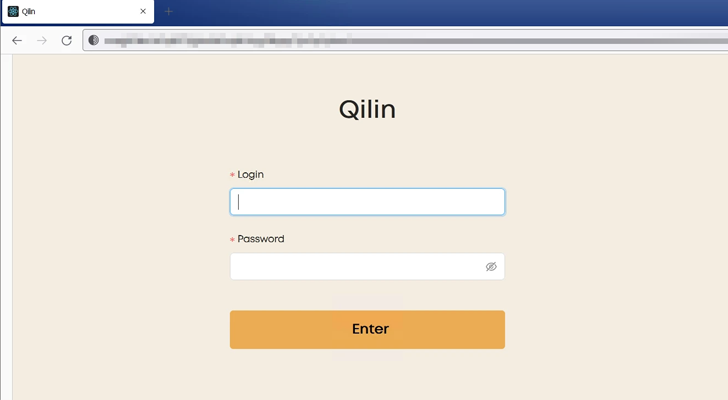

Agenda که به اپراتوری به نام Qilin نسبت داده میشود[۲]، یک گروه باج افزار بهعنوان یک سرویس یا ransomware-as-a-service (RaaS) است که با موجی از حملات مرتبط است که عمدتاً صنایع تولیدی و فناوری اطلاعات را در کشورهای مختلف هدف قرار میدهد.

نسخه قبلی باجافزار که در Go نوشتهشده و برای هر قربانی سفارشیشده بود، بخشهای مراقبتهای بهداشتی و آموزشی را در کشورهایی مانند اندونزی، عربستان سعودی، آفریقای جنوبی و تایلند هدف قرار میداد.

Agenda، مانند باجافزار رویال[۳]، ایده رمزگذاری جزئی (معروف به رمزگذاری متناوب) را با پیکربندی پارامترهایی که برای تعیین درصد محتوای فایل مورداستفاده قرار میگیرد، گسترش میدهد.

گروهی از محققان Trend Micro هفته گذشته در گزارشی دراینباره گفتند[۴]: «این تاکتیک در میان بازیگران باجافزار محبوبتر میشود، زیرا به آنها امکان میدهد سریعتر رمزگذاری کنند و از تشخیصهایی که بهشدت به عملیات خواندن/نوشتن فایلها متکی هستند، اجتناب کنند».

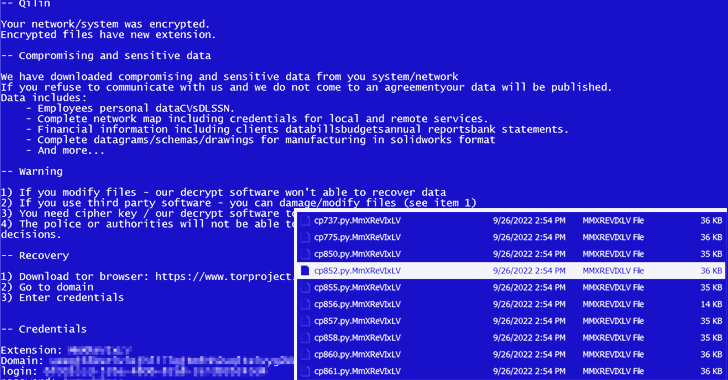

تجزیهوتحلیل این باجافزار دودویی نشان میدهد که به فایلهای رمزگذاری شده پسوند “MmXReVIxLV” داده میشود، قبل از اینکه یادداشت باج را در هر دایرکتوری رها کند.

علاوه بر این، نسخه Rust Agenda میتواند فرآیند Windows AppInfo را خاتمه دهد و کنترل حساب کاربری (UAC) را غیرفعال کند، که دومی با نیاز به دسترسی مدیریت برای راهاندازی یک برنامه یا کار، به کاهش تأثیر این دژافزار کمک میکند.

محققان خاطرنشان کردند: «در حال حاضر، به نظر میرسد عوامل تهدید آن در حال انتقال کد باجافزار خود به Rust هستند، زیرا نمونههای اخیر هنوز فاقد برخی ویژگیهایی هستند که در باینریهای اصلی نوشتهشده در نوع Golang باجافزار دیده میشود.»

زبان Rust در بین عوامل تهدید محبوبتر میشود، زیرا تجزیهوتحلیل آن دشوارتر است و نرخ تشخیص کمتری توسط موتورهای آنتیویروس دارد.

منابع

[۱] https://thehackernews.com/2022/11/new-ransomexx-ransomware-variant.html

[۲] https://thehackernews.com/2022/08/new-golang-based-agenda-ransomware-can.html

[۳] https://thehackernews.com/2022/12/royal-ransomware-threat-takes-aim-at-us.html

[۴] https://www.trendmicro.com/en_us/research/22/l/agenda-ransomware-uses-rust-to-target-more-vital-industries.html

[۵] https://thehackernews.com/2022/12/new-agenda-ransomware-variant-written.html

ثبت ديدگاه