در دو سال گذشته شاهد ظهور گونه جدیدی از دژافزارها(۱) به نام باجگیرافزار بوده ایم. باجگیرافزارها پس از فعال شدن در سیستم قربانی، هارد دیسک آن را رمزنگاری و بازگشایی این رمز را مشروط به دریافت مبلغی می کنند. اولین باجگیرافزار با نام Cryptolocker در سال ۲۰۱۳ منتشر شد و به سرعت تعداد بسیارزیادی از سیستم ها را آلوده کرد. این دژافزار برای واضح کردن اطلاعات قربانی در حدود ۲۰۰۰ دلار باج طلب کرده و مبلغ باج را به صورت bitcoin از قربانی دریافت می کرد. در صورتیکه قربانی این مبلغ را به مهاجم ندهد کل داده های او از بین خواهد رفت. از آن پس باجگیرافزارهای دیگری نظیر Cryptowall و TeslaCrypt ایجاد شد. هریک از این باجگیرافزارها خسارت های گسترده ای بر سیستم های کامپیوتری وارد نموده اند. برای مثال پلیس فدرال امریکا در ۲۵ ژوئن ۲۰۱۵ اعلام کرد که با ۹۹۲ قربانی باجگیرافزار Cryptowall تماس گرفته و خسارت مجموع آن ها را حدود ۱۸ میلیون دلار تخمین زده است. همچنین پس از آلودگی کامپیوترهای شخصی به این گونه دژافزار، گزارش هایی مبنی بر آلودگی تلفن های همراه با سیستم عامل اندروید و iOS نیز به گوش رسید.

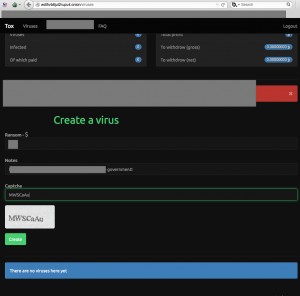

در ۲۳ می ۲۰۱۵ McAfee از کشف باجگیرافزار جدیدی به نام Tox خبر داد. تفاوت این باجگیرافزار با نمونه های قبلی این است که Tox در واقع یک سرویس باجگیرافزار(۲) است. Tox به مهاجمان مبتدی که دانش فنی لازم را برای نوشتن باجگیرافزار ندارند کمک می کند تا به صورت خودکار آن را ایجاد کنند. این سرویس در سایتی در شبکه TOR قرار دارد و به هر کاربری امکان می دهد که به رایگان باجگیرافزار خود را ایجاد کند. ایجاد یک باجگیرافزار توسط Tox بسیار ساده است. کافی است که مبلغ باج، عامل فعال شدن باجگیرافزار و رمزکردن داده قربانی تعیین شود. سپس با واردکردن مقدار CAPTCHA درخواست برای ایجاد باجگیرافزار جدید ارسال می شود.

شکل ۱- فرم درخواست ایجاد یک باجگیرافزار جدید در Tox

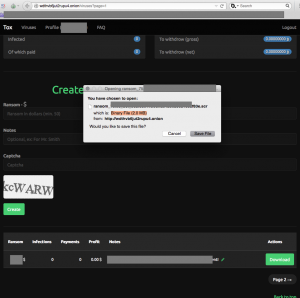

با ارسال این تقاضا Tox یک فایل اجرایی با پسوند scr ایجاد می کنند که در حدود ۲ مگابایت حجم دارد. کاربر می تواند فایل اجرایی خود را به قربانیان ارسال کند.

شکل ۲- نحوه ارائه فایل اجرایی باجگیرافزار در Tox

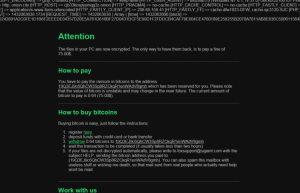

وقتی که باجگیرافزار در سیستم قربانی اجرا شود، داده های آن را رمزکرده و برای ترجمهی رمز، مبلغ مورد نظر مهاجم را از قربانی طلب می کند. همچنین آدرس Bitcoin ای برای دریافت مبلغ مورد نظر به قربانی می دهد.

شکل ۳- باجخواهی Tox از قربانی پس از رمزکردن داده های سیستم

سایت Tox پیگیر نسخههای نصب شده در سیستم قربانیان است و باجهای طلب شده را دریافت می کند. همچنین، بیست درصد از باجی را که مهاجم می گیرد برای خود بر می دارد. مهاجم می تواند با ارائه آدرس دریافت Bitcoin باج های دریافتی را از سایت تحویل بگیرد.

McAfee با تحلیل باجگیرافزارهای ایجاد شده توسط Tox اعلام کرده است که این باجگیرافزارها توسط MinGW کامپایل شده و از الگوریتم AES برای رمزکردن استفاده می کنند. رمزکردن در این ابزارها با استفاده از کتابخانه Crypto++ انجام شده و برای ایجاد کلید رمزکردن از Microsoft CryptoAPI استفاده می شود. اگرچه این ابزار به سادگی ایجاد شده و به راحتی قابل استفاده است، اما کد آن پیچیدگی و کارایی کافی ندارد. تحلیلگران رشته های مختلفی در کد آن ها پیدا کرده اند. از جمله:

- C:/Users/Swogo/Desktop/work/tox/cryptopp/secblock.h

- C:/Users/Swogo/Desktop/work/tox/cryptopp/filters.h

- C:/Users/Swogo/Desktop/work/tox/cryptopp/cryptlib.h

- C:/Users/Swogo/Desktop/work/tox/cryptopp/simple.h

باجگیرافزار Tox ابتدا Curl و Tor client را از آدرس های زیر دانلود می کند:

- hxxp://www.paehl.com/open_source/?download=curl_742_1.zip

- hxxp://dist.torproject.org/torbrowser/4.5.1/tor-win32-0.2.6.7.zip

فایل های دانلود شده در مسیر زیر قرار می گیرند:

- C:\Users\\AppData\Roaming

Tox اولین نمونه باجگیرافزاری است که در قالب software-as-a-service به مهاجمان مبتدی ارائه می شود. تاکنون کمپانیهای مطرح تولید نرم افزار به ارائه نرم افزارهایی در قالب سرویس پرداخته اند. برای مثال می توان به Microsoft Office و Adobe Creative Suit اشاره کرد. Tox نشان داده است که چگونه می توان از این تکنولوژی در جهت منفی استفاده نمود. تحلیلگران McAfee معتقدند که Tox آخرین دژافزاری نیست که از این طریق ایجاد شده و گسترش می یابد و باید در آینده منتظر دژافزارهای پیشرفته تر و پیچیده تری از این نوع باشیم.

با ظهور ransomware-as-a-service شاهد گسترش سریعتر باجگیرافزارها و افزایش خسارت کاربران خواهیم بود. بنابراین، بهتر است اقدامات لازم را برای مقابله با این دژافزارها را هرچه سریعتر انجام دهیم. از جمله اقدامات برای مقابله با باجگیرافزارها پشتیبانگیری از اطلاعات سیستم است. باجگیرافزارها از بیحوصلگی که مردم نسبت به پشتیبانگیری از داده های خود دارند سواستفاده می کنند. از سیستم عامل و داده های مهم خود نسخه پشتیبان تهیه کرده و آن را در یک هارد کاملا مجزا ذخیره کنید. می توانید از راهحل های ذخیره ابری یا سرویس های پشتیبانگیری نیز استفاده کنید. استفاده از این روش ها ساده تر از پشتیبانگیری دستی است، اگرچه هزینه بیشتری به شما تحمیل می کند.

همچنین، کلیه روش هایی که برای پیشگیری از آلودگی به سایر دژافزارها توصیه می شود برای باجگیرافزارها نیز توصیه می گردد. لازم است برای تشخیص به موقع و ممانعت از رمزشدن داده های سیستم، از ضدویروس و ضددژافزار معتبر و به روز استفاده شود. سیستم عامل و نرم افزارهای کاربردی به روز شده و وصله های امنیتی آن ها به موقع نصب شود. همچنین، از بازکردن ایمیل ها و دانلود پیوست ها و فایلهای مشکوک خودداری شود.

منابع

- https://blogs.mcafee.com/mcafee-labs/meet-tox-ransomware-for-the-rest-of-us

- http://www.theguardian.com/technology/2015/jun/02/ransomware-as-service-discovered-on-darknet

(۱) Malware

(۲) Ransomware-as-a-service

ثبت ديدگاه