Puma اولین بار توسط یک محقق امنیتی دژافزار به نام Marcelo Rivero کشف شد. Puma یکی از انواع ویروسهای باجافزاری و یک نوع بهروز شده از باجگیرافزار STOP است. مانند بسیاری از آلودگیهای از این نوع، برای رمزگذاری (قفل کردن) دادههای قربانیان و درخواست باج طراحی شده است [۱].

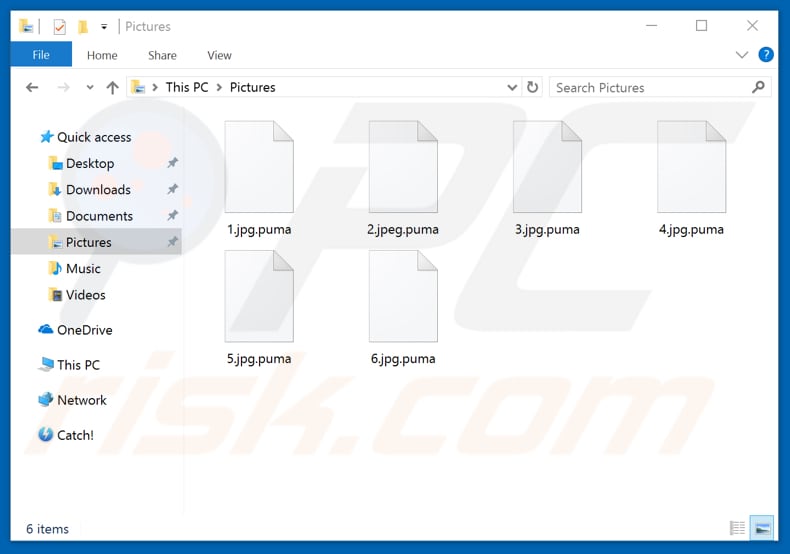

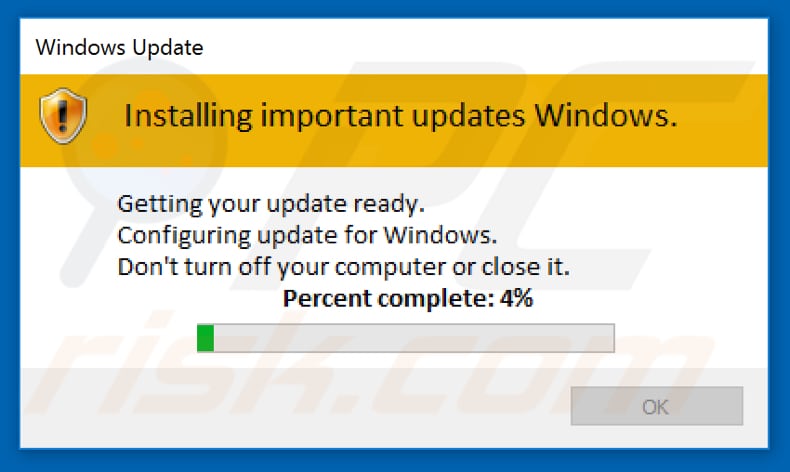

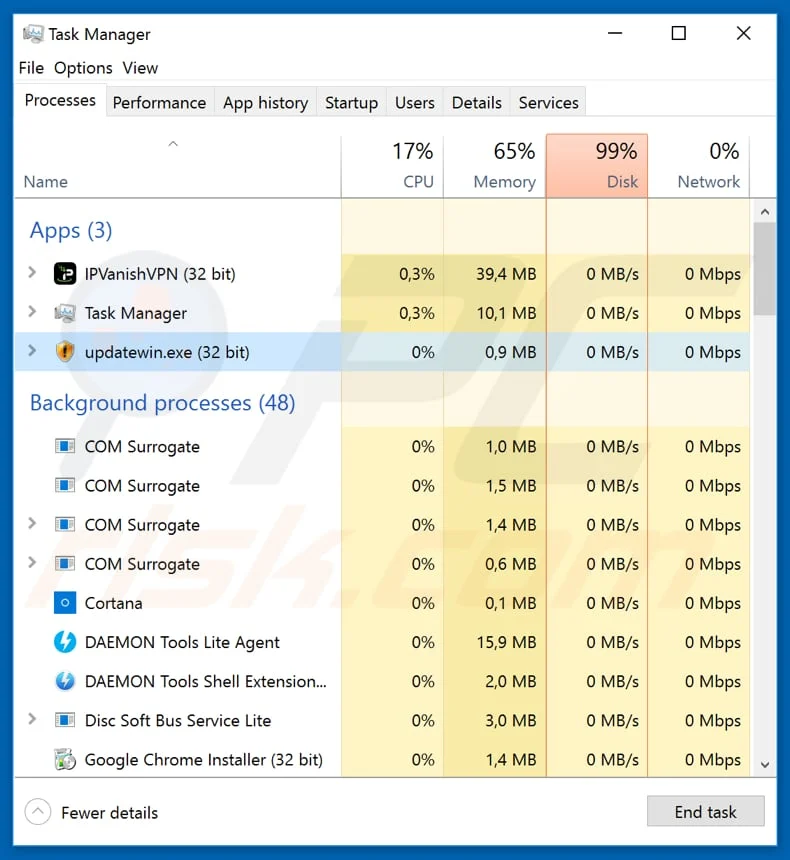

هنگامیکه رایانهای توسط Puma آلوده میشود، این باجگیر افزار Windows Task Manager را مسدود میکند و از پایان دادن به فرآیند آن توسط کاربران جلوگیری میکند. در طی فرآیند رمزگذاری، Puma یک پنجره جعلی Windows Update را نمایش میدهد. این ویروس باجگیرافزاری هر فایل رمزگذاری شده را با افزودن پسوند “.puma” تغییر نام میدهد.

بهعنوانمثال، “۱٫jpg” به “۱٫jpg.puma” و غیره تبدیل میشود. برخی از انواع این دژافزار از پسوندهای “.pumax” و “.pumas” برای فایلهای رمزگذاری شده استفاده میکنند. Puma همچنین یک پیام باج در یک فایل متنی “!readme.txt” تولید میکند. Puma را میتوان در Task Manager تحت نام فرآیند “updatewin.exe (32-bit)” شناسایی کرد.

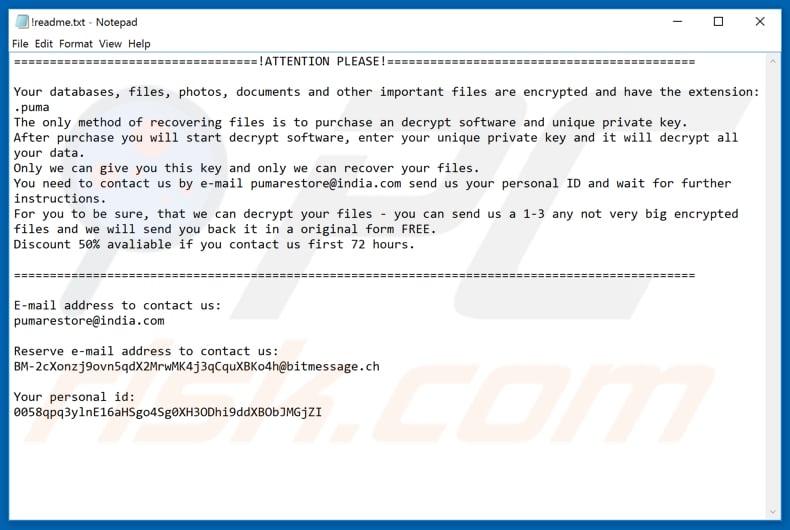

مانند اکثر پیامهای باجخواهی، “!readme.txt” بیان میکند که همه فایلها رمزگذاری شدهاند و برای بازیابی (رمزگشایی) آنها، قربانیان باجگیرافزار باید باج درخواستی را بپردازند و یک ابزار رمزگشایی خریداری کنند. به گفته توسعهدهندگان Puma، پس از پرداخت، قربانیان یک ابزار رمزگشایی دریافت خواهند کرد.

آنها رمزگشایی رایگان حداکثر سه فایل را بهعنوان یک “ضمانت” ارائه میکنند که بتوان به آنها اعتماد کرد. آنها حتی خرید یک ابزار رمزگشایی را با ۵۰ درصد تخفیف درصورتیکه کاربران ظرف ۷۲ ساعت با آنها تماس بگیرند، ارائه میدهند. به قربانیان دستور داده میشود که از طریق آدرسهای ایمیل pumarestore@india.com یا BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch با آنها تماس بگیرند.

به گفته مجرمان سایبری پشت باجگیرافزار Puma، تنها آنها میتوانند ابزار رمزگشایی را در اختیار قربانیان خود قرار دهند. متأسفانه این درست است. بهطورمعمول، مجرمان سایبری از الگوریتمهایی استفاده میکنند که کلیدهای رمزگشایی منحصربهفردی را تولید میکنند که در سرورهای راه دور ذخیره میشوند.

این موضوع رمزگشایی دادهها را بدون دخالت مجرمان سایبری غیرممکن میکند. باوجوداین خواستهها و تهدیدها نمیتوان به این افراد اعتماد کرد. آنها اغلب قربانیان را نادیده میگیرند، حتی اگر تقاضای باج برآورده شود. در حال حاضر مشخص نیست که کدام الگوریتم رمزنگاری (متقارن یا نامتقارن) برای رمزگذاری استفاده میشود.

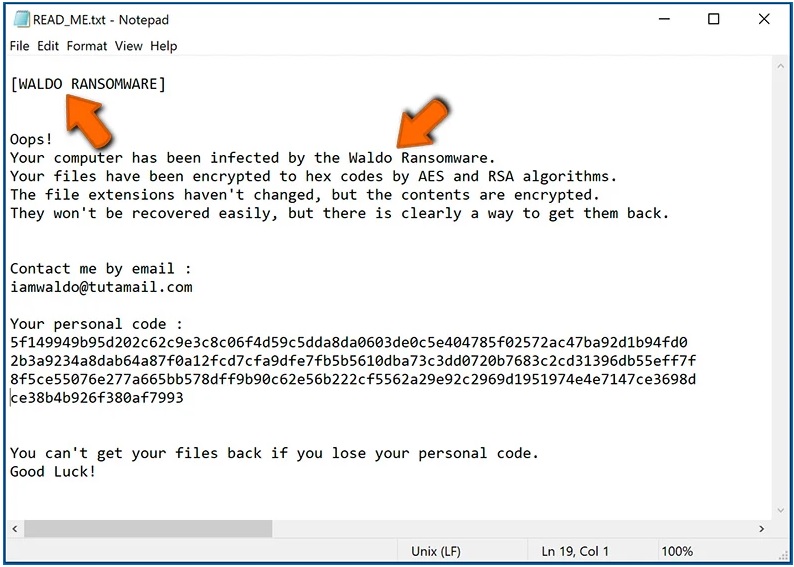

تصویری از پیامی که کاربران را به پرداخت باج برای رمزگشایی دادههای به خطر افتاده تشویق میکند در اینجا آورده شده است [۲]:

Puma تنها ویروسی از نوع باجگیرافزار نیست که به این شکل عمل میکند. بسیاری از آلودگیهای مشابه دیگر از این نوع وجود دارد. ازجمله، بهعنوانمثال میتوان به INFOWAIT، ARGUS، و Ghost اشاره کرد. این آلودگیها اهداف مشابهی را دنبال میکنند: رمزگذاری فایلها و درخواست پرداخت باج.

رایجترین تفاوت بین باجگیرافزارها، هزینه رمزگشایی و الگوریتم رمزنگاری مورداستفاده است. بهطورمعمول، رمزگشایی فایلها بدون دخالت مجرمان سایبری غیرممکن است، مگر اینکه ویروس هنوز درحالتوسعه باشد یا حاوی یک باگ/نقص باشد.

به همین دلیل، توصیه میکنیم بهطور منظم نسخه پشتیبان تهیه کنید و آنها را در سرورهای راه دور یا دستگاههای ذخیرهسازی که بهطور مداوم به سیستم متصل نیستند، ذخیره کنید.

چگونه یک باجگیر افزار کامپیوتر من را آلوده میکند؟

دقیقاً مشخص نیست که توسعهدهندگان Puma چگونه ویروسهای باجافزاری خود را تکثیر میکنند، بااینحال، اکثر مجرمان سایبری این آلودگیها را از طریق کمپینهای ایمیل هرزنامه، منابع دانلود نرمافزار غیرقابلاعتماد، ابزارهای بهروزرسانی نرمافزار جعلی و تروجانها منتشر میکنند. آنها از کمپینهای اسپم برای تکثیر آلودگیها از طریق پیوستهای ایمیل یا پیوندها استفاده میکنند.

بهطورکلی، آنها ایمیلهایی را ارسال میکنند که حاوی اسناد مخرب مایکروسافت آفیس، فایلهای بایگانی (مانند RAR)، فایلهای PDF، فایلهای اجرایی (.exe) و غیره هستند، به این امید که کاربران آنها را باز کنند. پس از باز شدن، این پیوستها (یا پیوندها) آلودگیهای رایانه را دانلود و نصب میکنند.

منابع دانلود نرمافزار شخص ثالث غیرقابلاعتماد مانند شبکههای peer-to-peer (کلاینتهای تورنت، eMule و غیره)، نرمافزار میزبانی فایل رایگان، وبسایتهای دانلود نرمافزار رایگان و غیره نیز توسط مجرمان استفاده میشود. بهاینترتیب، آنها اغلب افراد را فریب میدهند تا عفونتهای رایانهای را نصب کنند.

آنها فایلهای اجرایی مخرب (.exe) یا فایلهای دیگر را بهعنوان قانونی ارائه میکنند. از بهروزرسانیهای مختلف غیررسمی (جعلی) نرمافزار نیز برای تکثیر ویروسها استفاده میشود. این ابزارها بهجای بهروزرسانیهای وعده دادهشده، آلودگیها را دانلود و نصب میکنند، یا از اشکالات/نقصهای نرمافزاری قدیمی بهرهبرداری میکنند.

خلاصه تهدید

نام باجگیرافزار: puma

نوع تهدید: باجگیر افزار، ویروس رمزنگاری، قفل فایلها

علائم: نمیتوان فایلهای ذخیرهشده در رایانه را باز کرد، فایلهای کاربردی قبلی اکنون پسوند دیگری دارند، برای مثال my.docx.puma. یک پیام باجخواهی روی دسکتاپ شما نمایش داده میشود. مجرمان سایبری برای باز کردن قفل فایلهای شما، درخواست باج (معمولاً به بیت کوین) میکنند.

روشهای توزیع: پیوستهای ایمیل آلوده (macro ها)، وبسایتهای تورنت، تبلیغات مخرب.

آسیب: همه فایلها رمزگذاری شدهاند و بدون پرداخت باج باز نمیشوند. تروجانهای سرقت رمز عبور اضافی و آلودگیهای دژافزاری را میتوان همراه با یک آلودگی باجگیرافزار نصب کرد.

حذف دژافزار (ویندوز): برای از بین بردن آلودگیهای احتمالی این دژافزار، رایانه خود را با یک نرمافزار آنتیویروس یا ضد دژافزار قانونی اسکن کنید.

چگونه از خود در برابر آلودگیهای باجگیر افزاری محافظت کنیم؟

برای جلوگیری از ویروسهای باجگیرافزاری یا سایر آلودگیهای رایانهای، در هنگام گشتوگذار در اینترنت، نصب، دانلود و یا بهروزرسانی نرمافزارها بسیار مراقب باشید و با احتیاط عمل کنید. پیوستهای ایمیل (یا لینکهای) دریافت شده از آدرسهای ایمیل ناشناس، غیرقابلاعتماد و مشکوک را باز نکنید. فایلها (یا لینکهای) پیوست شده به ایمیلهای نامربوط را باز نکنید.

نرمافزارهای خود را با استفاده از توابع پیادهسازی شده یا ابزارهایی که فقط توسط توسعهدهندگان رسمی ارائهشدهاند بهروز کنید. ما قویاً توصیه میکنیم که از استفاده از ابزارهای شخص ثالث یا غیررسمی خودداری کنید. نرمافزارها از منابع رسمی و معتبر نصب و راهاندازی کنید. دانلود یا نصب نرمافزارها از منابع شخص ثالث اغلب حاوی برنامههای سرکشی است که ممکن است باعث آلودگیهای رایانهای پرخطر شود.

نرمافزارهای ضد spyware یا آنتیویروس معتبر را نصب و فعال کنید. این ابزارها میتوانند قبل از ایجاد هرگونه آسیبی از آلودگی جلوگیری کنند. اگر رایانه شما قبلاً به Puma آلوده شده است، توصیه میکنیم یک اسکن با Combo Cleaner Antivirus برای ویندوز اجرا کنید تا این باجگیرافزار بهطور خودکار حذف شود.

اسکرینشات فایلهای رمزگذاری شده توسط Puma (پسوند.puma) در اینجا آورده شده است:

باجگیرافزار Puma که بهروزرسانی جعلی ویندوز را در حین رمزگذاری نمایش میدهد:

فرآیند باجگیرافزار Puma درWindows Task Manager با نام “updatewin.exe (32-bit)”:

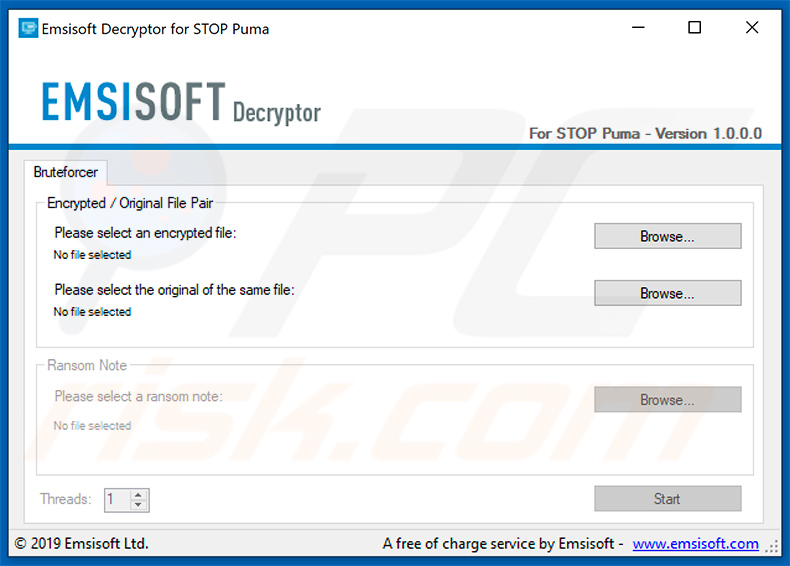

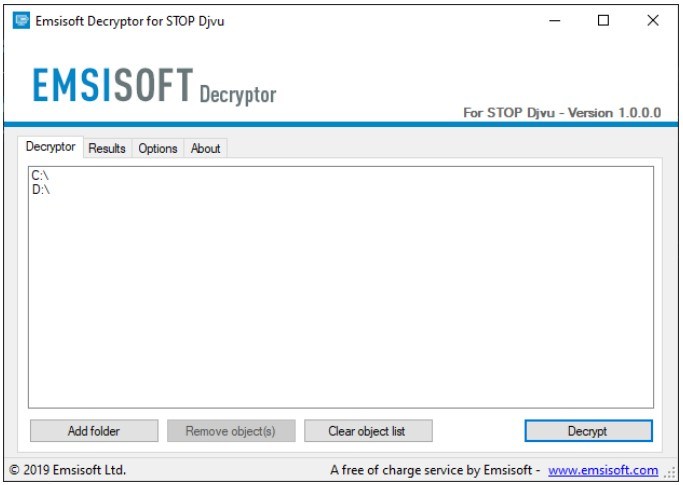

بهروزرسانی ۳ دسامبر ۲۰۱۸: Michael Gillespie یک ابزار رمزگشایی را منتشر کرده است که میتواند به قربانیان کمک کند تا دادههای در معرض خطر را رایگان رمزگشایی کنند. این ابزار رمزگشایی میتواند فایلهایی را که دارای پسوندهای زیر هستند بازیابی کند: “.puma”; “.pumas”; “.pumax”.

یک اسکرینشات از رمزگشای باج افزار Puma توسط Emsisoft (لینک دانلود) در اینجا آورده شده است:

در صورت آلوده شدن توسط یک باجگیر افزار چه اقداماتی باید انجام شود:

- مرحله ۱: گزارش باجگیرافزار به مقامات

- مرحله ۲: جداسازی دستگاه آلوده

- مرحله ۳: شناسایی نوع آلودگی باجگیر افزاری

- مرحله ۴: جستجوی ابزارهای رمزگشایی باجگیر افزار

- مرحله ۵: بازیابی فایلها با ابزارهای بازیابی اطلاعات

- مرحله ۶: ایجاد نسخه پشتیبان از دادهها

جداسازی دستگاه آلوده به چه صورت باید انجام شود؟

برخی از آلودگیهای باجگیرافزاری برای رمزگذاری فایلها در دستگاههای ذخیرهسازی خارجی، آلوده کردن آنها و حتی انتشار در کل شبکه محلی طراحی شدهاند. به همین دلیل، جداسازی دستگاه (کامپیوتر) آلوده در اسرع وقت بسیار مهم است.

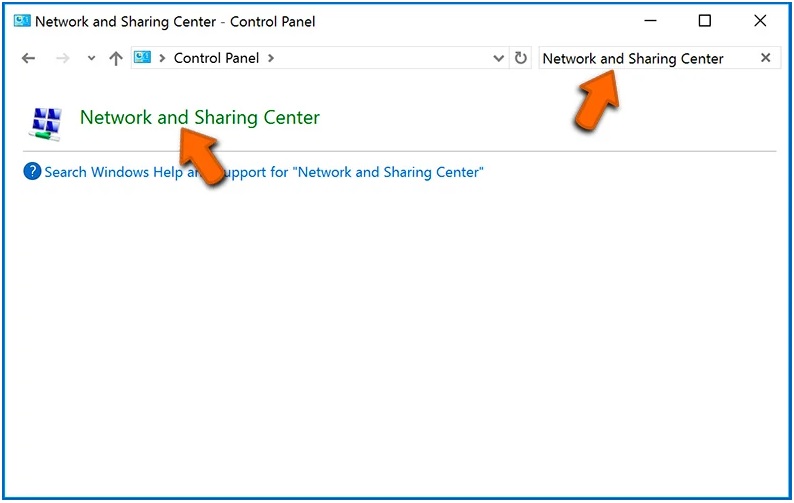

مرحله ۱: اتصال به اینترنت را قطع کنید.

سادهترین راه برای جدا کردن رایانه از اینترنت، جدا کردن کابل شبکه از مادربرد است، بااینحال، برخی از دستگاهها از طریق یک شبکه بیسیم متصل میشوند و برای برخی از کاربران (مخصوصاً آنهایی که به فناوری علاقه خاصی ندارند)، ممکن است قطع کردن کابلها دردسرساز به نظر برسد. بنابراین، شما همچنین میتوانید سیستم را بهصورت دستی و از طریق کنترل پنل از اینترنت قطع کنید:

به «کنترل پنل» بروید، روی نوار جستجو در گوشه سمت راست بالای صفحه کلیک کنید، عبارت Network and Sharing Center را وارد کنید و نتیجه جستجو را انتخاب کنید:

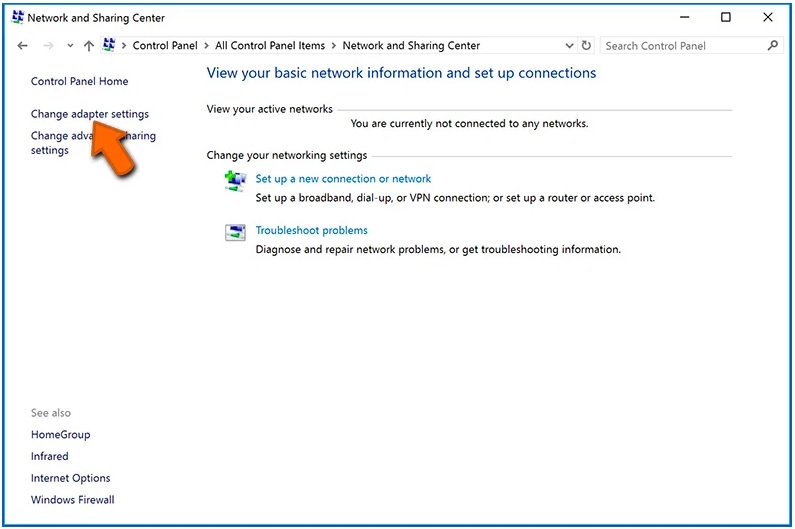

روی گزینه “Change adapter settings” در گوشه سمت چپ بالای پنجره کلیک کنید:

روی هر نقطه اتصال راست کلیک کرده و “Disable” را انتخاب کنید. پس از غیرفعال شدن، سیستم دیگر به اینترنت متصل نخواهد شد. برای فعال کردن مجدد، کافی است دوباره کلیک راست کرده و “Enable” را انتخاب کنید.

مرحله ۲: تمام دستگاههای ذخیرهسازی را از برق بکشید.

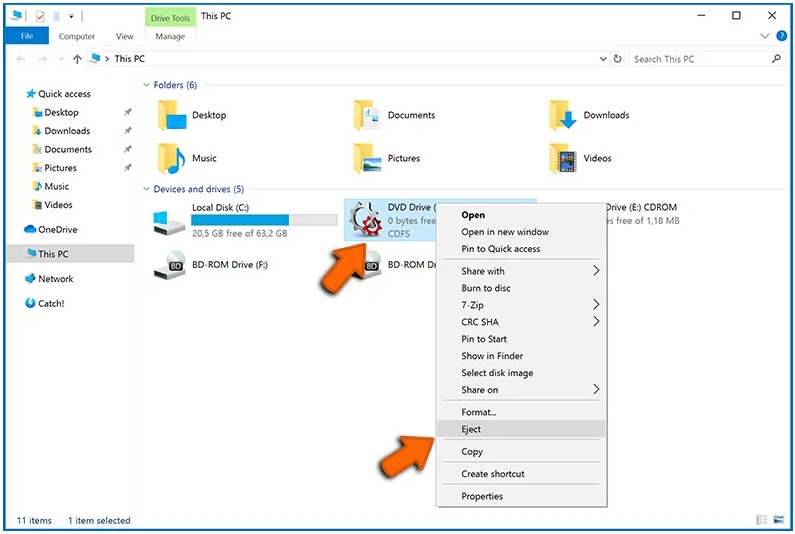

همانطور که در بالا ذکر شد، باجگیرافزار ممکن است دادهها را رمزگذاری کند و به تمام دستگاههای ذخیرهسازی متصل به رایانه نفوذ کند. به همین دلیل، تمام دستگاههای ذخیرهسازی خارجی (درایوهای فلش، هارد دیسکهای قابلحمل و غیره) باید فوراً جدا شوند. بااینحال، اکیداً به شما توصیه میکنیم برای جلوگیری از خراب شدن اطلاعات، هر دستگاه را قبل از جدا کردن خارج کنید:

به «My Computer» بروید، روی هر دستگاه متصل کلیک راست کرده و Eject را انتخاب کنید.

مرحله ۳: خروج از حسابهای ذخیرهسازی ابری.

برخی از انواع باجگیرافزارها ممکن است بتوانند نرمافزارهایی را که دادههای ذخیرهشده در «Cloud» را مدیریت میکنند، بربایند. بنابراین، دادهها ممکن است خراب/رمزگذاری شوند. به همین دلیل، باید از تمام حسابهای ذخیرهسازی ابری در مرورگرها و سایر نرمافزارهای مرتبط خارج شوید. همچنین باید بهطور موقت نرمافزار مدیریت ابری را حذف کنید تا زمانی که آلودگی بهطور کامل حذف شود.

شناسایی نوع آلودگی باج افزاری

برای مدیریت صحیح آلودگی، ابتدا باید آن را شناسایی کرد. برخی از آلودگیهای باجافزاری از پیامهای باجخواهی بهعنوان مقدمه استفاده میکنند (برای مثال فایل متنی باجگیرافزار WALDO را در زیر ببینید).

بااینحال، این مورد نادر است. در بیشتر موارد، آلودگیهای باجگیرافزاری پیامهای مستقیم بیشتری را ارسال میکنند که بهسادگی بیان میکنند که دادهها رمزگذاری شدهاند و قربانیان باید نوعی باج بپردازند. توجه داشته باشید که آلودگیهای باجگیرافزاری معمولاً پیامهایی با نام فایلهای مختلف ایجاد میکنند (بهعنوانمثال، “_readme.txt”، “READ-ME.txt”، “DECRYPTION_INSTRUCTIONS.txt”، “DECRYPT_FILES.html و غیره). بنابراین، استفاده از نام پیام باج ممکن است راه خوبی برای شناسایی آلودگی به نظر برسد. مشکل این است که اکثر این نامها عمومی هستند و برخی از عفونتها از نامهای یکسانی استفاده میکنند، حتی اگر پیامهای ارسالی متفاوت باشند و خود آلودگی نامرتبط باشند. بنابراین، استفاده از نام فایل پیام بهتنهایی میتواند بیاثر باشد و حتی منجر به از دست رفتن دائمی دادهها شود (بهعنوانمثال، با تلاش برای رمزگشایی دادهها با استفاده از ابزارهایی که برای آلودگیهای باجافزاری مختلف طراحی شدهاند، احتمالاً کاربران برای همیشه به فایلها آسیب میرسانند و رمزگشایی دیگر امکانپذیر نخواهد بود. حتی با ابزار صحیح).

راه دیگر برای شناسایی آلودگی باجگیرافزاری بررسی پسوند فایل است که به هر فایل رمزگذاری شده اضافه میشود. عفونتهای باجگیرافزاری اغلب با پسوندهایی که اضافه میکنند نامگذاری میشوند (فایلهای رمزگذاری شده توسط باجگیرافزار Puma در بالا نمایش دادهشده بود).

چگونه باجگیر افزار Puma را از روی سیستم خود پاک کنیم؟

توجه به این نکته بسیار مهم است که با شروع فرآیند حذف، امکان از دست دادن تمامی فایلهای شما وجود دارد، زیرا ما نمیتوانیم تضمین کنیم که شما قادر به بازیابی آنها خواهید بود. Malwarebytes و Emsisoft Emergency Kit میتوانند این آلودگی را تشخیص داده و از بین ببرند، اما این برنامهها نمیتوانند اسناد، تصاویر یا پروندههای شما را بازیابی کنند. هنگام تلاش برای از بین بردن این آلودگی یا تلاش برای بازیابی اسناد رمزگذاری شده، پروندههای شما بهطور دائم به خطر میافتند. ما نمیتوانیم مسئولیت از دست دادن پروندهها یا اسناد شما در طی این فرآیند حذف را به عهده بگیریم.

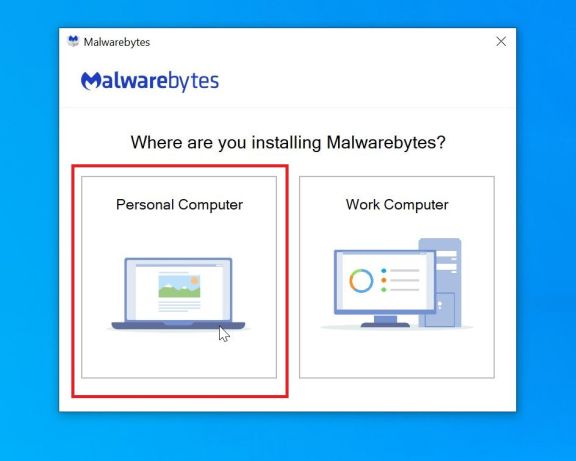

پیشنهاد اول: از Malwarebytes برای حذف باجگیر افزار Puma استفاده کنید.

Malwarebytes یکی از محبوبترین و پرکاربردترین نرمافزارهای ضد دژافزاری برای ویندوز است. این نرمافزار قادر است بسیاری از دژافزارهایی را که سایر نرمافزارها قادر به تشخیص آنها نیستند را نابود کند، بدون آنکه هزینهای به شما تحمیل کند. وقتی صحبت از تمیز کردن یک دستگاه آلوده میشود، Malwarebytes همیشه رایگان بوده و ما آن را بهعنوان ابزاری اساسی برای مبارزه با دژافزارها توصیه میکنیم.

اولین باری که Malwarebytes را نصب میکنید، به شما امکان آزمایش ۱۴ روزه نسخه Trial را میدهد که شامل ابزارهای پیشگیری مانند اسکن در زمان واقعی و محافظت ویژه در برابر باجگیر افزارهاست. بعد از گذشت دو هفته، بهطور خودکار به نسخه اولیه رایگان برگردانده میشود که فقط هنگام اسکن، آلودگیهای مخرب را تشخیص داده و پاک میکند. لازم به ذکر است که Malwarebytes بدون conflict در کنار نرمافزارهای آنتیویروس اجرا خواهد شد.

مرحله ۱: Malwarebytes را دانلود کنید.

شما میتوانید این نرمافزار را از این لینک[۳] دانلود کنید (از IP ایران لینک مورد نظر باز نمیشود).

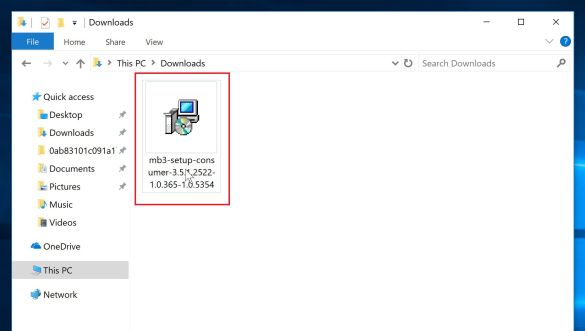

مرحله ۲: روی فایل نصب Malwarebytes دو بار کلیک کنید.

هنگامیکه دانلود Malwarebytes تمام شد، روی فایل mb3-setup-konsum-x.x.x.xxxx.exe دو بار کلیک کنید تا Malwarebytes را روی رایانه شخصی خود نصب کنید. در بیشتر موارد، فایلهای بارگیری شده در پوشه Downloads ذخیره میشوند.

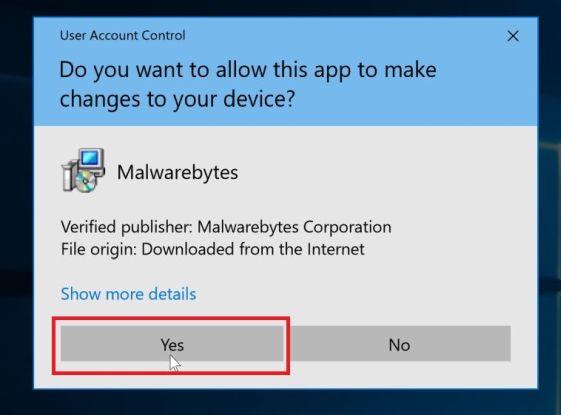

شما ممکن است با پنجره User Account Controlکه از شما میپرسد آیا میخواهید به Malwarebytes اجازه دهید تغییراتی در دستگاه شما ایجاد کند، مواجه شوید. اگر این اتفاق بیفتد، برای ادامه نصب باید روی “بله” کلیک کنید.

مرحله ۳: پنجرههای نمایش دادهشده را برای نصب Malwarebytes دنبال کنید.

هنگامیکه نصب Malwarebytes شروع میشود، شما Wizard راهاندازی Malwarebytes را مشاهده خواهید کرد که مراحل نصب را به شما نشان میدهد. برای نصب Malwarebytes در رایانه شخصی خود، روی دکمه “موافق و نصب” کلیک کنید.

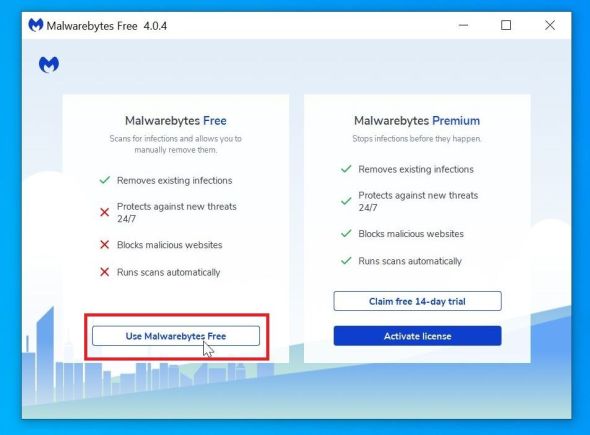

مرحله ۴: گزینه Use Malwarebytes Free را انتخاب کنید.

پس از نصب Malwarebytes، از شما خواسته میشود که نسخه رایگان یا Premium را انتخاب کنید. نسخه Malwarebytes Premium شامل ابزارهای پیشگیری مانند اسکن در زمان واقعی و محافظت در برابر باجگیر افزار است، بااینحال ما از نسخه Free برای تمیز کردن رایانه استفاده خواهیم کرد.

روی Use Malwarebytes Free کلیک کنید.

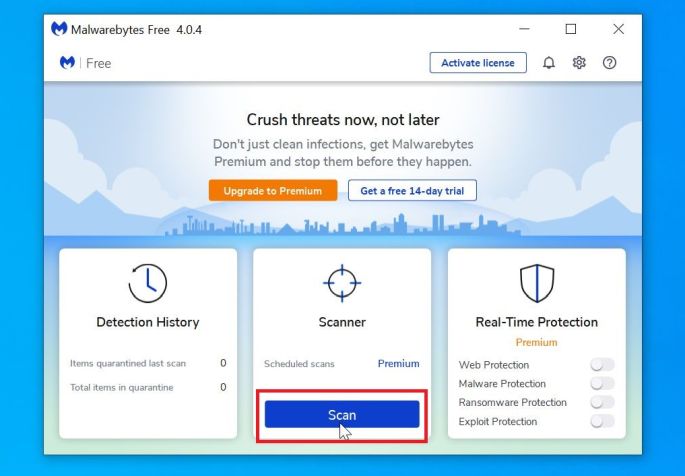

مرحله ۵: روی Scan Now کلیک کنید.

هنگامیکه نصب Malwarebytes تمام شد، این نرمافزار بهطور خودکار اجرا میشود و پایگاه داده خود را بهروزرسانی میکند. بهمنظور اسکن سیستم خود، روی دکمهScan کلیک کنید.

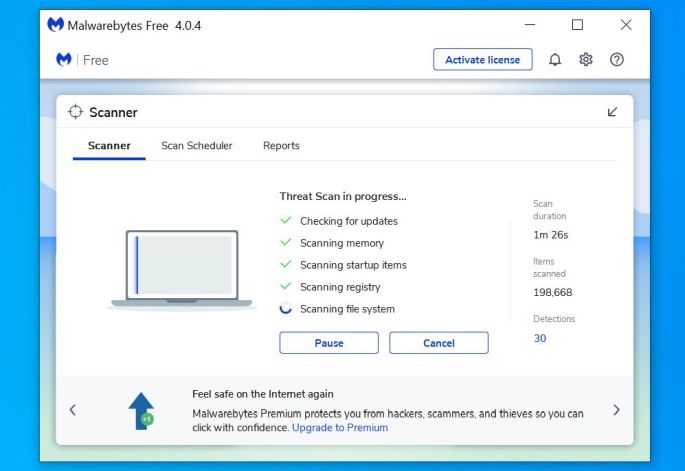

مرحله ۶: صبر کنید تا اسکن Malwarebytes تمام شود.

Malwarebytes در این مرحله شروع به اسکن سیستم شما میکند تا دژافزارها و دیگر برنامههای موذی را شناسایی کند. این فرآیند ممکن است جند دقیقه طول بکشد، به همین علت ما به شما توصیه میکنیم تا به کارهای دیگر خود بپردازید و هرچند دقیقه یکبار سیستم خود را بررسی کنید تا بفهمید فرآیند اسکن تمام شده است یا نه.

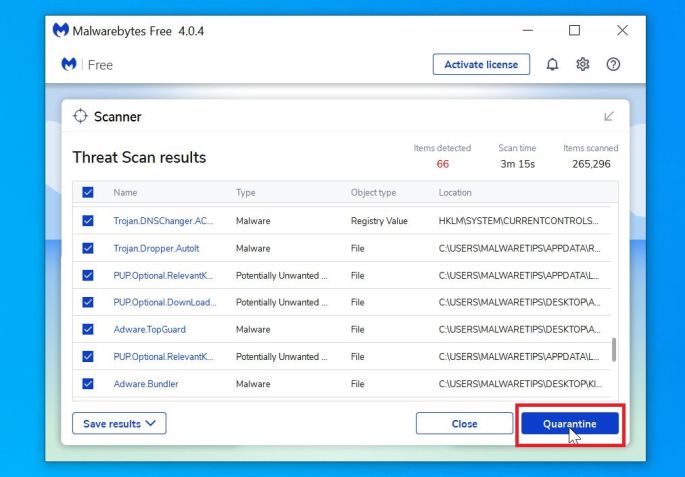

مرحله ۷: روی Quarantine کلیک کنید.

هنگامیکه اسکن سیستم شما به پایان رسید، شما با یک پنجره مواجه میشوید که آلودگیهای ناشی از این باجگیر افزار را که توسط Malwarebytes شناسایی شده است را نشان میدهد. برای پاک کردن برنامههای مخربی که این نرمافزار شناسایی کرده است، روی دکمه Quarantine Selected کلیک کنید.

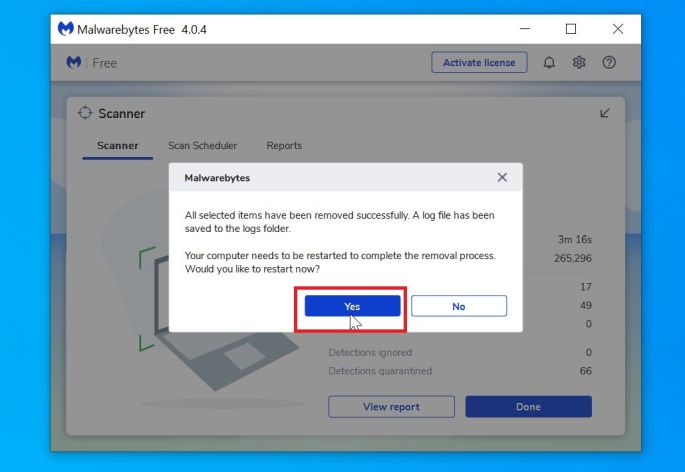

مرحله ۷: سیستم خود را مجدداً راهاندازی کنید.

Malwarebytes هماکنون تمام فایلهای موذی و کلیدهای رجیستری آلوده را که پیدا کرده است را پاک میکند. برای تکمیل فرآیند پاکسازی، این نرمافزار ممکن است از شما بخواهد که سیستم خود را مجدداً راهاندازی کنید.

هنگامیکه فرآیند پاکسازی به اتمام رسید، شما میتوانید Malwarebytes را ببندید.

پیشنهاد دوم: از Emsisoft Emergency Kit برای اسکن دژافزارها و برنامههای ناخواسته استفاده کنید.

Emsisoft Emergency Kit دومین اسکنر پیشنهادی رایگان است که میتواند کامپیوترهای آلوده شده را اسکن کند و آنها را از آلودگی پاک کند.

مرحله ۱: Emsisoft Emergency Kit را دانلود کنید.

شما میتوانید این نرمافزار را از اینجا[۴] دانلود کنید.

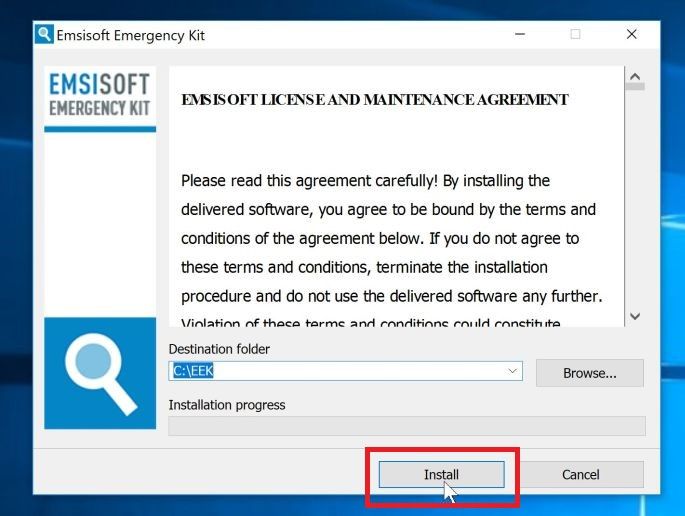

مرحله ۲: نرمافزار Emsisoft Emergency Kit را نصب کنید.

هنگامیکه دانلود تمام شد، روی فایل Emsisoft Emergency Kit دو بار کلیک کنید تا فرآیند نصب این برنامه روی رایانه آغاز شود و سپس روی Install کلیک کنید.

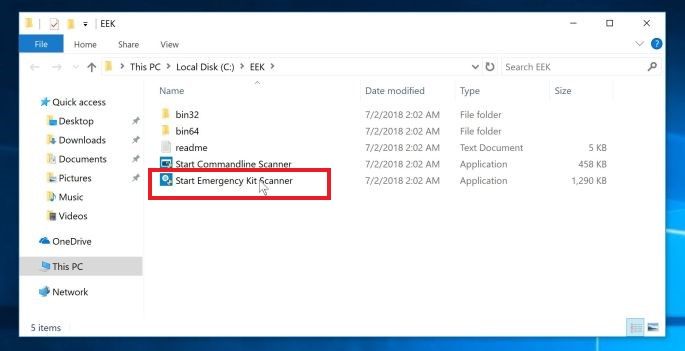

مرحله ۳: Emsisoft Emergency Kit را اجرا کنید.

روی دسکتاپ شما فولدر EEK قرار داده شده است، آن را باز کنید. برای اجرای Emsisoft رویStart Emsisoft Emergency Kit کنید تا این برنامه اجرا شود.

ممکن است شما با یک دیالوگ User Account Control روبرو شوید که از شما میپرسد میخواهید این فایل را اجرا کنید یا نه. اگر با این دیالوگ مواجه شدید روی YES برای ادامه کار کلیک کنید.

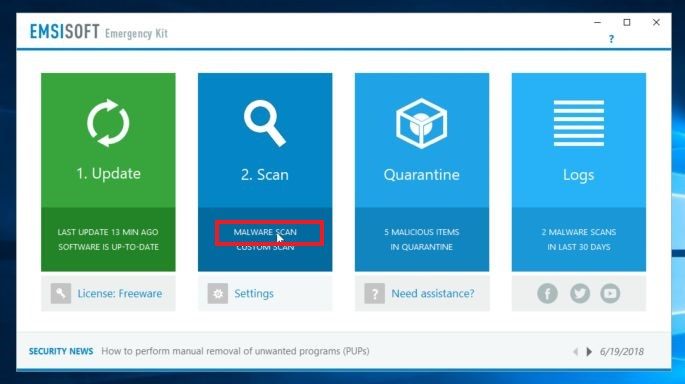

مرحله ۴: روی Malware Scan کلیک کنید.

Emsisoft Emergency Kit اجرا میشود و از شما اجازه میخواهد تا خودش را بهروزرسانی کند. هنگامیکه فرآیند بهروزرسانی تمام شود، در تب Scan روی Malware Scan کلیک کنید.

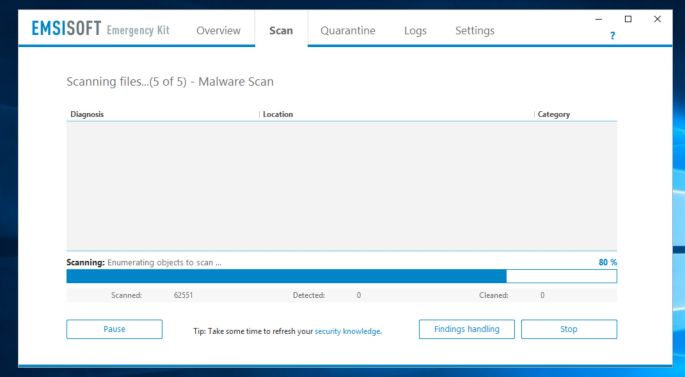

Emsisoft Emergency Kit در حال حاضر شروع به اسکن کامپیوتر شما میکند تا فایلهای مخرب را پیدا کند. این فرآیند ممکن است چند دقیقه طول بکشد.

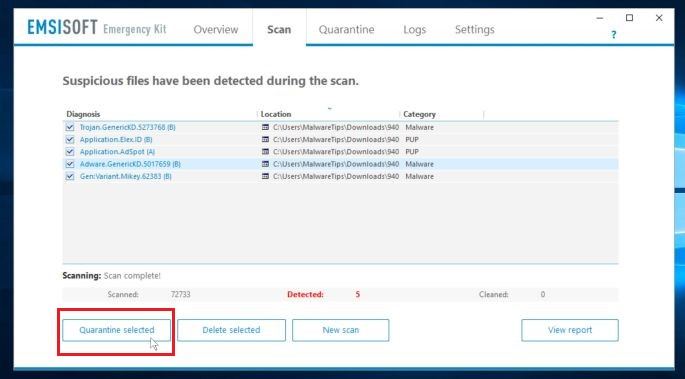

مرحله ۵: روی Quarantine selected کلیک کنید.

هنگامیکه Emsisoft اسکن را تمام کند، شما با یک صفحه مواجه میشوید که به شما گزارش میدهد چه فایلهای مخربی را روی سیستم شما تشخیص داده است. برای پاک کردن برنامههای موذی، روی Quarantine selected کلیک کنید.

هنگامیکه فرآیند پاکسازی دژافزار کامل شود، Emsisoft Emergency Kit نیاز دارد تا سیستم شما مجدداً راهاندازی شود. روی Restart کلیک کنید تا سیستم شما مجدداً راهاندازی شود.

هنگامیکه این فرآیند کامل شد، شما میتوانید از Emsisoft خارج شوید.

پیشنهاد سوم: همچنین میتوانید از SpyHunter یا Zemana Anti-Malware برای پاکسازی این باجگیر افزار از روی سیستم آلوده استفاده کنید [۵ و ۶].

آیا امکان بازیابی فایلهای رمز شده توسط باجگیر افزار Puma وجود دارد؟

متأسفانه جواب این سؤال منفی است و بازیابی پروندههای رمزگذاری شده توسط باجگیر افزار Puma امکانپذیر نیست زیرا کلید خصوصی که برای باز کردن پروندههای رمزگذاری شده لازم است فقط از طریق مجرمان سایبری در دسترس است [۷و۸].

اما اگر فایلهای شما توسط یک کلید آفلاین رمزگذاری شده باشد، شانس کمی وجود دارد که شما بتوانید توسط ابزار رمزگشایی STOP Puma decryptor آنها را بازیابی کنید.

در اینجا[۹] می توانید نحوه چگونگی بازیابی فایلهایتان توسط STOP Puma decryptor را مطالعه کنید.

قبل از دنبال کردن مراحل زیر اطمینان حاصل کنید که این دژافزار را از روی سیستم خود پاککردهاید، وگرنه این باجگیر افزار بهطور مکرر سیستم شما را قفل میکند یا فایلهای شما را مجدداً رمزنگاری میکند.

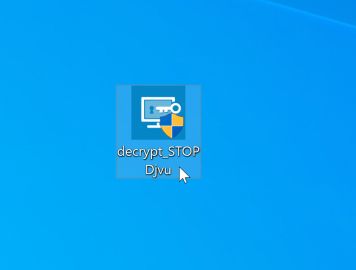

مرحله ۱: نرمافزار STOP Puma decryptor را دانلود کنید.

شما می توانید STOP Puma decryptor را از اینجا[۱۰] دانلود کنید.

مرحله ۲: نرمافزار STOP Puma decryptor را اجرا کنید.

هنگامیکه STOP Puma decryptor دانلود شد، روی decrypt_STOPPuma.exe دو بار کلیک کنید تا این نرمافزار روی سیستم شما اجرا شود.

ممکن است شما با یک دیالوگ User Account Control روبرو شوید که از شما میپرسد میخواهید این فایل را اجرا کنید یا نه. اگر با این دیالوگ مواجه شدید روی YES برای ادامه کار کلیک کنید.

مرحله ۳: پنجرههای نمایش داده شده در ادامه را دنبال کنید.

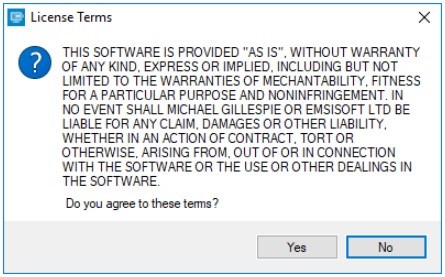

هنگامیکه Emsisoft Decryptor for STOP Djvu اجرا شد، شما باید با Terms موافقت کنید.

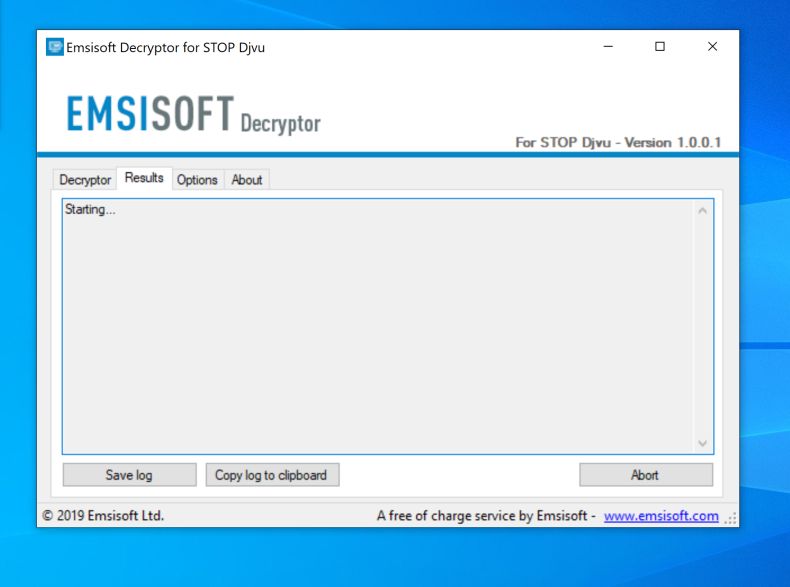

مرحله ۴: روی Decrypt کلیک کنید.

روی دکمه Decrypt کلیک کنید تا فرآیند رمزگشایی آغاز شود. صفحهنمایش داده شده به حالت View تغییر وضعیت میدهد و به شما در ارتباط با فرآیند در حال انجام و وضعیت رمزگشایی فایلهایتان اطلاع میدهد.

مرحله ۵: هنگامیکه فرآیند رمزگشایی به اتمام برسد، این ابزار به شما اطلاع میدهد. اگر شما نیاز به یک گزارش برای ذخیره کردن داشته باشید، می توانید روی Save log کلیک کنید. اگر سیستم شما از طریق ویژگی Windows Remote Desktop در معرض خطر قرار گرفته باشد، به شما پیشنهاد میدهیم که تمامی کلمات عبور کاربران موجود روی سیستم را تغییر دهید.

متأسفانه در بیشتر موارد امکان بازیابی فایلهای رمز شده توسط باجگیر افزار Puma وجود ندارد زیرا کلید خصوصی برای بازگشایی فایلهای رمزگذاری شده فقط در اختیار مجرمان سایبری قرار دارد. همچنین برای بازیابی پروندههای خود هیچ پولی پرداخت نکنید. زیرا حتی اگر باج درخواستی را بپردازید، هیچ ضمانتی برای دسترسی مجدد به پروندههای شما وجود ندارد.

در نهایت لطفا دقت داشته باشید که در حقیقت فایلهای شما ویروسی نشده است، بلکه توسط الگوریتمهای رمزنگاری پیشرفته، رمز شده است. همانطور که قبلا توضیح داده شد برای بازیابی این فایلها (یا در حقیقت بازگشایی قفل فایلهای رمز شده) نیاز به یک کلید خصوصی است که در اختیار مجرمان اینترنتی است. حتی اگر مبلغ خواسته شده را به این مجرمان پرداخت کنید، هیچ ضمانتی وجود ندارد که آنها این کلید خصوصی را در اختیار شما قرار دهند. به همین علت نه به مجرمان اینترنتی و نه به هیچ فرد، تیم تخصصی یا غیرتخصصی، گروه و یا سازمانی وجهی جهت بازگشایی فایلهایتان پرداخت نکنید؛ زیرا حتی افراد ماهر نیز بدون کلید خصوصی مورد نظر نمیتوانند فایلهای شما را بازیابی کنند. میتوانید فایلهای رمز شدهی خود را نگهداری کنید که اگر زمانی برای این باجگیر افزار یک ابزار رمزگشایی تولید شد، بتوانید آنها را رمزگشایی کنید. همچنین برای اطمینان خاطر از اینکه ابزاری برای رمزگشایی فایلهایتان منتشر شده است یا نه میتوانید به این لینکها [۱۱-۱۳] مراجعه کنید.

منابع

[۱] https://apa.aut.ac.ir/?p=6565

[۲] https://www.pcrisk.com/removal-guides/14095-puma-ransomware

[۳] https://malwaretips.com/downloads/MBSetup-076886.076886-Consumer.exe

[۴] https://www.emsisoft.com/en/home/emergencykit/download

[۵] https://bestsecuritysearch.com/remove-puma-ransomware-virus-restore

[۷] https://malwaretips.com/blogs/remove-puma-ransomware

[۸] https://www.2-spyware.com/remove-puma-ransomware.html

[۹] https://www.emsisoft.com/ransomware-decryption-tools/howtos/emsisoft_howto_stoppuma.pdf

[۱۰] https://www.emsisoft.com/ransomware-decryption-tools/stop-puma

[۱۱] https://www.nomoreransom.org/fa/index.htm

[۱۲] https://noransom.kaspersky.com

[۱۳] https://www.emsisoft.com/ransomware-decryption-tools/free-download

منابع

[۱] https://apa.aut.ac.ir/?p=6565

[۲] https://www.pcrisk.com/removal-guides/14095-puma-ransomware

[۳] https://malwaretips.com/downloads/MBSetup-076886.076886-Consumer.exe

[۴] https://www.emsisoft.com/en/home/emergencykit/download

[۵] https://bestsecuritysearch.com/remove-puma-ransomware-virus-restore

[۷] https://malwaretips.com/blogs/remove-puma-ransomware

[۸] https://www.2-spyware.com/remove-puma-ransomware.html

[۹] https://www.emsisoft.com/ransomware-decryption-tools/howtos/emsisoft_howto_stoppuma.pdf

[۱۰] https://www.emsisoft.com/ransomware-decryption-tools/stop-puma

[۱۱] https://www.nomoreransom.org/fa/index.htm

[۱۲] https://noransom.kaspersky.com

[۱۳] https://www.emsisoft.com/ransomware-decryption-tools/free-download

[/three_fifth]

منابع

[۱] https://apa.aut.ac.ir/?p=6565

[۲] https://www.pcrisk.com/removal-guides/14095-puma-ransomware

[۳] https://malwaretips.com/downloads/MBSetup-076886.076886-Consumer.exe

[۴] https://www.emsisoft.com/en/home/emergencykit/download

[۵] https://bestsecuritysearch.com/remove-puma-ransomware-virus-restore

[۷] https://malwaretips.com/blogs/remove-puma-ransomware

[۸] https://www.2-spyware.com/remove-puma-ransomware.html

[۹] https://www.emsisoft.com/ransomware-decryption-tools/howtos/emsisoft_howto_stoppuma.pdf

[۱۰] https://www.emsisoft.com/ransomware-decryption-tools/stop-puma

[۱۱] https://www.nomoreransom.org/fa/index.htm

[۱۲] https://noransom.kaspersky.com

[۱۳] https://www.emsisoft.com/ransomware-decryption-tools/free-download

[/three_fifth]

ثبت ديدگاه