QNAP یا همان سازنده لوازم ذخیرهسازی متصل به شبکه (NAS)، روز دوشنبه ۱۴ مارس ۲۰۲۲ در مورد یک آسیبپذیری لینوکس که اخیراً فاش شده است با نام Dirty Pipe، بر دستگاههایش هشدار داد که ممکن است برای افزایش امتیازات و به دست آوردن کنترل سیستمهای آسیبدیده مورد بهرهبرداری قرار گیرد.

این شرکت میگوید[۱] [۱]: «یک آسیبپذیری افزایش امتیاز محلی، که با نام «Dirty Pipe» نیز شناخته میشود، گزارش شده است که بر هسته لینوکس در QNAP NAS دارای QTS 5.0.x و QuTS hero h5.0.x تأثیر میگذارد. در صورت بهرهبرداری، این آسیبپذیری به کاربر غیرمجاز اجازه میدهد تا امتیازات ادمین را به دست آورد و کد مخرب را تزریق کند.»

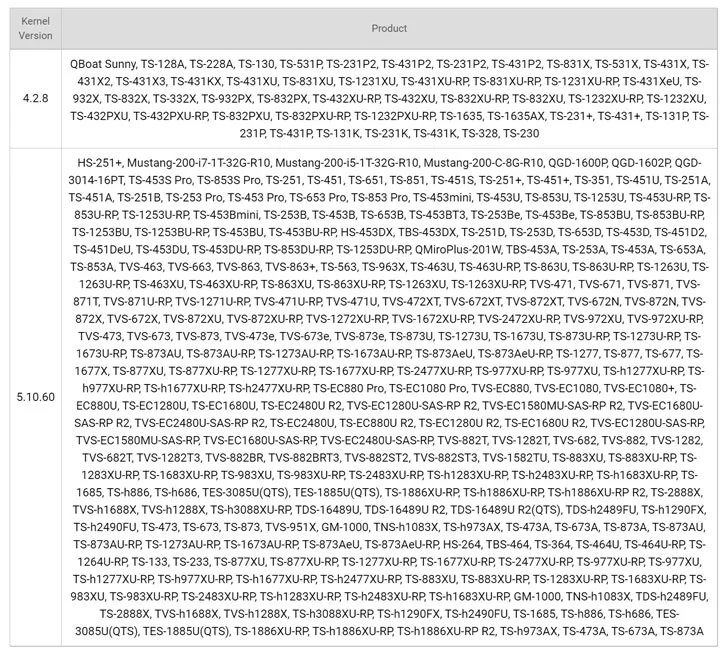

این شرکت تایوانی گفت که به بررسی کامل خط تولید[۲] [۲] خود برای این آسیبپذیری ادامه میدهد و هیچ NAS QNAP که QTS 4.x را اجرا میکند از نقص Dirty Pipe مصون نیست.

این نقص که بهعنوان CVE-2022-0847 ردیابی میشود (امتیاز ۸/۷ در مقیاس CVSS)، در هسته لینوکس وجود دارد که میتواند به مهاجم اجازه میدهد تا دادههای دلخواه را در فایلهای فقط خواندنی بازنویسی کند و امکان کنترل کامل ماشینهای آسیبپذیر را فراهم کند[۳] [۳].

این مشکل در نسخههای لینوکس ۵٫۱۶٫۱۱، ۵٫۱۵٫۲۵ و ۵٫۱۰٫۱۰۲ در تاریخ ۲۳ فوریه ۲۰۲۲، سه روز پس از گزارش آن به تیم امنیتی هسته لینوکس، برطرف شد.

این شرکت افزود: “در حال حاضر هیچ اقدام کاهشی برای این آسیبپذیری وجود ندارد. ما به کاربران توصیه میکنیم بهمحض در دسترس قرار گرفتن، بهروزرسانیهای امنیتی را دوباره بررسی و نصب کنند.”

منابع

[۱] https://www.qnap.com/en-us/security-advisory/qsa-22-05

[۲] https://www.qnap.com/en-us/release-notes/kernel

[۳] https://thehackernews.com/2022/03/researchers-warn-of-linux-kernel-dirty.html

[۴] https://thehackernews.com/2022/03/dirty-pipe-linux-flaw-affects-wide.html

ثبت ديدگاه