محققان امنیت سایبری روز سهشنبه ۸ مارچ ۲۰۲۰ شانزده آسیبپذیری جدید با شدت بالا را در پیادهسازیهای مختلف Firmware Unified Extensible Firmware Interface (UEFI) که چندین دستگاه شرکت HP را تحت تأثیر قرار میدهند، افشا کردند[۱].

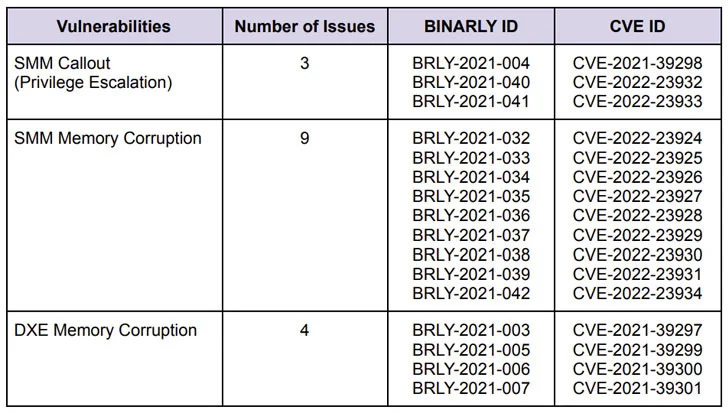

نقصهایی[۲] که دارای امتیاز CVSS از ۷٫۵ تا ۸٫۸ هستند، در Firmware UEFI HP کشف شدهاند. انواع دستگاههای تحت تأثیر شامل لپتاپهای HP، رایانههای رومیزی، سیستمهای نقطه فروش (PoS) و edge computing node ها است.

شرکت امنیتی Firmware آمریکایی Binarly در گزارشی که با The Hacker News به اشتراک گذاشته شده است، میگوید[۳]: با بهرهبرداری از آسیبپذیریهای فاش شده، مهاجمان میتوانند از آنها برای اجرای کد ممتاز در Firmware زیر سیستمعامل استفاده کنند و بهطور بالقوه کد مخرب دائمی را تحویل دهند که از نصب مجدد سیستمعامل جان سالم به درمیبرد و اجازه دور زدن راهحلهای امنیتی نقطه پایانی (EDR/AV)، بوت ایمن و ایزولهسازی امنیت مبتنی بر مجازیسازی را میدهد.

شدیدترین نقص مربوط به تعدادی آسیبپذیری خرابی حافظه در حالت مدیریت سیستم (SMM) Firmware است[۴] که درنتیجه امکان اجرای کد دلخواه با بالاترین امتیازات را فراهم میکند.

پس از یک فرآیند افشای هماهنگ با HP و مرکز هماهنگی CERT (CERT/CC)، این مشکلات بهعنوان بخشی از یک سری بهروزرسانیهای[۵] امنیتی[۶] ارسالشده در تاریخ ۲ فوریه و ۸ مارس ۲۰۲۲ اصلاح شدند.

محققان خاطرنشان کردند: «متأسفانه، بیشتر این مسائل شکستهای تکرارشونده هستند، که برخی از آنها به دلیل پیچیدگی پایگاه کد یا مؤلفههای قدیمی است که کمتر موردتوجه امنیتی قرار میگیرند، اما همچنان بهطور گسترده در این زمینه مورداستفاده قرار میگیرند».

این افشاگری کمی بیش از یک ماه پس از انتشار عمومی Binarly از کشف ۲۳ آسیبپذیری با تأثیر بالا در Firmware InsydeH2O UEFI نرمافزار Insyde منتشر میشود[۷] که میتوان آن را برای استقرار دژافزارهای دائمی که قادر به فرار از سیستمهای امنیتی هستند، مورداستفاده قرارداد.

آخرین یافتهها همچنین با توجه به این واقعیت که Firmware بهعنوان یک سطح حمله در حال گسترش برای بازیگران تهدید برای انجام حملات ویرانگر بسیار هدفمند ظاهر شده است، قابلتوجه است. از سال ۲۰۱۸ تاکنون حداقل پنج نوع مختلف دژافزار Firmware در سطح اینترنت شناسایی شده است[۸].

دپارتمانهای بازرگانی و امنیت داخلی ایالاتمتحده در گزارشی که در ماه گذشته منتشر شد، تأکید کردند[۹]: «ایمنسازی لایه Firmware اغلب نادیده گرفته میشود، اما این یک نقطه شکست در دستگاهها است و یکی از مخفیترین روشهایی است که در آن مهاجم میتواند دستگاهها را در مقیاس بالا به خطر بیندازد.»

منابع

[۱] https://www.binarly.io/news/BinarlyDiscovers16NewHighImpactVulnerabilitiesinFirmwareAffectingHPEnterpriseDevices

[۲] https://github.com/binarly-io/Vulnerability-REsearch/tree/main/HP

[۳] https://binarly.io/posts/Repeatable_Firmware_Security_Failures_16_High_Impact_Vulnerabilities_Discovered_in_HP_Devices/index.html

[۴] https://en.wikipedia.org/wiki/System_Management_Mode

[۵] https://support.hp.com/us-en/document/ish_5661066-5661090-16

[۶] https://support.hp.com/us-en/document/ish_5817864-5817896-16

[۷] https://thehackernews.com/2022/02/dozens-of-security-flaws-discovered-in.html

[۸] https://thehackernews.com/2022/01/chinese-hackers-spotted-using-new-uefi.html

[۹] https://www.dhs.gov/publication/assessment-critical-supply-chains-supporting-us-ict-industry

[۱۰] https://thehackernews.com/2022/03/new-16-high-severity-uefi-firmware.html

ثبت ديدگاه