سیسکو بهروزرسانیهای امنیتی را برای یک آسیبپذیری امنیتی حیاتی منتشر کرده است که بر Unified Contact Center Management Portal (Unified CCMP) و Unified Contact Center Domain Manager (Unified CCDM) تأثیر میگذارد و میتواند توسط یک مهاجم از راه دور برای کنترل سیستم آسیبدیده مورد بهرهبرداری قرار گیرد.

این آسیبپذیری که بهعنوان CVE-2022-20658 شناسایی میشود، در سیستم امتیازدهی CVSS ازنظر شدت ۹٫۶ رتبهبندی شده است و مربوط به یک نقص افزایش امتیاز است که ناشی از عدم اعتبارسنجی سمت سرور مجوزهای کاربر است و میتواند برای ایجاد حسابهای سرکش مدیریتی با ارسال یک درخواست HTTP دستکاریشده مورداستفاده قرار گیرد.

سیسکو در گزارشی خاطرنشان کرد[۱]: “با این حسابهای کاربری، مهاجم میتواند به منابع تلفن و کاربر در تمام پلتفرمهای Unified که به Cisco Unified CCMP آسیبپذیر مرتبط هستند، دسترسی پیدا کند و آنها را تغییر دهد.” برای بهرهبرداری موفقیتآمیز از این آسیبپذیری، یک مهاجم به اعتبارنامههای Advanced User معتبر نیاز دارد.

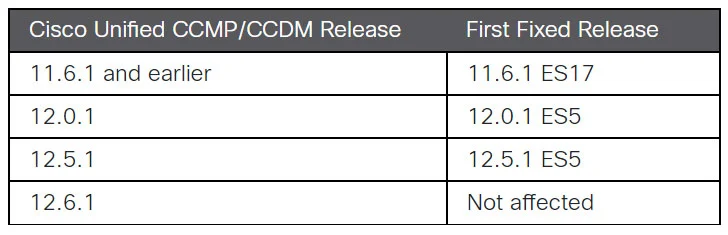

این شرکت تجهیزات شبکه اعلام کرد که نسخههای ۱۲٫۵٫۱، ۱۲٫۰٫۱ و ۱۱٫۶٫۱ محصول Unified CCMP و Unified CCDM و نسخههای ۱۲٫۰٫۱ و ۱۱٫۶٫۱ و نسخههای قبلی که با پیکربندی پیشفرض اجرا میشدند تحت تأثیر قرارگرفتهاند و اضافه کرد که این مشکل را بهعنوان بخشی از پشتیبانی مرکز کمک فنی (TAC) دریافت کرده است. نسخه ۱۲٫۶٫۱ این نرمافزار تحت تأثیر قرار نمیگیرد.

درحالیکه هیچ مدرکی مبنی بر بهرهبرداری از این نقص امنیتی در حملات دنیای واقعی وجود ندارد، توصیه میشود که کاربران برای کاهش خطرات مرتبط با این نقصها، نرمافزارهای خود را به آخرین نسخه ارتقا دهند.

منابع

[۱] https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-ccmp-priv-esc-JzhTFLm4

[۲] https://thehackernews.com/2022/01/cisco-releases-patch-for-critical-bug.html

ثبت ديدگاه