یک کمپین در حال جریان از شبکهای از وبسایتها بهعنوان dropper as a service برای بارگذاری مجموعهای از payloadهای دژافزار روی قربانیانی که به دنبال نسخههای crack شدهی برنامههای تجاری و محبوب هستند، استفاده میکند.

محققان شرکت امنیت سایبری Sophos در گزارشی که هفتهی گذشته منتشر کردند، گفتند[۱]: “این دژافزار شامل مجموعهای از رباتهای کلاهبرداری با کلیک، سرقت کنندههای اطلاعات و حتی باجگیرافزارها بود.”

این حملات با استفاده از تعدادی از صفحات طعمهی میزبانیشده در ووردپرس که حاوی پیوندهای “بارگیری” به بستههای نرمافزاری آلوده هستند، کار میکند که با کلیک روی آنها، قربانیان را به وبسایت دیگری هدایت میکند که افزونهها و دژافزارهای ناخواسته، مانند فایلهای نصب Raccoon Stealer ،Stop ransomware ،Glupteba backdoor و انواع استخراجکنندگان ارزهای رمزنگاریشده که بهعنوان راهحلهای ضد آنتیویروس خود را جا زدند را به روی سیستم قربانی انتقال میدهند[۲].

محققان میگویند: “از بازدیدکنندگانی که وارد این سایتها میشوند خواسته میشود تا اعلانها را مجاز کنند؛ اگر اجازه دهند این اتفاق بیفتد، وبسایتها بارها هشدارهای غلط دژافزاری را صادر میکنند. اگر کاربران روی این هشدارها کلیک کنند، از طریق یک سری وبسایتها هدایت میشوند تا به مقصد برسند که با توجه به سیستمعامل بازدیدکنندگان، نوع مرورگر و موقعیت جغرافیایی آنها تعیین میشود.”

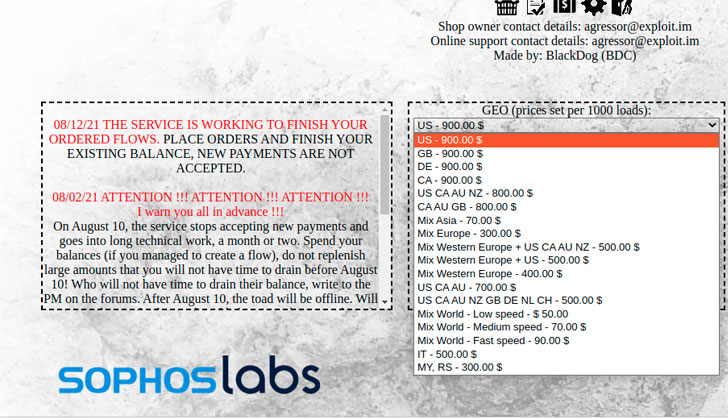

با استفاده از تکنیکهایی مانند بهینهسازی موتورهای جستجو، پیوندها به این وبسایتها در بالای نتایج جستجو ظاهر میشوند هنگامیکه افراد نسخههای دزدی از طیف گستردهای از نرمافزارهای crack شده را جستجو میکنند. این فعالیتها، که محصول یک بازار زیرزمینی برای خدمات بارگیری پولی محسوب میشود، به بازیگران سایبری سطح ابتدایی اجازه میدهد تا کمپینهای خود را بر اساس هدف جغرافیایی راهاندازی و تنظیم کنند.

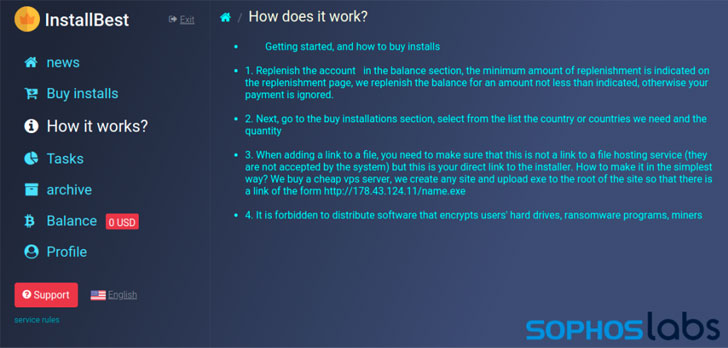

مبادلات ترافیکی، همانطور که زیرساخت توزیع نیز نامیده میشوند، معمولاً نیاز به پرداخت با بیت کوین دارند قبل از اینکه افراد بتوانند حساب کاربری در آن ایجاد کنند و شروع به توزیع نصب کنندهها کنند. این توزیع توسط سایتهایی مانند InstallBest که توصیههایی در مورد “بهترین شیوهها”، مانند توصیه در برابر استفاده از میزبانهای مبتنی بر Cloudflare برای بارگیری کنندگان و همچنین استفاده از URLها در CDN ،Bitbucket یا سایر سیستمعاملهای مبتنی بر ابر انجام میشود.

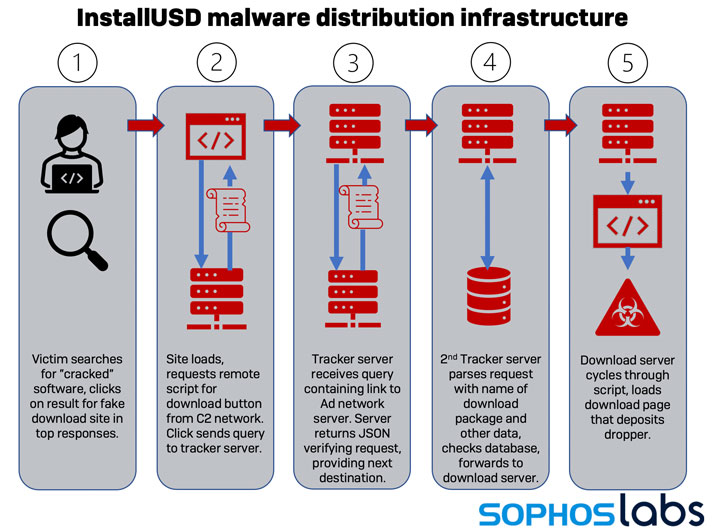

علاوه بر این، محققان همچنین برخی از سرویسها را که بهعنوان go-betweens برای ایجاد شبکههای مخرب تبلیغاتی که به ناشران وبسایت هزینهی ترافیک میپردازند، پیدا کردند. یکی از تأمینکنندگان ترافیک ایجادشده InstallUSD است، یک شبکهی تبلیغاتی مستقر در پاکستان که به تعدادی از کمپینهای مخرب مربوط به سایتهای نرمافزاری crack شده مرتبط است.

این اولین باری نیست که وبسایتهای “warez” توسط عاملان تهدید بهعنوان ناقل عفونت مورداستفاده قرار میگیرند. در اوایل ماه ژوئن، یک miner ارز دیجیتال به نام Crackonosh از روش نصب بستهای برای استخراج سکه به نام XMRig برای بهرهبرداری مخفیانه از منابع میزبان آلوده برای استخراج Monero استفاده کرد[۳].

یک ماه بعد، مهاجمان پشت قطعهای از دژافزار[۴] موسوم به MosaicLoader افرادی را که در جستجوی نرمافزارهای crack شده بودند بهعنوان بخشی از یک کمپین جهانی برای استقرار یک درب پشتی کاملاً برجسته که قادر به ردیابی سیستمهای آسیبدیدهی ویندوز در یک باتنت بود، پیدا کردند.

منابع

[۱] https://news.sophos.com/en-us/2021/09/01/fake-pirated-software-sites-serve-up-malware-droppers-as-a-service

[۲] https://news.sophos.com/en-us/2021/08/03/trash-panda-as-a-service-raccoon-stealer-steals-cookies-cryptocoins-and-more

[۳] https://thehackernews.com/2021/06/crackonosh-virus-mined-2-million-of.html

[۴] https://thehackernews.com/2021/07/this-new-malware-hides-itself-among.html

[۵] https://thehackernews.com/2021/09/traffic-exchan

ثبت ديدگاه