نزدیک به ۱۴ میلیون سیستم مبتنی بر لینوکس بهطور مستقیم در معرض اینترنت قرار دارند و آنها را تبدیل به یک هدف پردرآمد برای مجموعهای از حملات در دنیای واقعی میکند که میتواند منجر به استقرار web shell های موذی، استخراجکنندگان ارزهای دیجیتال، باجافزار و سایر تروجانها شود.

این آسیبپذیریها با نگاهی عمیق به گزارش تهدید لینوکس منتشرشده توسط شرکت امنیت سایبری آمریکایی-ژاپنی Trend Micro، که تهدیدها و آسیبپذیریهای اصلی این سیستمعامل را در نیمهی اول سال ۲۰۲۱، بر اساس دادههای جمعآوریشده از honeypot ها، حسگرها و telemetry با جزئیات منتشر کرده است[۱]؛ لیست شدهاند.

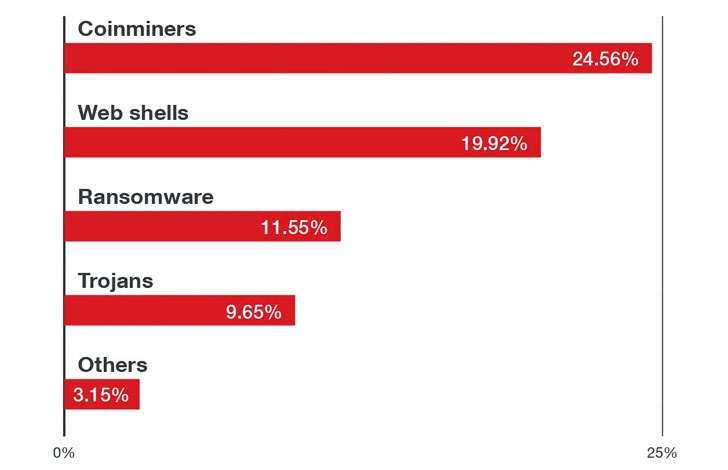

این شرکت که نزدیک به ۱۵ میلیون رویداد دژافزاری را در محیطهای ابری مبتنی بر لینوکس شناسایی کرده است، استخراجکنندگان ارزهای دیجیتال و باجافزار را ۵۴ درصد از کل دژافزارها تشخیص داده و در این میان web shell ها سهم ۲۹ درصدی را به خود اختصاص میدهند.

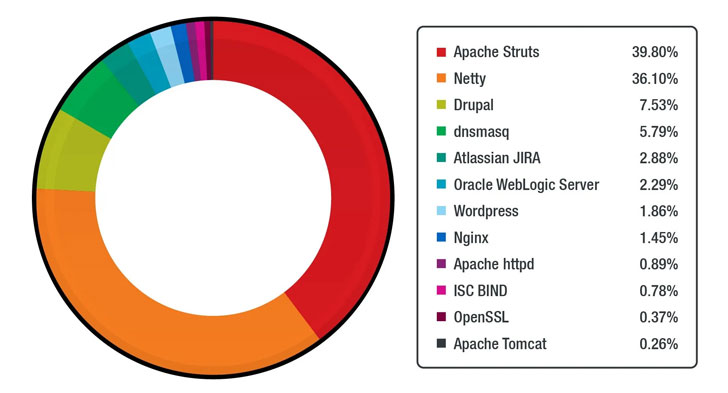

علاوه بر این، با تجزیهی بیش از ۵۰ میلیون رویداد گزارششده از ۱۰۰٫۰۰۰ میزبان منحصربهفرد لینوکس در همان بازهی زمانی، محققان ۱۵ نقطهضعف امنیتی مختلف را پیدا کردند که شناخته شده هستند و بهطور فعال در سطح اینترنت مورد بهرهبرداری قرار میگیرند یا دارای اثبات ادعا هستند.

- CVE-2017-5638(CVSS score: 10.0) – Apache Struts 2 remote code execution (RCE) vulnerability

- CVE-2017-9805(CVSS score: 8.1) – Apache Struts 2 REST plugin XStream RCE vulnerability

- CVE-2018-7600(CVSS score: 9.8) – Drupal Core RCE vulnerability

- CVE-2020-14750(CVSS score: 9.8) – Oracle WebLogic Server RCE vulnerability

- CVE-2020-25213(CVSS score: 10.0) – WordPress File Manager (wp-file-manager) plugin RCE vulnerability

- CVE-2020-17496(CVSS score: 9.8) – vBulletin ‘subwidgetConfig’ unauthenticated RCE vulnerability

- CVE-2020-11651(CVSS score: 9.8) – SaltStack Salt authorization weakness vulnerability

- CVE-2017-12611(CVSS score: 9.8) – Apache Struts OGNL expression RCE vulnerability

- CVE-2017-7657(CVSS score: 9.8) – Eclipse Jetty chunk length parsing integer overflow vulnerability

- CVE-2021-29441(CVSS score: 9.8) – Alibaba Nacos AuthFilter authentication bypass vulnerability

- CVE-2020-14179(CVSS score: 5.3) – Atlassian Jira information disclosure vulnerability

- CVE-2013-4547(CVSS score: 8.0) – Nginx crafted URI string handling access restriction bypass vulnerability

- CVE-2019-0230(CVSS score: 9.8) – Apache Struts 2 RCE vulnerability

- CVE-2018-11776(CVSS score: 8.1) – Apache Struts OGNL expression RCE vulnerability

- CVE-2020-7961(CVSS score: 9.8) – Liferay Portal untrusted deserialization vulnerability

حتی نگرانکنندهتر، ۱۵ تصویر رایج Docker در مخزن رسمی Docker Hub نشان میدهد که صدها آسیبپذیری را در برمیگیرد که شامل python ، node ، wordpress ، golang ، nginx ، postgres ، influxdb ، httpd ، mysql ، debian ، memcached ، redis،mongo ، centos و rabbitmq میشوند و بر ضرورت ایمنسازی container از طیف گستردهای از تهدیدات احتمالی در هر مرحله از توسعه تأکید میکنند[۲].

محققان نتیجه گرفتند: “کاربران و سازمانها باید همیشه بهترین شیوههای امنیتی را که شامل استفاده از امنیت با رویکرد طراحی استفاده از وصلههای مجازی چند لایه یا محافظت از آسیبپذیری، بهکارگیری اصل حداقل سطح دسترسی و پیروی از مدل مسئولیت مشترک است، بهکارگیرند.”

منابع

[۱]https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/linux-threat-report-2021-1h-linux-threats-in-the-cloud-and-security-recommendations

[۲]https://www.trendmicro.com/vinfo/us/security/news/security-technology/container-security-examining-potential-threats-to-the-container-environment

[۳] https://thehackernews.com/2021/08/top-15-vulnerabilities-attackers.html

ثبت ديدگاه