بر اساس تحقیقات جدید، مهاجمان بهطور گستردهای اسناد اکسل نسخه ۴ [۱] را بهعنوان شاخص مرحله اولیه برای توزیع دژافزارهایی مانند ZLoader و Quakbot به خدمت میگیرند[۲].

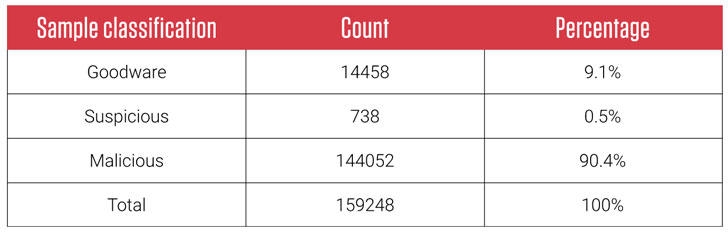

یافتهها از تجزیهوتحلیل ۱۶۰،۰۰۰ اسناد اکسل نسخه ۴ بین نوامبر ۲۰۲۰ و مارس ۲۰۲۱ بهدستآمده است که بیش از ۹۰ درصد از آنها بهعنوان مخرب یا مشکوک طبقهبندی شدهاند.

محققان از ReversingLabs در گزارشی که در تاریخ ۲۸ آوریل ۲۰۲۱ منتشر شد دراینباره گفتند[۳]: “بزرگترین خطر برای شرکتها و افراد مورد هدف این واقعیت است که راهحلهای امنیتی هنوز هم در شناسایی اسناد مخرب اکسل نسخه ۴ با مشکلات زیادی روبرو هستند و باعث میشود بیشتر این موارد توسط تشخیصهای متداول مبتنی بر امضا و قوانین YARA مکتوب شده توسط تحلیلگران نادیده گرفته شود.”

ماکرو اکسل نسخه ۴ (XLM)، پیشدرآمد ویژوالبیسیک برای برنامهها (VBA)، یک ویژگی قدیمی است که به دلایل سازگاری backward در مایکروسافت اکسل گنجانده شده است. مایکروسافت در سند پشتیبانی[۴] خود هشدار داده است که فعال کردن همه ماکروها میتواند باعث اجرای “کد بالقوه خطرناک” شود.

Quakbot (با نام مستعار QBOT) که همیشه در حال تکامل بوده است[۵]، از زمان کشف در سال ۲۰۰۷، همچنان یک تروجان بانکی مشهور است که قادر به سرقت اعتبارات بانکی و سایر اطلاعات مالی است و درعینحال دارای ویژگیهای انتشار کرم-مانند است. بهطورمعمول از طریق اسناد مسلح شدهی آفیس، انواع QakBot قادر به ارائه payload های مخرب دیگر، ذخیره کردن کلیدهای کاربر و حتی ایجاد درب پشتی برای ماشینهای آسیبدیده هستند.

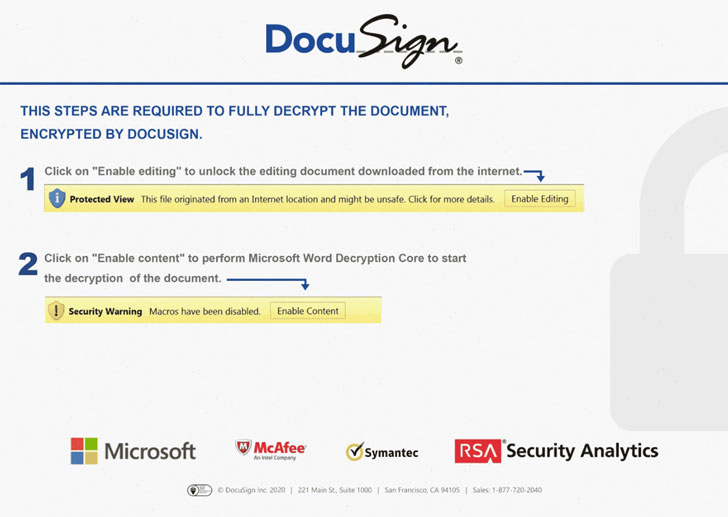

در سندی که توسط ReversingLabs مورد تجزیهوتحلیل قرار گرفت، این دژافزار نهتنها کاربران را فریب داد تا ماکروها را با فریبهای قانعکننده فعال کنند، بلکه همراه با فایلهای جاسازیشده حاوی ماکرو XLM است که payload مرحله دوم مخرب بازیابی شده از یک سرور از راه دور را بارگیری و اجرا میکند. نمونهی دیگر شامل محمولهی بارگذاری شده با کد Base64 در یکی از برگهها بود که سپس اقدام به بارگیری دژافزار اضافی از یک URL طراحی شده کرد.

محققان دراینباره خاطرنشان کردند: “حتی اگر سازگاری backward بسیار مهم باشد، اما برخی از موارد باید طول عمر داشته باشند و ازنظر امنیتی، بهترین کار این است که در مقطعی از زمان مستهلک شوند. هزینه نگهداری از ماکروهای ۳۰ ساله باید با توجه به خطرات امنیتی با استفاده از چنین فناوری منسوخی سنجیده شود.”

منابع

[۱] https://blog.reversinglabs.com/blog/excel-4.0-macros

[۲] https://malpedia.caad.fkie.fraunhofer.de/details/win.zloader

[۳] https://blog.reversinglabs.com/blog/spotting-malicious-excel4-macros

[۴] https://support.microsoft.com/en-us/office/working-with-excel-4-0-macros-ba8924d4-e157-4bb2-8d76-2c07ff02e0b8

[۵] https://malpedia.caad.fkie.fraunhofer.de/details/win.qakbot

[۶] https://thehackernews.com/2021/04/cybercriminals-widely-abusing-excel-40.html

ثبت ديدگاه