یک کمپین استفادهکننده از دژافزار که تحت عنوان “Tag Barnakle” شناسایی شده است، در طی سال گذشته به بیش از ۱۲۰ سرور آگهی برای تزریق مخفیانه کد در تلاش برای ارائه تبلیغات مخربی که کاربران را به وبسایتهای متقلب هدایت میکند، نفوذ کرده است که درنتیجه قربانیان را در معرض کلاهبرداری یا دژافزارها قرار میدهد.

الیا اشتاین که یک محقق امنیتی در Confiant است در روز دوشنبه ۱۹ آوریل ۲۰۲۱ دراینباره گفت[۱]: “برخلاف اپراتورهای دیگر که با نفوذ به اکوسیستم ad-tech با استفاده از “متقاعد کردن افراد” برای خرید فضای وبسایتهای قانونی برای اجرای تبلیغات مخرب، کارهای خود را انجام میدهند، Tag Barnakle قادر است با رفتن مستقیم به سمت jugular، این مانع اولیه را کاملاً دور بزند و بهطور کامل زیرساختهای ارائهی تبلیغات را در معرض خطر قرار دهد.”

این تحولات یک سال پسازآن انجام شد که مشخص شد Tag Barnakle در آوریل ۲۰۲۰ تقریباً ۶۰ سرور تبلیغاتی را به خطر انداخته است[۲] و هدف اصلی این آلودگیها یک سرور تبلیغاتی منبع باز به نام Revive است.

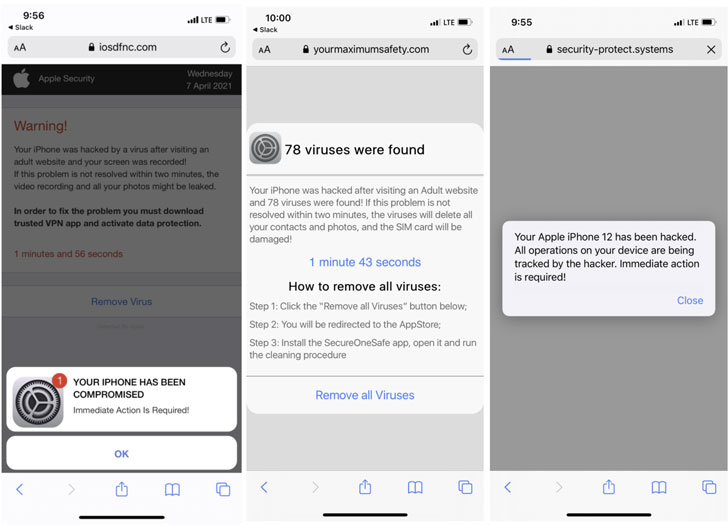

اشتاین دراینباره گفت: “آخرین حملات تفاوتی ندارند، اگرچه به نظر میرسد دشمنان ابزارهای خود را برای هدف قرار دادن دستگاههای تلفن همراه نیز ارتقا دادهاند. Tag Barnakle اکنون کمپینهای هدفمند تلفن همراه را تحتفشار قرار میدهد، درحالیکه سال گذشته آنها از ترافیک سیستمهای دسکتاپ بهره میبردند.”

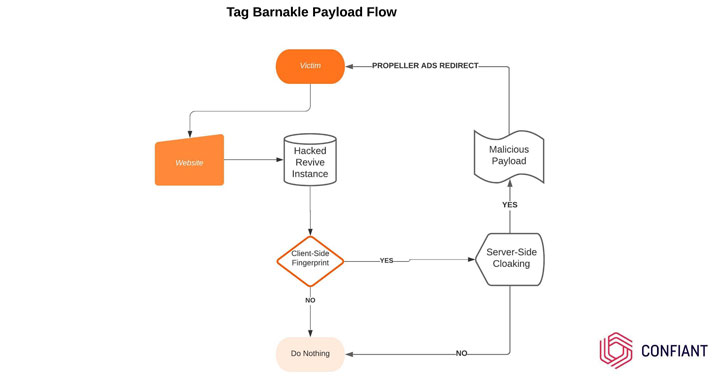

بهطور خاص، وبسایتهایی که از طریق یک سرور هک شده، تبلیغ دریافت میکنند، اثرانگشت سمت مشتری را برای تحویل payload جاوا اسکریپت مرحله دوم هنگام بررسیهای خاص انجام میدهند و سپس کاربران را به وبسایتهای مخرب هدایت میکنند، با هدف فریب بازدیدکنندگان برای استفاده از برنامههای امنیت جعلی یا VPN که با هزینههای پنهان اشتراک همراه است یا ترافیک را برای اهداف شوم دیگر ربوده است.

با توجه به اینکه Revive توسط تعداد زیادی از سیستمعاملهای تبلیغاتی و شرکتهای رسانهای مورداستفاده قرار میگیرد، Confiant دسترسی Tag Barnakle را در محدودهی “دهها یا صدها میلیون دستگاه” پیشبینی میکند.

استین گفت: “این یک برآورد محافظهکارانه است که این واقعیت را در نظر میگیرد که آنها قربانیان خود را cookie میکنند تا بتوانند payload را با فرکانس پایین آشکار کنند و احتمالاً باعث کند شدن تشخیص حضور آنها میشود.”

منابع

[۱] https://blog.confiant.com/tag-barnakle-one-year-later-120-more-revive-adserver-hacks-f3e5b3bc8e70

[۲] https://blog.confiant.com/tag-barnakle-the-malvertiser-that-hacks-revive-ad-servers-redirects-victims-to-malware-50cdc57435b1?gi=37254d2e3b0e

[۳] https://thehackernews.com/2021/04/120-compromised-ad-servers-target.html

ثبت ديدگاه