Makop از خانواده باجگیر افزارهای PHOBOS است و فایلهای شما را با رمزگذاری و درخواست پرداخت باج برای بازگرداندن دسترسی به آنها، تغییر میدهد.

باجگیر افزارهای خانوادهی PHOBOS از طریق ویروس رمزنگاری جدید خود با نام .makop دوباره فعال شدهاند. این خانواده از ویروسهای خاص با افزودن پسوند .makop، انواع مختلف فایل های محبوب را تغییر می دهد، بنابراین فایل ها از دسترس خارج می شوند. قربانیان به سادگی دیگر نمی توانند اسناد مهم خود را باز کنند. این باجگیر افزار همچنین همانند سایر نمایندگان قبلی خود از خانوادهی این ویروس، کلید شناسایی منحصر به فرد خود را تعیین می کند. به محض رمزگذاری فایلها توسط این باجگیر افزار، پسوند جدیدی به دست می آورد که به نسخه دوم تبدیل می شود. این باجگیر افزار همچنین یک یادداشت باج ایجاد می کند که از کاربران می خواهد دستورالعمل هایی را برای بازگرداندن فایل های خود انجام دهند [۱].

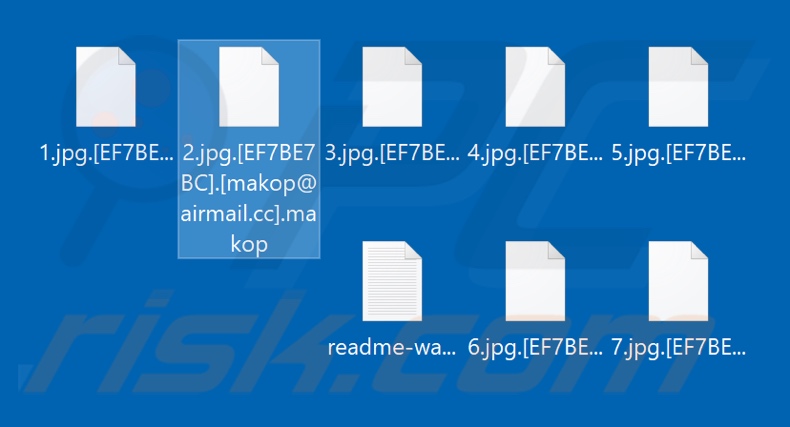

Makop در حقیقت نوعی دژافزار است که در دستهبندی باجگیر افزارها قرار میگیرد. این باجگیر افزار با رمزنگاری داده ها روی سیستم های آلوده شده و درخواست وجهی در قبال در اختیار قرار دادن ابزار یا نرم افزار رمزگشایی عمل می کند. در طی فرآیند رمزنگاری، تمامی فایل های آلوده شده به این صورت تغییر نام پیدا می کنند: نام اصلی فایل، یک شناسه واحد، پست الکترونیک مجرمان سایبری و در نهایت پسوند makop که به عنوان پسوند فایل به آن اضافه می شود. برای مثال یک فایل با نام ۱٫jpg بعد از تغییر نام به این صورت نمایش داده می شود: ۱٫jpg.[EF7BE7BC].[makop@airmail.cc].makop و همینطور باقی فایلها. بعد از اینکه فرآیند رمزنگاری تمام شد، یک فایل متنی با عنوان readme-warning.txt روی دسکتاپ قرار داده می شود [۲].

فایل متنی حاوی پیام باجخواهی است، که روشن می کند اطلاعات قربانی آسیب ندیده است، اما رمزگذاری شده است. طبق این پیام، تنها راه بازیابی فایل های در معرض خطر خرید ابزارهای رمزگشایی از توسعه دهندگان باجگیر افزار Makop است. برای دریافت دستورالعمل های بیشتر، این پیام به افراد می گوید که از طریق پست الکترونیک با مجرمان ارتباط برقرار کنند. قبل از پرداخت، قربانیان می توانند صحت رمزگشایی را با ارسال حداکثر دو فایل کوچک (هر کدام حداکثر ۱ مگابایت) آزمایش کنند. این فایل های آزمایشی نمی توانند حاوی اطلاعات ارزشمندی مانند پایگاه داده باشند. قالب هایی مانند .jpg، .xls و .doc به عنوان نمونه هایی از فایل ها برای این منظور آورده شده است. میزان باج درخواستی اعلام نشده است، با این وجود ارز رمزنگاری شده بیت کوین برای پرداختها تعیین شده است. پس از پرداخت، به کاربران وعده داده می شود که ابزار یا نرم افزار رمزگشایی و دستورالعمل های مربوط به نحوهی استفاده از آنها را دریافت خواهند کرد. پیام با هشدارهایی پایان می یابد که اصلاح فایلهای رمزگذاری شده به هر طریقی، تلاش برای رمزگشایی آنها با نرم افزار شخص ثالث یا اجرای برنامه های ضد ویروس، می تواند منجر به از بین رفتن دائمی فایل ها شود. بنابراین توصیه می شود قبل از انجام اقدامات فوق، از آنها کپی بگیرید. در بیشتر موارد پس از آلودگی به باجگیر افزار، رمزگشایی فایل ها بدون ارتباط با توسعه دهندگان بدافزار غیرممکن است، مگر اینکه دژافزار مورد نظر هنوز در دست ساخت باشد و یا دارای اشکالات و نقص خاصی باشد. صرف نظر از این موارد، با مجرمان اینترنتی ارتباط برقرار نکنید و یا خواسته های آنها را برآورده نکنید. زیرا نمی توان به این افراد اعتماد کرد. علی رغم پرداخت باج درخواستی، قربانیان ابزار یا نرم افزار لازم برای رمزگشایی داده های خود را دریافت نمی کنند. بنابراین، فایل های آنها رمزگذاری شده و بی فایده هستند و ضرر مالی قابل توجهی را تجربه می کنند. برای جلوگیری از رمزگذاری بیشتر توسط Makop، باید آن را از روی سیستم عامل حذف کنید. متأسفانه، حذف این باجگیر افزار فایل های تحت تأثیر قرار گرفته را بازیابی نمی کند. تنها راه حل بازیابی فایلها داشتن نسخهی پشتیبان از آن هاست، که باید این نسخه قبل از آلودگی ساخته شده و در یک مکان جداگانه ذخیره شده باشد.

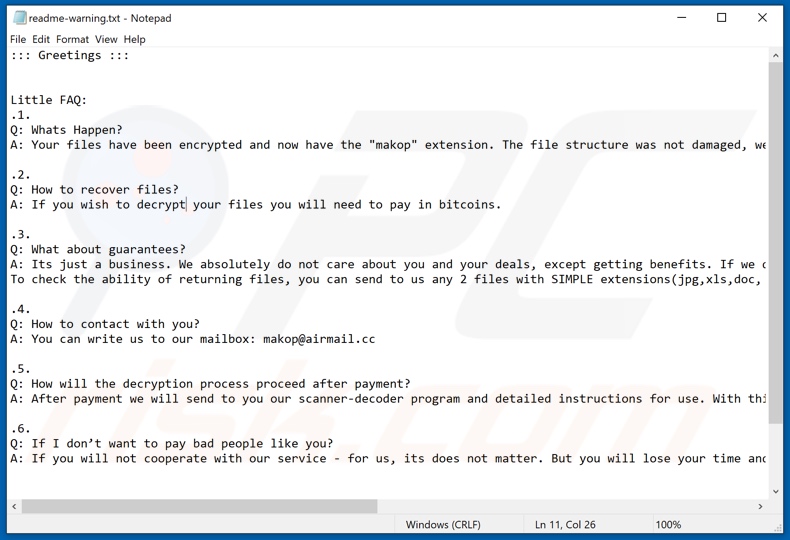

اسکرینشاتی از پیامی که کاربران را به پرداخت باج برای رمزگشایی فایل های به خطر افتاده خود ترغیب می کند در اینجا آورده شده است:

باجگیر افزارها برای رمزگذاری فایل ها و تقاضای پرداخت باج برای رمزگشایی آنها طراحی شده اند. TRSomware Is Back ، Ragnarok ، PRT و Devos نمونه هایی از این برنامه های موذی هستند، با این وجود، چندین تفاوت اساسی بین آنها وجود دارد: الگوریتم رمزنگاری مورد استفاده آنها (متقارن یا نامتقارن) و میزان باج درخواستی. مبالغ باج بین یک عدد سه تا چهار رقمی (به دلار آمریکا) متغیر است. مجرمان اینترنتی ارزهای دیجیتال (عمدتا ارزهای رمزگذاری شده) را ترجیح می دهند، زیرا ردیابی این معاملات بسیار دشوار یا غیرممکن است. برای محافظت از فایل های خود در برابر این آلودگی ها، از فایل های خود پشتیان تهیه کنید و روی سرورهای از راه دور یا دستگاه های ذخیره سازی که به سیستم اصلی متصل نیست، نگه دارید (در حالت ایده آل، در چندین مکان).

چگونه یک باجگیر افزار کامپیوتر را آلوده می کند؟

باجگیر افزار و دژافزارها عمدتاً از طریق کمپین های هرزنامه، تروجان ها، ابزارهای کرک کردن (فعال سازی) نرم افزارها، به روزرسانی های جعلی و کانال های بارگیری غیرقابل اعتماد پخش می شوند. کمپین هرزنامه اصطلاحی است که برای تعریف عملکرد ارسال نامه های فریبنده یا کلاهبرداری در مقیاس بزرگ استفاده می شود. این نامه معمولاً به صورت رسمی، اولویت دار، مهم یا نظیر آن ارسال می شود. این پیام ها دارای فایل های آلوده در پیوست خود یا لینک های آلوده در داخل متن هستند. پرونده های خطرناک می توانند در قالب های مختلف باشند (به عنوان مثال فایل های اجرایی و بایگانی، اسناد PDF و مایکروسافت آفیس، جاوااسکریپت و غیره). هنگامی که آنها باز می شوند، آلودگی شروع می شود (به عنوان مثال، آنها شروع به بارگیری یا نصب دژافزار می کنند). تروجان ها برنامه های مخربی هستند که قادر به ایجاد آلودگی های زنجیره ای هستند. به جای فعال کردن محصولات دارای مجوز، ابزارهای غیرقانونی فعال سازی (“شکستن”) می توانند نرم افزار مخربی را بارگیری و نصب کنند. به روزرسانی های متقلب با بهره گیری از نقص موجود در برنامه های منسوخ شده و یا به سادگی با نصب دژافزار به جای به روزرسانی های وعده داده شده، سیستم ها را آلوده می کنند. محتوای موذی اغلب از منابع بارگیری غیر قابل اعتماد مانند وب سایت های غیررسمی و رایگان میزبان فایل مورد نظر، شبکه های اشتراک Peer-to-Peer (BitTorrent ، Gnutella ، eMule و غیره) و سایر بارگیری کنندگان شخص ثالث بارگیری می شود.

خلاصهای از مشخصات باجگیر افزار Makop:

نام: ویروس Makop

نوع: باجگیر افزار، ویروس رمزنگاری، قفلکنندهی فایل

افزونهی فایلهای قفل شده: .makop (فایلها همچنین با یک شناسهی مشخص و آدرس پست الکترونیک سازنده همراه هستند.)

پیام درخواست باج: یک فایل متنی با عنوان readme-warning.txt

آدرسهای پست الکترونیکی مجرمان سایبری مرتبط با این باجگیرافزار:

datalost@foxmail.com, crypt@qbmail.biz, akzhq00705@protonmail.com, votrefile@tuta.io, davidrecovery@protonmail.com, getdataback@qbmail.biz, luntik2316@protonmail.com, akzhq615@protonmail.com, akzhq530@protonmail.com, mrdjohni@tutanota.com, akzhq412@aol.com, savedata2@protonmail.com, ruthlessencry@qq.com, irisaneby@aol.com, makop@tuta.io, tomasrich2020@aol.com, genfiles@protonmail.com, backup_499@protonmail.com, KILLYOUASS@protonmail.com, buydecryptor@aol.com, restoring.data@protonmail.com, farik1@protonmail.com, antiransomware@aol.com, admcphel@protonmail.ch, akzhq12@cock.li, data.compromised@protonmail.com, giantt1@protonmail.com, viginare@aol.com, verilerimialmakistiyorum@inbox.ru, moncler@cock.li, ww6666@protonmail.com, xaodecrypt@protonmail.com, cock89558@cock.li, prndssdnrp@mail.fr, MikeyMaus77@protomail.com, modeturbo@aol.com, buydecryptor@cock.li, checkfilelock@protonmail.ch, akzhq710@protonmail.com, payfordecoder@hotmail.com, “[paymantsystem@cock.li, “[akzhq725@tutanota.com, “[myfiles@msgsafe.io, akzhq808@tutanota.com, ranbarron88@qq.com, encryptboys@tutanota.com, greenreed007@qq.com, crypt@zimbabwe.su, helpdesk_makp@protonmail.ch, makop@airmail.cc, joshua_antony@aol.com

عناوینی که توسط نرمافزارهای ضدویروس تشخیص داده میشود:

BitDefender (Gen:Heur.Kelios.1), Fortinet (W32/Cryptor.CZN!tr.ransom), ESET-NOD32 (A Variant Of Win32/Filecoder.Phobos.E), Emsisoft (Gen:Heur.Kelios.1 (B)), Full List Of Detections (VirusTotal)

خسارت وارد شده:

همه فایل ها رمزگذاری می شوند و بدون پرداخت باج نمی توان آنها را باز کرد. تروجان های سرقت کنندهی کلمه عبور و دژافزارها را می توان همراه با این باجگیر افزار نصب کرد.

نحوهی حذف باجگیر افزار:

برای از بین بردن آلودگی های احتمالی این دژافزار، رایانهی خود را با یک نرم افزار ضد ویروس مجاز اسکن کنید. محققان امنیتی ما استفاده از Malwarebytes را توصیه می کنند.

چگونه خود را در برابر آلودگی های از نوع باجگیر افزار محافظت کنیم؟

پست های الکترونیک های ناشناخته، مشکوک یا بی ربط را باز نکنید. هرگونه پیوست یا لینک موجود در پیام های مشکوک هرگز نباید باز شود، زیرا انجام این کار می تواند منجر به آلودگی شود. همه بارگیری ها باید از کانال های بارگیری رسمی و تأیید شده انجام شود. برای فعال سازی و به روزرسانی برنامه ها از ابزارها یا توابع ارائه شده توسط توسعه دهندگان اصلی استفاده کنید. ابزارهای غیر فعال سازی غیرقانونی (crack) و به روزرسانی های شخص ثالث خطر نصب دژافزار را بالا می برند و بنابراین باید از آنها اجتناب شود. نرم افزار معتبر ضد ویروس یا ضد جاسوس افزار نصب کنید. این نرم افزارها باید به روز باشند و برای انجام اسکن منظم سیستم و از بین بردن تهدیدهای احتمالی یا بالقوه استفاده شود. اگر رایانهی شما قبلاً به Makop آلوده شده است، توصیه می کنیم برای از بین بردن خودکار این باجگیر افزار، یک اسکن با Malwarebytes روی ویندوز خود اجرا کنید [۳].

متن ارائه شده در فایل متنی باج افزار Makop (“readme-warning.txt”) در اینجا آورده شده است:

::: Greetings :::

Little FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted and now have the “makop” extension. The file structure was not damaged, we did everything possible so that this could not happen.

.2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay in bitcoins.

.3.

Q: What about guarantees?

A: Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities – nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc… not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee.

.4.

Q: How to contact with you?

A: You can write us to our mailbox: makop@airmail.cc

.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files.

.6.

Q: If I donít want to pay bad people like you?

A: If you will not cooperate with our service – for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice – time is much more valuable than money.

:::BEWARE:::

DON’T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions – please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

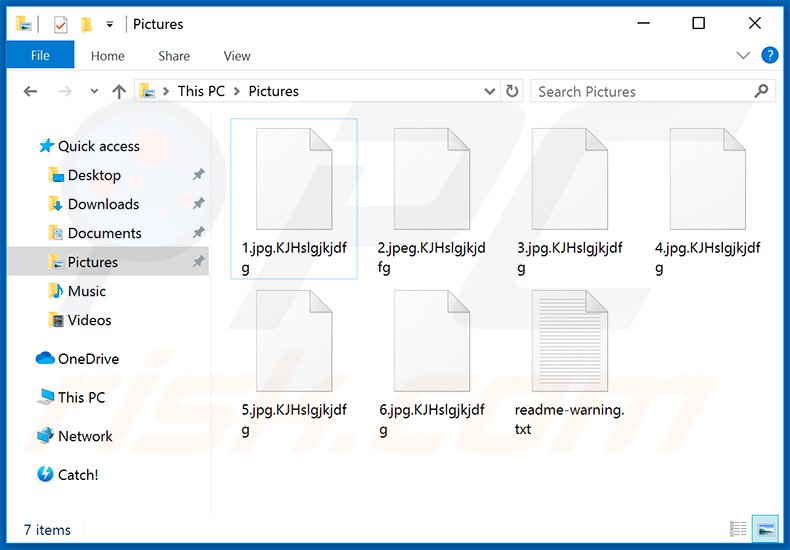

اسکرینشات از فایلهای رمزگذاری شده توسط Makop (پسوند “.makop”) نیز در اینجا آورده شده است:

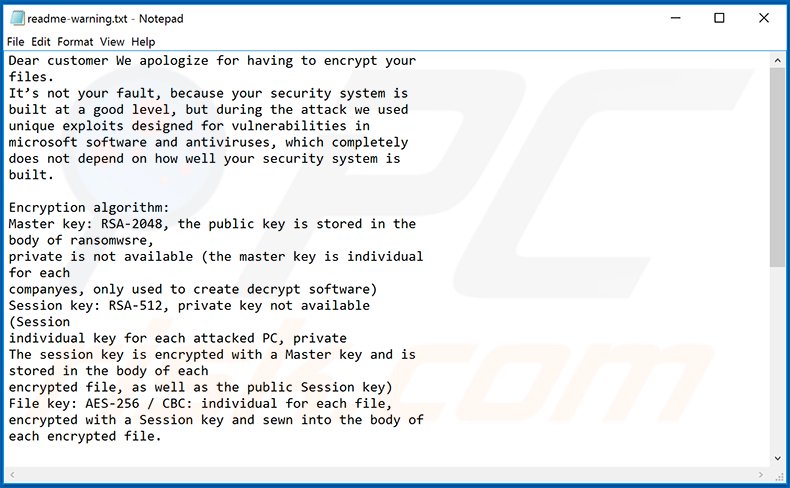

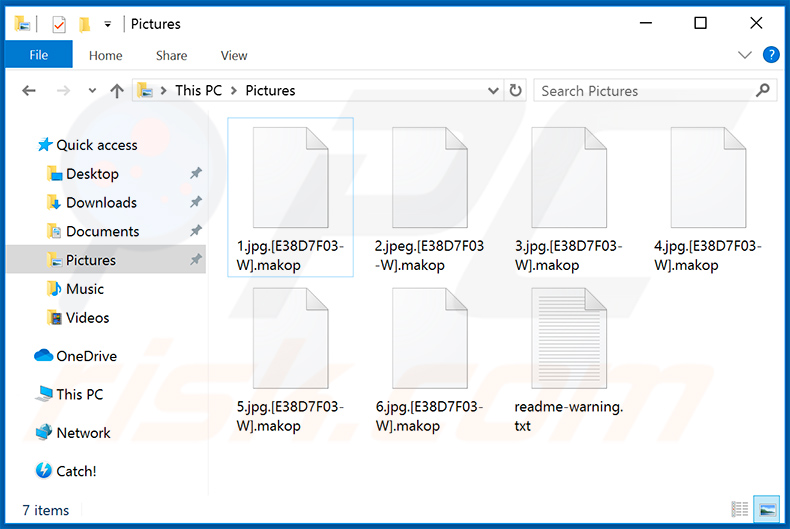

به روزرسانی شده در ۲۴ مارس ۲۰۲۰: مجرمان سایبری اخیراً نسخهی دیگری از باج افزار Makop را منتشر کرده اند که یک پیام باج متفاوت را نمایش می دهد و پسوند فایل ها فقط شناسهی منحصر به فرد قربانی و پسوند “.makop” را شامل می شود (به عنوان مثال “۱٫jpg” به “۱٫jpg. [E38D7F03-W] .makop” و غیره).

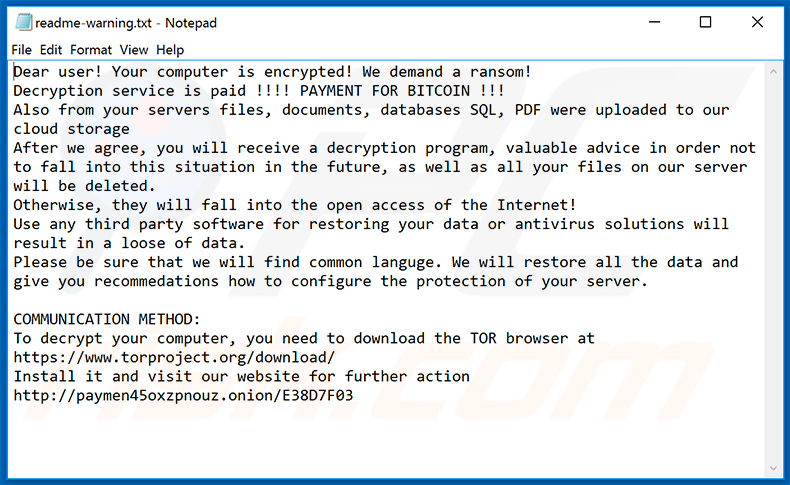

اسکرین شاتی از فایل متنی باجگیر افزار Makop به روز شده (“readme-warning.txt”) در اینجا آورده شده است:

متن ارائه شده در این فایل نیز در اینجا آورده شده است:

Dear customer We apologize for having to encrypt your files.

It’s not your fault, because your security system is built at a good level, but during the attack we used unique exploits designed for vulnerabilities in microsoft software and antiviruses, which completely does not depend on how well your security system is built.

Encryption algorithm:

Master key: RSA-2048, the public key is stored in the

body of ransomwsre, private is not available (the master key is individual for each companyes, only used to create decrypt software)

Session key: RSA-512, private key not available

(Session individual key for each attacked PC, private The session key is encrypted with a Master key and is stored in the body of each encrypted file, as well as the public Session key)

File key: AES-256 / CBC: individual for each file, encrypted with a Session key and sewn into the body of each encrypted file.

We strongly recommend that you do not use third-party software to decrypt your files, as this can lead to the final loss of files due to corrupted headers. But if you still want to try to decrypt your files yourself, then make sure that you back up all encrypted files

You can familiarize yourself with our product on the following reputable site:

hxxps://www.bleepingcomputer.com/forums/t/712395/oled-makop-ransonware-makop-support-topic/

In no case do we extort money from you, we only offer you our services for decrypting your files + you can get a bonus in the form of a free audit of your security system in order to protect yourself from such attacks and malicious software in the future.

You can contact us by email: established01@protonmail.com

In the subject line, indicate your personal ID number, which is indicated in the name of your files.

If you do not receive a response after 6 hours, then resend the message to our backup email: fargodrops@cock.li

اسکرینشات از فایلهای رمزگذاری شده توسط این نسخه از باجگیر افزار Makop نیز در اینجا آورده شده است:

به روزرسانی ۷ جولای ۲۰۲۰: مجرمان سایبری اخیراً نسخه جدیدی از باجگیر افزار Makop را منتشر کرده اند. این نسخه نام فایل ها را با یک رشته تصادفی ضمیمه می کند، پیام باجگیر دیگری ارائه می دهد و یک وب سایت نیز نمایش می دهد.

اسکرینشاتی از پیام این باجگیر افزار Makop جدید در اینجا آورده شده است:

پیام نمایش داده شده نیز بدین شرح است:

Dear user! Your computer is encrypted! We demand a ransom!

Decryption service is paid !!!! PAYMENT FOR BITCOIN !!!

Also from your servers files, documents, databases SQL, PDF were uploaded to our cloud storage

After we agree, you will receive a decryption program, valuable advice in order not to fall into this situation in the future, as well as all your files on our server will be deleted.

Otherwise, they will fall into the open access of the Internet!

Use any third party software for restoring your data or antivirus solutions will result in a loose of data.

Please be sure that we will find common languge. We will restore all the data and give you recommedations how to configure the protection of your server.

COMMUNICATION METHOD:

To decrypt your computer, you need to download the TOR browser at hxxps://www.torproject.org/download/

Install it and visit our website for further action hxxp://paymen45oxzpnouz.onion/E38D7F03

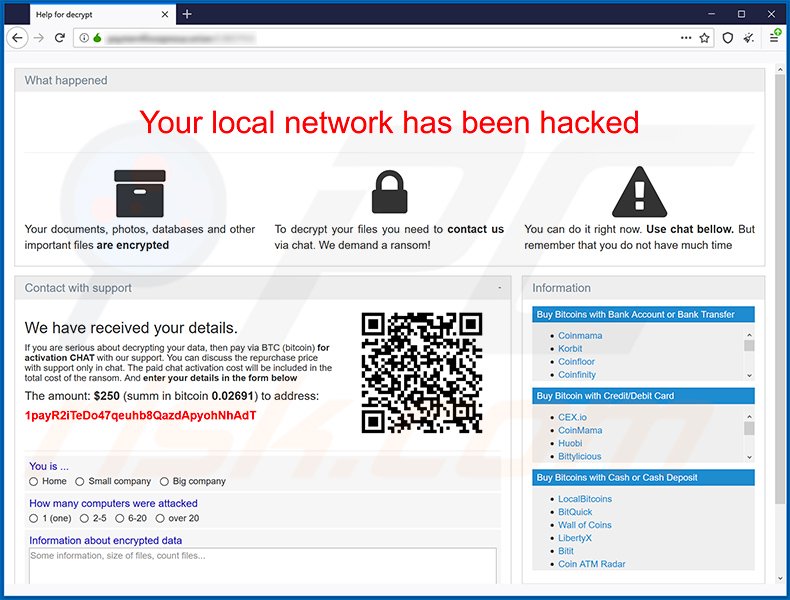

عکس صفحه وب سایتی که توسط این نسخه باج افزار Makop ارائه شده است:

پیام نمایش داده شده در سایت نیز بدین شرح است:

What happened

Your local network has been hacked

Your documents, photos, databases and other important files are encrypted

To decrypt your files you need to contact us via chat. We demand a ransom!

You can do it right now. Use chat bellow. But remember that you do not have much time

Contact with support

–

We have received your details.

If you are serious about decrypting your data, then pay via BTC (bitcoin) for activation CHAT with our support. You can discuss the repurchase price with support only in chat. The paid chat activation cost will be included in the total cost of the ransom. And enter your details in the form below

The amount: $250 (summ in bitcoin 0.02691) to address:

1payR2iTeDo47qeuhb8QazdApyohNhAdT

You is …

Home Small company Big company

How many computers were attacked

1 (one) 2-5 6-20 over 20

Information about encrypted data

Information

Buy Bitcoins with Bank Account or Bank Transfer

Coinmama Korbit Coinfloor Coinfinity BitPanda BTCDirect Paymium Bity CoinCorner HappyCoins Coinbase

* Don’t use Coinbase if you’re in USA Bitfinex Poloniex

Buy Bitcoin with Credit/Debit Card

CEX.io CoinMama Huobi Bittylicious BitPanda CoinCafe Coinhouse Safello

Buy Bitcoins with Cash or Cash Deposit

LocalBitcoins BitQuick Wall of Coins LibertyX Bitit Coin ATM Radar

اسکرینشات از فایلهای رمزگذاری شده توسط این نسخه باج افزار Makop (پسوند تصادفی):

چگونه باجگیر افزار Makop را از روی سیستم خود پاک کنیم؟

حذف فوری دژافزار به صورت خودکار:

حذف دستی این دژافزار ممکن است روندی طولانی و پیچیده باشد که به مهارت های پیشرفته رایانه ای نیاز دارد. Malwarebytes یک ابزار حرفه ای حذف دژافزار است که برای خلاص شدن از شر دژافزارها توصیه می شود. با کلیک روی این دکمه آن را بارگیری کنید.

با بارگیری هرگونه نرم افزار ذکر شده در این وب سایت، با سیاست حفظ حریم خصوصی و شرایط استفاده ما موافقت می کنید. برای استفاده از محصول کامل، باید مجوز Malwarebytes را خریداری کنید. البته ۱۴ روز نسخه آزمایشی رایگان در دسترس است.

توجه به این نکته بسیار مهم است که با شروع فرآیند حذف، امکان از دست دادن تمامی فایلهای شما وجود دارد، زیرا ما نمیتوانیم تضمین کنیم که شما قادر به بازیابی آنها خواهید بود. Malwarebytes و Emsisoft Emergency Kit میتوانند این آلودگی را تشخیص داده و از بین ببرند، اما این برنامهها نمیتوانند اسناد، تصاویر یا پروندههای شما را بازیابی کنند. هنگام تلاش برای از بین بردن این آلودگی یا تلاش برای بازیابی اسناد رمزگذاری شده، پروندههای شما بهطور دائم به خطر میافتند. ما نمیتوانیم مسئولیت از دست دادن پروندهها یا اسناد شما در طی این فرآیند حذف را به عهده بگیریم [۴].

پیشنهاد اول: از Malwarebytes برای حذف باجگیر افزار Makop استفاده کنید.

Malwarebytes یکی از محبوبترین و پرکاربردترین نرمافزارهای ضد دژافزاری برای ویندوز است. این نرمافزار قادر است بسیاری از دژافزارهایی را که سایر نرمافزارها قادر به تشخیص آنها نیستند را نابود کند، بدون آنکه هزینهای به شما تحمیل کند. وقتی صحبت از تمیز کردن یک دستگاه آلوده میشود، Malwarebytes همیشه رایگان بوده و ما آن را بهعنوان ابزاری اساسی برای مبارزه با دژافزارها توصیه میکنیم.

اولین باری که Malwarebytes را نصب میکنید، به شما امکان آزمایش ۱۴ روزه نسخه Trial را میدهد که شامل ابزارهای پیشگیری مانند اسکن در زمان واقعی و محافظت ویژه در برابر باجگیر افزارهاست. بعد از گذشت دو هفته، بهطور خودکار به نسخه اولیه رایگان برگردانده میشود که فقط هنگام اسکن، آلودگیهای مخرب را تشخیص داده و پاک میکند. لازم به ذکر است که Malwarebytes بدون conflict در کنار نرمافزارهای آنتیویروس اجرا خواهد شد.

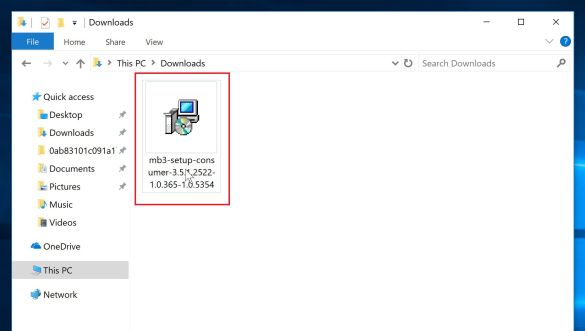

مرحله ۱: Malwarebytes را دانلود کنید.

شما میتوانید این نرمافزار را از این لینک[۵] دانلود کنید (از IP ایران لینک مورد نظر باز نمیشود).

مرحله ۲: روی فایل نصب Malwarebytes دو بار کلیک کنید.

هنگامیکه دانلود Malwarebytes تمام شد، روی فایل mb3-setup-konsum-x.x.x.xxxx.exe دو بار کلیک کنید تا Malwarebytes را روی رایانه شخصی خود نصب کنید. در بیشتر موارد، فایلهای بارگیری شده در پوشه Downloads ذخیره میشوند.

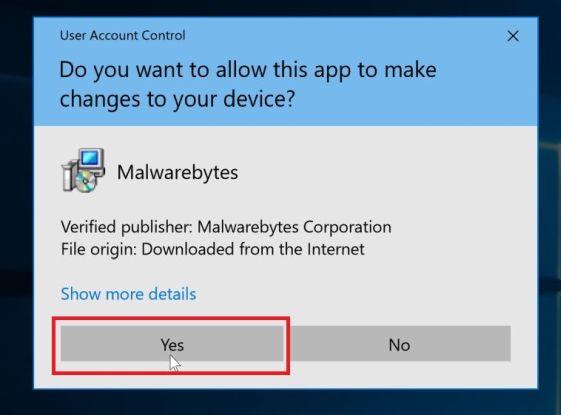

شما ممکن است با پنجره User Account Controlکه از شما میپرسد آیا میخواهید به Malwarebytes اجازه دهید تغییراتی در دستگاه شما ایجاد کند، مواجه شوید. اگر این اتفاق بیفتد، برای ادامه نصب باید روی “بله” کلیک کنید.

مرحله ۳: پنجرههای نمایش دادهشده را برای نصب Malwarebytes دنبال کنید.

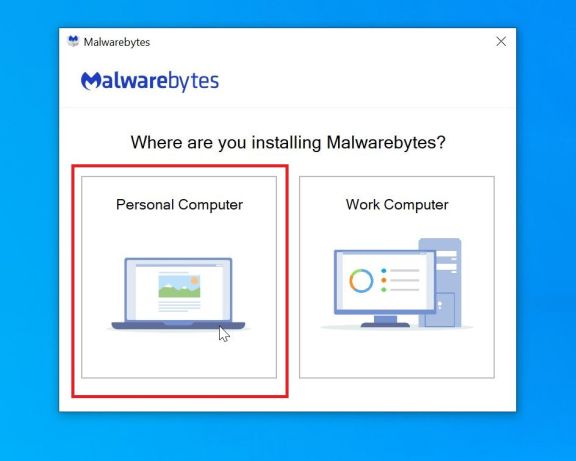

هنگامیکه نصبMalwarebytes شروع میشود، شما Wizard راهاندازی Malwarebytes را مشاهده خواهید کرد که مراحل نصب را به شما نشان میدهد. برای نصب Malwarebytes در رایانه شخصی خود، روی دکمه “موافق و نصب” کلیک کنید.

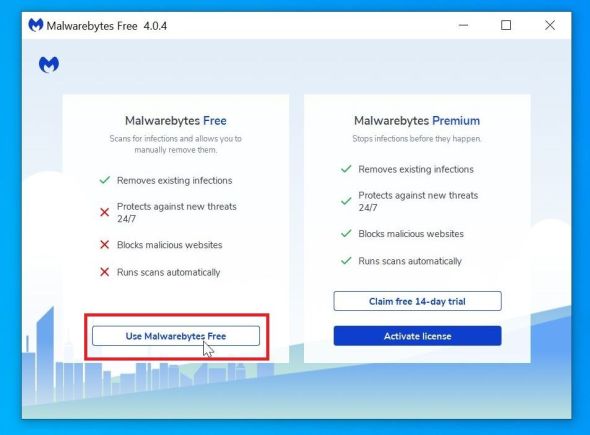

مرحله ۴: گزینه Use Malwarebytes Free را انتخاب کنید.

پس از نصب Malwarebytes، از شما خواسته میشود که نسخه رایگان یا Premium را انتخاب کنید. نسخه Malwarebytes Premium شامل ابزارهای پیشگیری مانند اسکن در زمان واقعی و محافظت در برابر باجگیر افزار است، بااینحال ما از نسخه Free برای تمیز کردن رایانه استفاده خواهیم کرد.

روی Use Malwarebytes Free کلیک کنید.

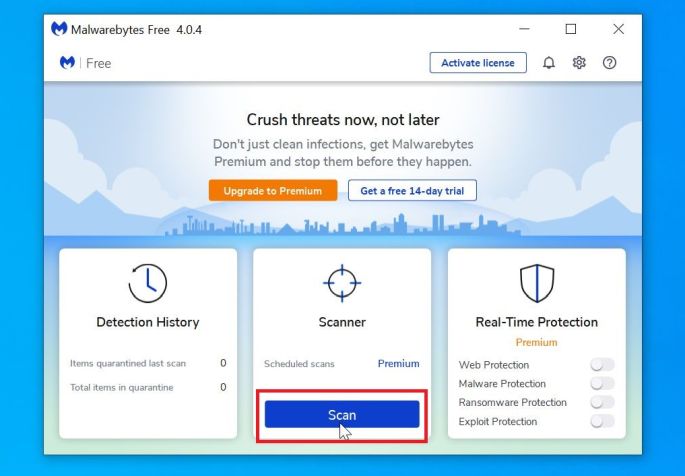

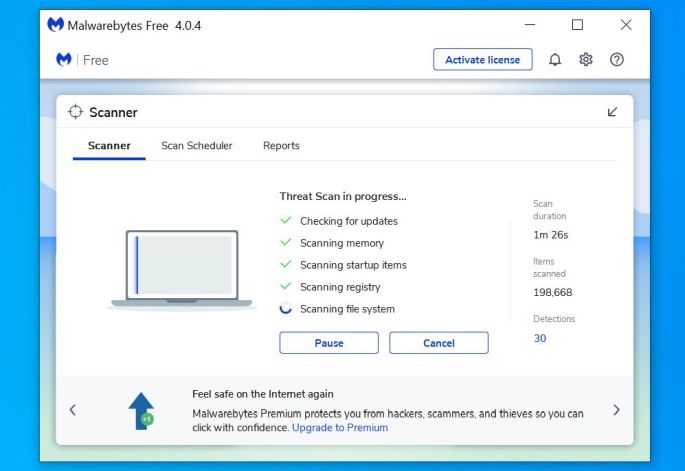

مرحله ۵: روی Scan Now کلیک کنید.

هنگامیکه نصب Malwarebytes تمام شد، این نرمافزار بهطور خودکار اجرا میشود و پایگاه داده خود را بهروزرسانی میکند. بهمنظور اسکن سیستم خود، روی دکمهScan کلیک کنید.

مرحله ۶: صبر کنید تا اسکن Malwarebytes تمام شود.

Malwarebytes در این مرحله شروع به اسکن سیستم شما میکند تا دژافزارها و دیگر برنامههای موذی را شناسایی کند. این فرآیند ممکن است جند دقیقه طول بکشد، به همین علت ما به شما توصیه میکنیم تا به کارهای دیگر خود بپردازید و هرچند دقیقه یکبار سیستم خود را بررسی کنید تا بفهمید فرآیند اسکن تمام شده است یا نه.

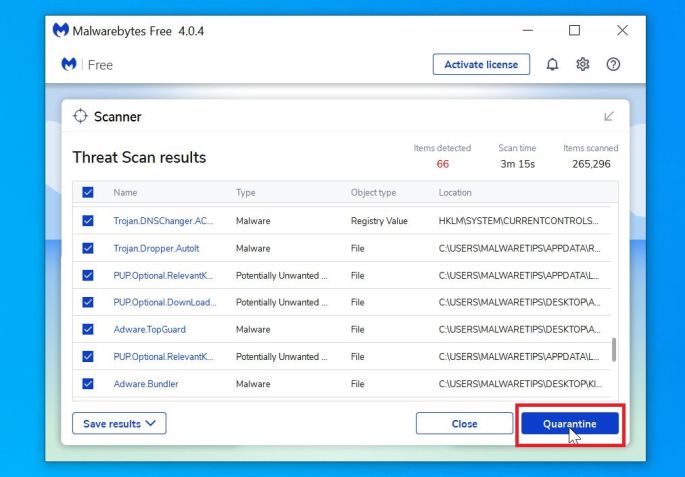

مرحله ۷: روی Quarantine کلیک کنید.

هنگامیکه اسکن سیستم شما به پایان رسید، شما با یک پنجره مواجه میشوید که آلودگیهای ناشی از این باجگیر افزار را که توسط Malwarebytes شناسایی شده است را نشان میدهد. برای پاک کردن برنامههای مخربی که این نرمافزار شناسایی کرده است، روی دکمه Quarantine Selected کلیک کنید.

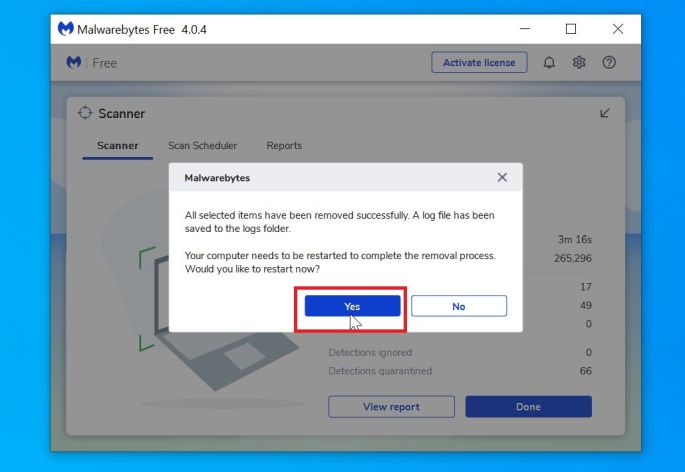

مرحله ۷: سیستم خود را مجدداً راهاندازی کنید.

Malwarebytes هماکنون تمام فایلهای موذی و کلیدهای رجیستری آلوده را که پیدا کرده است را پاک میکند. برای تکمیل فرآیند پاکسازی، این نرمافزار ممکن است از شما بخواهد که سیستم خود را مجدداً راهاندازی کنید.

هنگامیکه فرآیند پاکسازی به اتمام رسید، شما میتوانید Malwarebytes را ببندید.

پیشنهاد دوم: از Emsisoft Emergency Kit برای اسکن دژافزارها و برنامههای ناخواسته استفاده کنید.

Emsisoft Emergency Kit دومین اسکنر پیشنهادی رایگان است که میتواند کامپیوترهای آلوده شده را اسکن کند و آنها را از آلودگی پاک کند.

مرحله ۱: Emsisoft Emergency Kit را دانلود کنید.

شما میتوانید این نرمافزار را از اینجا[۶] دانلود کنید.

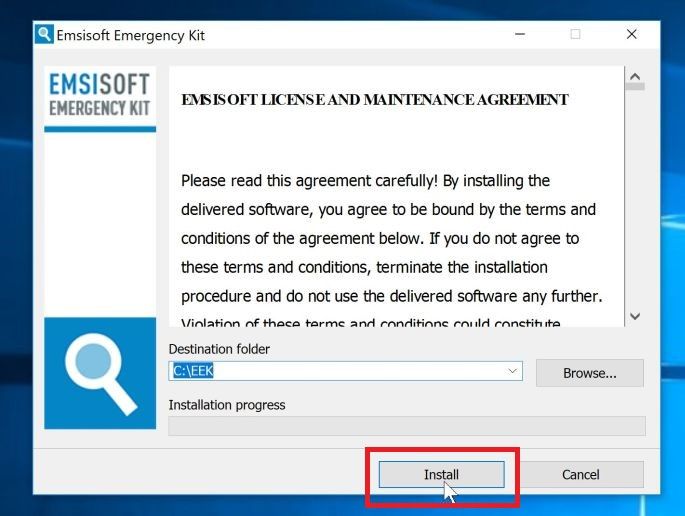

مرحله ۲: نرمافزار Emsisoft Emergency Kit را نصب کنید.

هنگامیکه دانلود تمام شد، روی فایل Emsisoft Emergency Kit دو بار کلیک کنید تا فرآیند نصب این برنامه روی رایانه آغاز شود و سپس روی Install کلیک کنید.

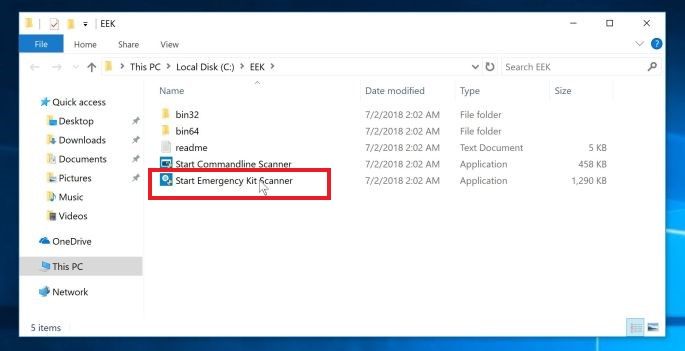

مرحله ۳: Emsisoft Emergency Kit را اجرا کنید.

روی دسکتاپ شما فولدر EEK قرار داده شده است، آن را باز کنید. برای اجرای Emsisoft رویStart Emsisoft Emergency Kit کنید تا این برنامه اجرا شود.

ممکن است شما با یک دیالوگ User Account Control روبرو شوید که از شما میپرسد میخواهید این فایل را اجرا کنید یا نه. اگر با این دیالوگ مواجه شدید روی YES برای ادامه کار کلیک کنید.

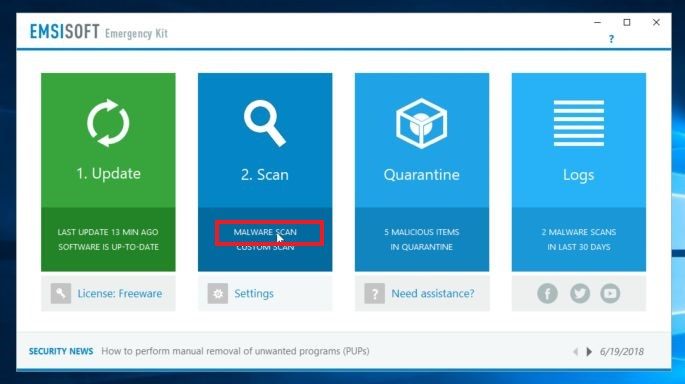

مرحله ۴: روی Malware Scan کلیک کنید.

Emsisoft Emergency Kit اجرا میشود و از شما اجازه میخواهد تا خودش را بهروزرسانی کند. هنگامیکه فرآیند بهروزرسانی تمام شود، در تب Scan روی Malware Scan کلیک کنید.

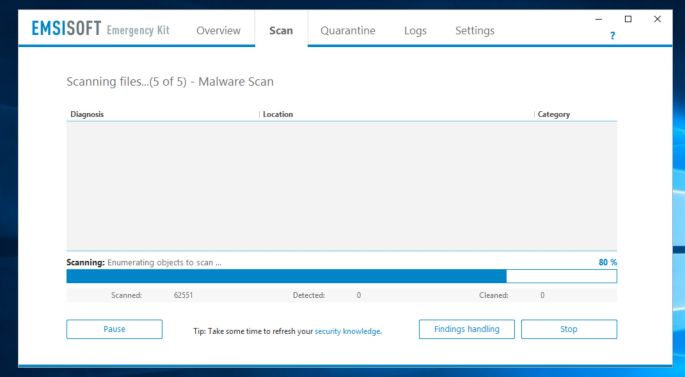

Emsisoft Emergency Kit در حال حاضر شروع به اسکن کامپیوتر شما میکند تا فایلهای مخرب را پیدا کند. این فرآیند ممکن است چند دقیقه طول بکشد.

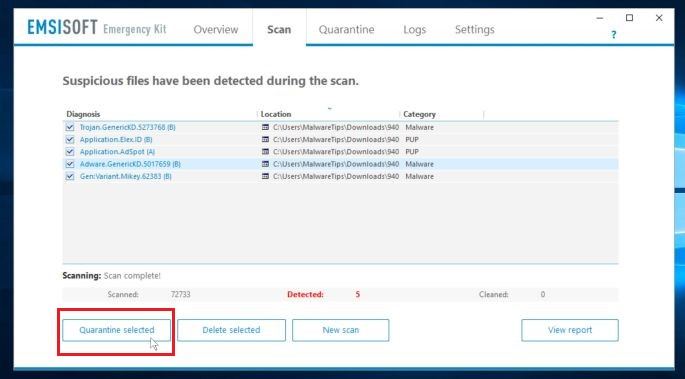

مرحله ۵: روی Quarantine selected کلیک کنید.

هنگامیکه Emsisoft اسکن را تمام کند، شما با یک صفحه مواجه میشوید که به شما گزارش میدهد چه فایلهای مخربی را روی سیستم شما تشخیص داده است. برای پاک کردن برنامههای موذی، روی Quarantine selected کلیک کنید.

هنگامیکه فرآیند پاکسازی دژافزار کامل شود، Emsisoft Emergency Kit نیاز دارد تا سیستم شما مجدداً راهاندازی شود. روی Restart کلیک کنید تا سیستم شما مجدداً راهاندازی شود.

هنگامیکه این فرآیند کامل شد، شما میتوانید از Emsisoft خارج شوید.

پیشنهاد سوم: همچنین میتوانید از SpyHunter برای پاکسازی این باجگیر افزار از روی سیستم آلوده استفاده کنید که نحوه استفاده از آن در اینجا [۷ و ۸] نشان داده شده است.

آیا امکان بازیابی فایلهای رمز شده توسط باجگیر افزار Makop وجود دارد؟

متأسفانه جواب این سؤال منفی است و بازیابی پروندههای رمزگذاری شده توسط باجگیر افزار Makop امکانپذیر نیست زیرا کلید خصوصی که برای باز کردن پروندههای رمزگذاری شده لازم است فقط از طریق مجرمان سایبری در دسترس است.

در نهایت لطفا دقت داشته باشید که در حقیقت فایلهای شما ویروسی نشده است، بلکه توسط الگوریتمهای رمزنگاری پیشرفته، رمز شده است. همانطور که قبلا توضیح داده شد برای بازیابی این فایلها (یا در حقیقت بازگشایی قفل فایلهای رمز شده) نیاز به یک کلید خصوصی است که در اختیار مجرمان اینترنتی است. حتی اگر مبلغ خواسته شده را به این مجرمان پرداخت کنید، هیچ ضمانتی وجود ندارد که آنها این کلید خصوصی را در اختیار شما قرار دهند.

به همین علت نه به مجرمان اینترنتی و نه به هیچ فرد، تیم تخصصی یا غیرتخصصی، گروه و یا سازمانی وجهی جهت بازگشایی فایلهایتان پرداخت نکنید؛ زیرا حتی افراد ماهر نیز بدون کلید خصوصی مورد نظر نمیتوانند فایلهای شما را بازیابی کنند.

میتوانید فایلهای رمز شدهی خود را نگهداری کنید که اگر زمانی برای این باجگیر افزار یک ابزار رمزگشایی تولید شد، بتوانید آنها را رمزگشایی کنید. همچنین برای اطمینان خاطر از اینکه ابزاری برای رمزگشایی فایلهایتان منتشر شده است یا نه میتوانید به این لینکها [۹-۱۱] مراجعه کنید.

منابع

[۱] https://howtofix.guide/makop-file-virus-remove

[۲] https://www.pcrisk.com/removal-guides/16848-makop-ransomware#isolating-infected-device

[۳] https://malwaretips.com/blogs/remove-makop-virus

[۴] https://howtoremove.guide/makop-ransomware/

[۵] https://malwaretips.com/download-malwarebytes

[۶] https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

[۷] https://malware-guide.com/blog/how-to-remove-makop-ransomware-and-restore-infected-data

[۸] https://www.2-spyware.com/remove-makop-ransomware.html

[۹] https://www.nomoreransom.org/fa/index.html

[۱۰] https://noransom.kaspersky.com

[۱۱] https://www.emsisoft.com/ransomware-decryption-tools/free-download

ثبت ديدگاه