گوگل اخیراً ۱۰۶ افزونهی دیگر را از فروشگاه وب Chrome خود حذف کرده است. زیرا فهمیده است که این افزونهها بهطور غیرقانونی دادههای حساس کاربران را بهعنوان بخشی از کمپین گسترده نظارت جهانی که بخشهای نفت و گاز، امور مالی و مراقبتهای بهداشتی را هدف قرار داده است، جمعآوری میکنند.

Awake Security که اواخر هفته گذشته این یافتهها را فاش کرد، گفت[۱] که افزودنیهای این مرورگر مخرب به یک ثبتکننده دامنه اینترنتی یعنی GalComm وصل شدهاند.

بااینحال، همچنان مشخص نیست که چه کسی پشت این کمپین جاسوسی قرار دارد.

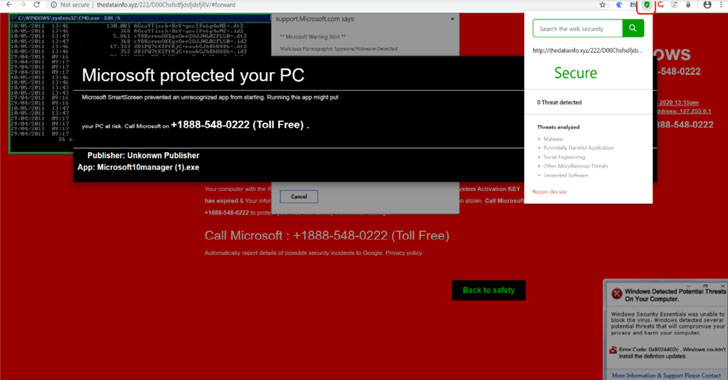

Awake Security دراینباره گفت: “این کمپین و برنامههای افزودنی Chrome شامل عملیاتی از قبیل گرفتن عکس از دستگاه قربانی، بارگیری دژافزار، خواندن کلیپ بورد و برداشت فعال token ها و ورودیهای کاربر است.”

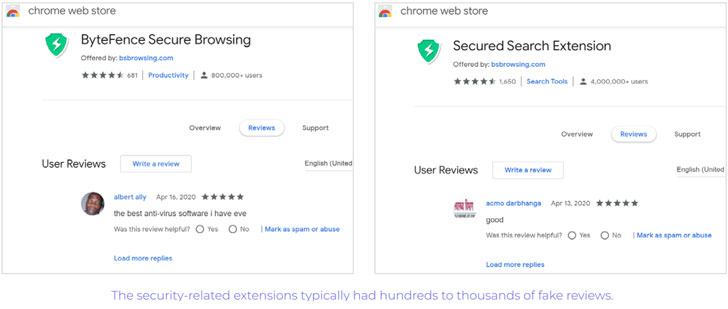

برنامههای افزودنی موردنظر بهعنوان ابزارهایی ارائهشدهاند که قابلیت تبدیل فایلها از یک قالب به قالب دیگر را در بین ابزارهای دیگر برای مرور ایمن دارند، و این در حالی است که با تکیه بر هزاران review جعلی کاربرانی که برای نصب این افزونهها بسیار حساس هستند را نیز فریب میدهند.

علاوه بر این، بازیگران پشت این عملیات از تکنیکهای فرار استفاده کردند تا از پرچم گذاری دامنهها بهعنوان موذی توسط برنامههای ضد دژافزاری جلوگیری کنند، درنتیجه اجازه میدهند این کمپین نظارتی کشف نشود.

در کل، این افزونهها در طول سه ماه تقریباً ۳۳ میلیون بار بارگیری شدند قبل از آنکه Awake Security در ماه می ۲۰۲۰ به گوگل در مورد آنها اطلاعرسانی کند.

این غول جستجو در پاسخ به این افشاگریها، افزونههای مشکلساز این مرورگر را غیرفعال کرده است. لیست کامل این افزونهها در اینجا[۲] آورده شده است.

دادههای Telemetry نشان داده است که برخی از این افزونهها در شبکههای خدمات مالی، نفت و گاز، رسانهها و سرگرمیها، مراقبتهای بهداشتی و دارویی، خردهفروشی، فناوری پیشرفته، آموزش عالی و سازمانهای دولتی فعال بودند. گرچه هیچ مدرکی در این مورد در دست نیست. آنها درواقع برای جمعآوری دادههای حساس استفاده شدند.

Moshe Fogel دراینباره به رویترز گفت[۳]: “Galcomm درگیر این موضوع نیست و فعالیت مخربی دراینباره نداشته است.”

افزونههای فریبنده در فروشگاه وب Chrome همچنان یک مشکل هستند و مهاجمان از آنها برای بهرهبرداری و سایر فعالیتهای سرقت داده استفاده میکنند.

در اوایل ماه فوریه ۲۰۲۰، گوگل ۵۰۰ افزونه را به علت سرویسهای تبلیغاتی مزاحم و ارسال فعالیت مرور کاربران به سرورهای تحت کنترل مهاجمان، حذف کرد[۴]. سپس در ماه آوریل ۲۰۲۰، این شرکت مجموعه دیگری از ۴۹ افزونه را که بهعنوان کیف پول رمزنگاری برای سرقت اطلاعات Keystore استفاده میشدند را غیرفعال کرد [۵].

توصیه میشود کاربران با مراجعه به “chrome://extensions” در مرورگر Chrome مجوزهای افزونه موردنظر را مرور کنند، و مواردی را که بهندرت استفاده میشوند، حذف کنند یا از گزینههای دیگر نرمافزاری که نیازی به دسترسی سطح بالای مرورگر ندارند، استفاده کنند.

منابع

[۱]https://awakesecurity.com/white-papers/the-internets-new-arms-dealers-malicious-domain-registrars

[۲]https://awakesecurity.com/wp-content/uploads/2020/06/GalComm-Malicious-Chrome-Extensions-Appendix-B.txt

[۳]https://www.reuters.com/article/us-alphabet-google-chrome-exclusive/exclusive-massive-spying-on-users-of-googles-chrome-shows-new-security-weakness-idUSKBN23P0JO

[۴] https://thehackernews.com/2020/02/chrome-extension-malware.html

[۵] https://thehackernews.com/2020/04/chrome-cryptocurrency-extensions.html

[۶] https://thehackernews.com/2020/06/chrome-browser-extensions-spying.html

ثبت ديدگاه