گوگل یک بهروزرسانی فوری نرمافزاری را برای مرورگر وب Chrome خود منتشر کرده است و از کاربران ویندوز، Mac و لینوکس میخواهد بلافاصله این برنامه را به جدیدترین نسخهی موجود ارتقا دهند.

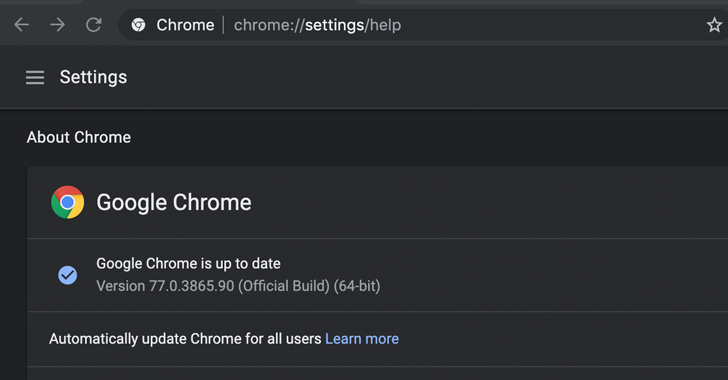

در تاریخ ۱۸ سپتامبر ۲۰۱۹ انتشار آخرین نسخه Chrome برای کاربران در سراسر جهان آغاز شد. نسخه ۷۷٫۰٫۳۸۶۵٫۹۰ از مرورگر Chrome شامل وصلههای امنیتی برای ۱ آسیبپذیری حیاتی و ۳ آسیبپذیری امنیتی دارای ریسک بالا است که شدیدترین آنها ممکن است به هکرهای از راه دور امکان کنترل یک سیستم آسیبدیده را بدهد.

گوگل برای جلوگیری از بهرهبرداری هکرها از این آسیبپذیریها و دادن وقت کافی به کاربران برای نصب بهروزرسانی جدید Chrome، تصمیم گرفته است تا چند روز دیگر جزئیات هر چهار آسیبپذیری را مخفی نگه دارد.

در حال حاضر، تیم امنیتی Chrome فقط فاش کردهاند[۱] [۱] که هر چهار آسیبپذیری از مشکلات use-after-free در اجزای مختلف این مرورگر وب استفاده میکنند، همانطور که در زیر اشاره شده است و مهمترین آنها ممکن است به حملات اجرای کد از راه دور منجر شود.

آسیبپذیری use-after-free، نوعی مسئله فساد حافظه است که اجازه میدهد دادهها در حافظه تخریب یا ویرایش شوند و درنهایت به کاربر دارای سطح امتیاز پایین این امکان را میدهد که امتیازات خود را در سیستم یا نرمافزار آسیبدیده افزایش دهد.

آسیبپذیریهایی که در نسخه ۷۷٫۰٫۳۸۶۵٫۹۰ از مرورگر Chrome برطرف شدهاند.

- Use-after-free در UI یا CVE-2019-13685: گزارششده توسط Khalil Zhani

- Use-after-free در media یا CVE-2019-13688: گزارششده توسط Man Yue Mo از تیم تحقیقاتی و امنیتی Semmle

- Use-after-free در media یا CVE-2019-13687: گزارششده توسط Man Yue Mo از تیم تحقیقات امنیتی Semmle

- Use-after-free در صفحات آفلاین یا c: گزارششده توسط Brendon Tiszka

گوگل مبلغ ۴۰،۰۰۰ دلار پاداش بهMan Yue Mo از Semmle برای هر دو آسیبپذیری پرداخت کرده است – ۲۰،۰۰۰ دلار برای آسیبپذیری CVE-2019-13687 و ۲۰،۰۰۰ دلار برای آسیبپذیری CVE-2019-13688 درحالیکه هنوز میزان جایزهها برای دو آسیبپذیری باقیمانده است، تعیین نشده است.

بهرهبرداری موفقیتآمیز از این آسیبپذیریها میتواند به یک مهاجم اجازه دهد تا با متقاعد کردن قربانیان فقط در باز کردن، یا هدایت مجدد آنها به یک صفحه وب ساختهشده خاص در مرورگرChrome و بدون ایجاد نیاز به تعامل بیشتر، کد دلخواه خود را اجرا کند.

بر اساس افشاسازی قبلی، نقص use-after-free نیز میتواند منجر به افشای اطلاعات حساس، دور زدن محدودیتهای امنیتی، اقدامات غیرمجاز و بسته به امتیازات مرتبط با برنامه، باعث denial-of-service شود.

اگرچه Google Chrome بهطور خودکار به کاربران در مورد آخرین نسخه موجود اطلاع میدهد، اما به کاربران توصیه میشود با مراجعه به Help → About Google Chrome از menu، روند بهروزرسانی را بهصورت دستی شروع کنند.

علاوه بر این، به شما توصیه میشود تمام نرمافزارهای روی سیستم خود را بهعنوان یک کاربر غیر ممتاز اجرا کنید تا اثر حملات موفقیتآمیز با بهرهبرداری از هرگونه آسیبپذیری روز صفر کاهش یابد.

بهمحض انتشار اطلاعات فنی توسط گوگل، اطلاعات بیشتری درباره این آسیبپذیریهای امنیتی منتشر خواهد شد.

[۱] https://chromereleases.googleblog.com/2019/09/stable-channel-update-for-desktop_18.html

[۲] https://thehackernews.com/2019/09/google-chrome-update.html

ثبت ديدگاه