آیا شما از LibreOffice استفاده میکنید؟

شما باید مراقب باشید چه پروندههایی را با استفاده از نرمافزار LibreOffice در طی چند روز آینده باز میکنید.

دلیلش این است که LibreOffice حاوی یک آسیبپذیری اجرای کد وصله نشده و شدید است که میتواند بهمحض باز کردن یک پرونده دستکاریشدهی موذی، دژافزار موردنظر را وارد سیستم شما کند.

LibreOffice یکی از گزینههای محبوب و منبع باز برای مجموعه مایکروسافت آفیس است و برای سیستمهای ویندوز، لینوکس و macOS در دسترس است.

Alex Inführ که یک محقق امنیتی است ادعا میکند[۱] که در اوایل این ماه، LibreOffice آخرین نسخه یعنی نسخه ۶٫۲٫۵ را از نرمافزار خود منتشر کرد[۲] که دو آسیبپذیری شدید CVE-2019-9848 و CVE-2019-9849 را برطرف میکند، اما این وصلهها اکنون دور زده شدهاند.

گرچه Inführ هنوز جزئیات تکنیکی را که به وی امکان دور زدن این وصله را داده است، افشا نکرده است، اما تأثیر این آسیبپذیری همانطور که در زیر توضیح داده میشود، مشابه سابق باقیمانده است.

۱) CVE-2019-9848: این آسیبپذیری، که هنوز هم در آخرین نسخه وجود دارد، در LibreLogo که یک اسکریپت گرافیکی از نوع شاخص turtle قابلبرنامهریزی است، قرار دارد که بهطور پیشفرض با LibreOffice ارسال میشود.

LibreLogo به کاربران امکان میدهد اسکریپتهای از پیش نصبشده را در یک پرونده مشخص کنند که میتواند در رویدادهای مختلفی مانند mouse-over اجرا شود.

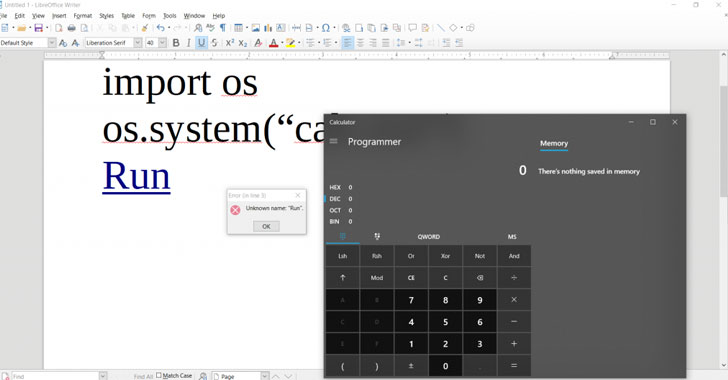

این نقص که توسط Nils Emmerich کشف شده است به یک مهاجم امکان میدهد یک سند موذی را تهیه کند که بتواند بدون هیچگونه هشداری برای کاربر هدف، دستورات پایتون دلخواه را اجرا کند.

Emmerich دراینباره گفت: “مشکل بزرگ اینجاست که این کد بهخوبی ترجمه نشده است و فقط جمعآوری کد پایتون است زیرا این کد اسکریپت اغلب پس از ترجمه به همان کد منجر میشود.”

“با استفاده از فرمها و رویداد OnFocus، حتی در صورت باز شدن سند، بدون نیاز به یک رویداد mouse-over، میتوانید اجرای کد را نیز انجام دهید.”

Emmerich همچنین اثبات ادعای این حمله را در پست وبلاگ خود منتشر کرد [۳].

۲) CVE-2019-9849: این آسیبپذیری، که میتوانید با نصب آخرین بهروزرسانی موجود، آن را برطرف کنید، میتواند حتی در صورت فعال شدن stealth mode، محتویات دلخواه از راه دور را در یک سند وارد کند.

حالت stealth mode بهصورت پیشفرض فعال نیست، اما کاربران میتوانند آن را فعال کنند تا اسناد را برای بازیابی منابع از راه دور فقط از مکانهای قابلاعتماد راهنمایی کنند.

چگونه از سیستم خود محافظت کنیم؟

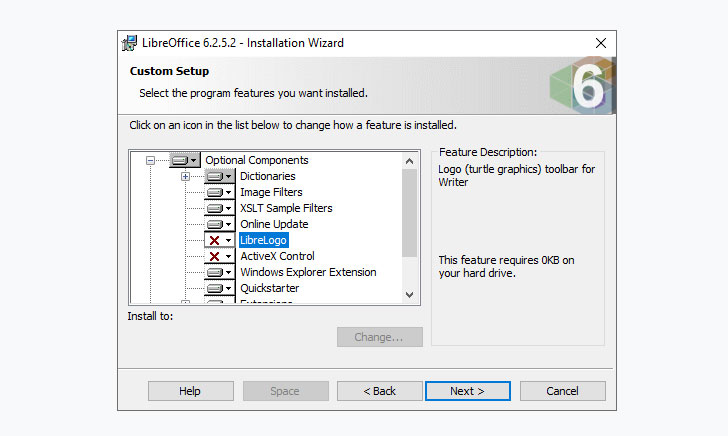

Inführ قبلاً به تیم LibreOffice در مورد این مشکل دور زدن خبر داده است، اما تا زمانی که این تیم یک وصله را برای رفع این مشکل دور زدن منتشر کند، به کاربران توصیه میشود با دنبال کردن مراحل زیر، نرمافزار را بدون macros یا حداقل بدون مؤلفه LibreLogo بهروزرسانی یا نصب مجدد کنند.

- setup را بهمنظور شروع نصب باز کنید.

- حالت نصب Custom را انتخاب کنید.

- گزینه Optional Components را باز کنید.

- روی LibreLogo کلیک کنید و This Feature Will Not Be Availableرا انتخاب کنید.

- Next را بزنید و سپس نرمافزار را نصب کنید.

منابع

[۱] https://twitter.com/insertScript/status/1154651214543511558

[۲] https://www.libreoffice.org/download/download

[۳] https://insinuator.net/2019/07/libreoffice-a-python-interpreter-code-execution-vulnerability-cve-2019-9848

[۴] https://thehackernews.com/2019/07/libreoffice-vulnerability.html

ثبت ديدگاه