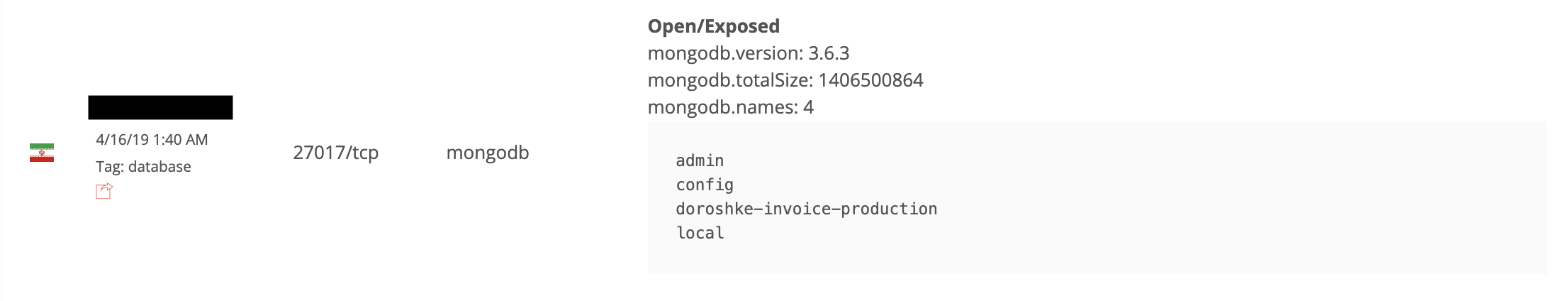

در تاریخ ۱۸ آوریل ۲۰۱۹ و در طول یک دوره نظارت امنیتی منظم پایگاههای nonSql با موتور جستجوی BinaryEdge، یک نمونه از MongoDB باز و در دسترس عموم که حاوی اطلاعات فوقالعاده حساس در مورد رانندگان ایرانی است، توسط Bob Diachenko که یک محقق امنیتی است، کشف شد.

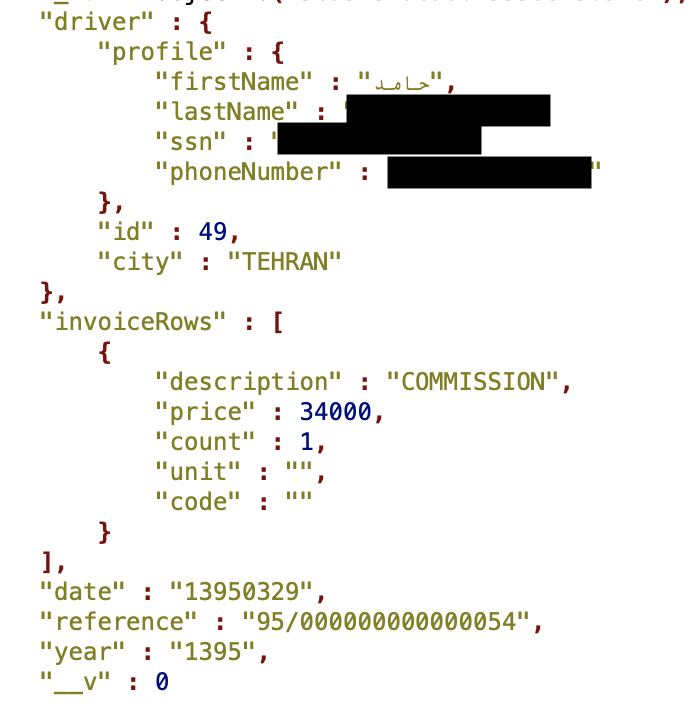

اطلاعات کشفشده شامل موارد زیر است:

- نام و نام خانوادگی راننده

- کد ملی ۱۰ رقمی راننده

- شماره تلفن

- تاریخ فاکتور

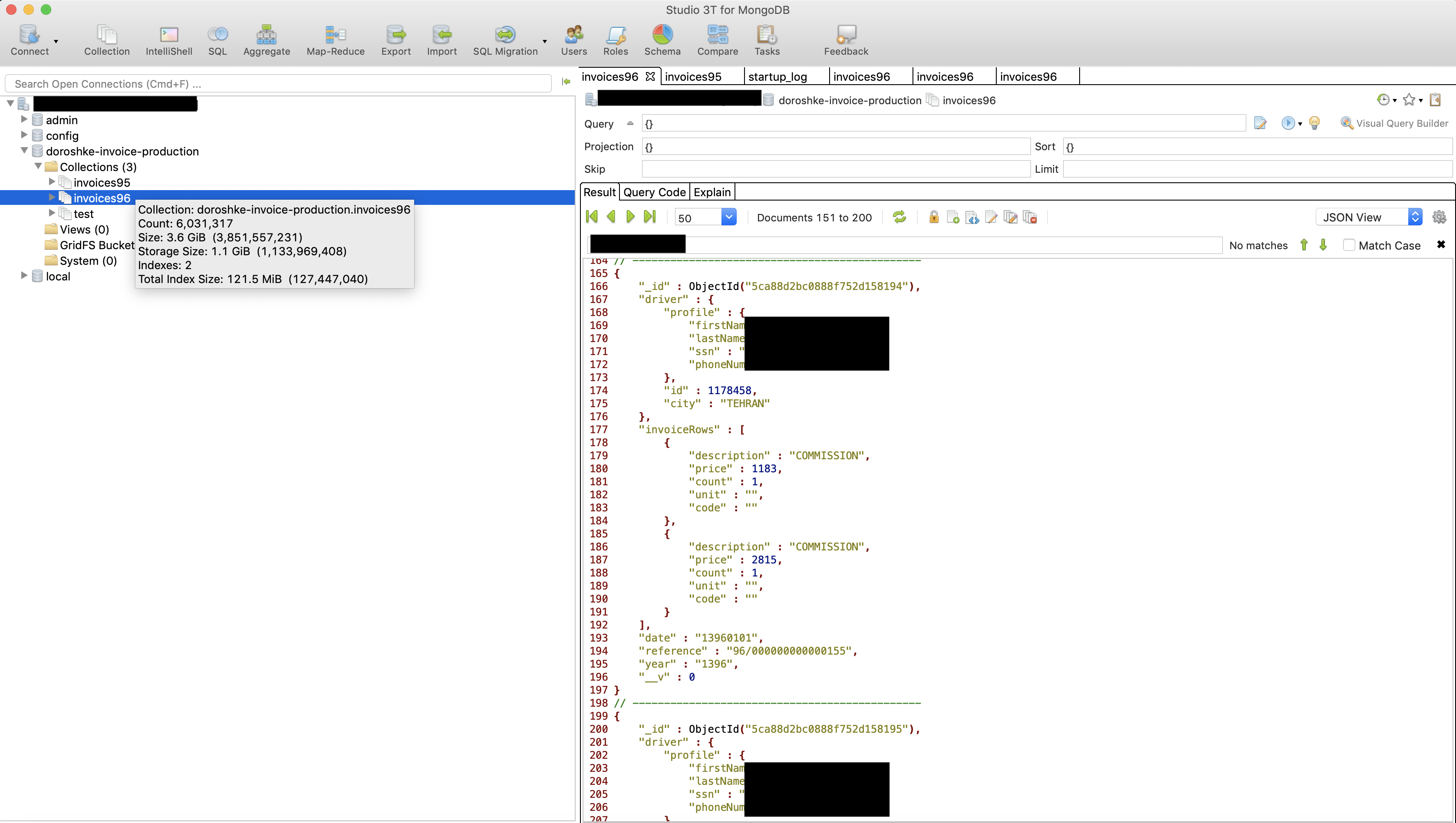

این پایگاه داده با نام doroshke-invoice-production دارای دو مجموعه بود که توسط سال تقسیمشده بودند:

- invoice95 (تمام صورتحسابهای سال ۱۳۹۵ که مربوط به سال ۲۰۱۷ در تقویم Gregorian است) و شامل ۷۴۰،۹۵۲ پرونده

- invoice96 (تمام صورتحساب سال ۱۳۹۶ که مربوط به سال ۲۰۱۸ در تقویم Gregorian است) و با تعداد ۶,۰۳۱,۳۱۷ پرونده

تخمین تعداد کل پروندههای موجود: ۶،۷۷۲،۲۶۹

لطفاً توجه داشته باشید که تعداد کل پروندهها ممکن است نماینده تعداد کل افراد تحت تأثیر قرار گرفته نباشد، زیرا ممکن است این پروندهها تکراری باشند (نمونههای افشاشده هنوز در حال ارزیابی توسط این محقق امنیتی است)، اما تا تاریخ انتشار این خبر، تمام رکوردهای مشاهدهشده منحصربهفرد بوده است.

پس از بررسی رکوردهای کشفشده، موارد تکراری نیز مشاهدهشده است، بنابراین تعداد برآورد شده ورودیهای منحصربهفرد حدود ۱ تا ۲ میلیون عدد است.

هیچگونه وابستگی به شرکت Ride-Hailing موردنظر در پروندههای افشاشده قابلمشاهده نبود.

این موضوع بلافاصله توسط این محقق امنیتی به مرکز CERT ایران ارسال شده و همچنین این تحقیقات با محققان امنیتی اختصاص داده شده در این زمینه به اشتراک گذاشته شده است. این محققان با چند راننده در تلاش برای شناسایی صاحب پایگاه داده که به اختمال زیاد یک شرکت Ride-Hailing است، در تماس بودند. درعینحال، این محققان امنیتی با بزرگترین شرکتهای Ride-Hailing در ایران برای بررسی این مشکل در تماس بودند.

درحالیکه تائید یا نظر رسمی از هیچ شرکتی دریافت نشده است، اما حدس زده میشود که این دادهها مربوط به بخشی از زیرساخت آنها بوده است. بااینحال، مهم نیست که چه کسی مالک این دادههاست، تنها واقعیت این است که چنین اطلاعات شخصی حساسی برای مدت ۳ روز در سطح اینترنت در دسترس عموم بوده است، که البته موضوع ترسناکی است.

این امکان نیز وجود دارد که این دادهها از یک شرکت سرقت شده و در حال حاضر به علت یک خطای انسانی در پایگاه داده موذی، مجدداً در دسترس قرار گرفته است.

این گزارش اگر اطلاعات بیشتری در دسترس باشد، بهروز میشود.

خطر افشاسازی MongoDB یا پایگاههای داده مشابه مثل NoSql بسیار زیاد است. قبلاً توسط این محقق امنیتی گزارش شده است که عدم احراز هویت، منجر به نصب برنامههای موذی یا باج گیرافزارها روی سرورهای MongoDB میشود. پیکربندی عمومی اجازه میدهد تا مجرمان اینترنتی کل سیستم را با امتیازات در سطح مدیر کنترل کنند. هنگامیکه یک دژافزار روی یک پایگاه داده وجود داشته باشد، مجرمان میتوانند از راه دور به منابع سرور دسترسی پیدا کنند و حتی یک کد را برای سرقت و یا نابود کردن هرگونه دادهی ذخیرهشده روی سرور موجود، اجرا کنند.

در اینجا نحوهی کار تحقیقاتی این محقق امنیتی آورده شده است. برای کشف نشت دادهها، افشاسازیها و آسیبپذیریها در اینترنت، از موتورهای جستجوی عمومی استفاده میشود، مانند Shodan ،Censys ،BinaryEdge و غیره. وقتی یک پایگاه دادهی عمومی یا هر نمونهی دیگری پیدا شود (دادههایی که بدون هیچگونه محدودیتی قابلدسترسی هستند) چندین نمونه دیجیتال برای تحلیل بیشتر جمعآوری میشود. اگر این نمونهها حاوی هر نوع اطلاعات خصوصی و حساس باشند، یک مدل افشاسازی مسئولیتی(۱) را برای ارتباط خصوصی با صاحبان دادهها (شرکت یا سازمانهایی که اطلاعات را بهطور عمومی در دسترس قرار میدادند) در اختیار آنها قرار میگیرد و به آنها برای حفاظت از دادههای شخصی خودشان کمک میشود[۱].

منبع

[۱] https://securitydiscovery.com/iranian-ride-hailing-app-database-exposure

(۱) Responsible Disclosure

ثبت ديدگاه