یک تیم در یک استارتاپ امنیت سایبری ربات، یک ابزار آزاد و رایگان را برای متخصصان امنیت اطلاعات و کمک به آنها منتشر کرد که بهراحتی fingerprint و رباتهای محافظت نشده را که نهتنها به اینترنت، بلکه همچنین به محیطهای صنعتی که در آن فعالیت میکنند متصل هستند را تشخیص دهند.

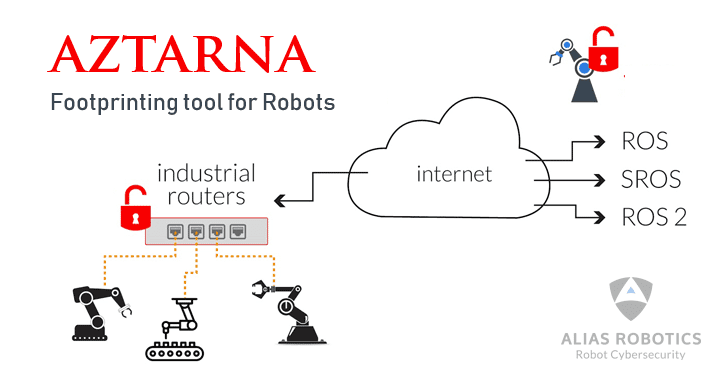

این framework که Aztarna نامگذاری شده است توسط Alias Robotics، یک شرکت امنیتی سایبری اسپانیایی که روی روباتها متمرکز شده است[۱]، توسعه یافته است و قادر به شناسایی روترهای صنعتی آسیبپذیر و روباتهایی است که توسط ROS ،SROS و دیگر فناوریهای ربات طراحی شدهاند.

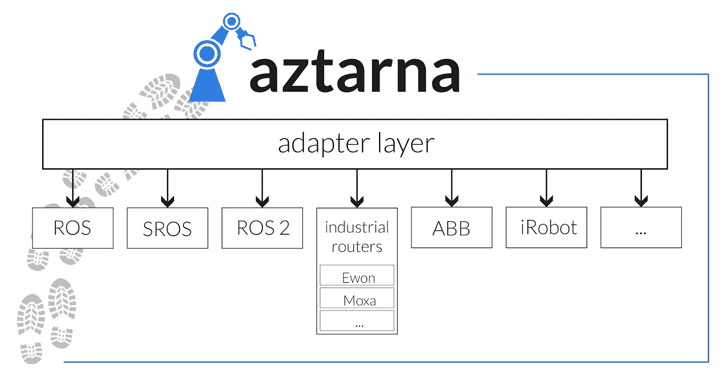

Aztarna به زبان پایتون ۳ نوشته شده است و اساساً یک ابزار اسکن پورت با یک پایگاه داده بر اساس fingerprint برای روترهای صنعتی (ازجمله Westermo، Moxa، Sierra Wireless و eWON)، و همچنین فنآوریها و اجزای رباتیک، و همچنین الگوهایی است که این ابزار را قادر به آزمایش این سرورها در برابر آسیبپذیریهای مختلف شناختهشده و تنظیمات امنیتی نادرست میکند.

محققان در Alias Robotics به The Hacker News گفتند که Aztarna برای کار در حالتهای مختلف بر اساس سناریوهای آزمایش نفوذ متفاوت طراحی شده است. این ابزار میتواند فهرستی از آدرسهای IP داده شده، محدوده آدرسهای IP شبکه، نتایج موتور جستجوی Shodan و حتی کل اینترنت را توسط ارتباط با سایر ابزارهای اسکن مانند ZMap یا masscan اسکن کند.

محققان دراینباره گفتند: “با انگیزه فقدان ابزار اختصاصی برای تحقیقات امنیتی در زمینه رباتیک، ما aztarna را پیادهسازی کردیم که هدف آن تشخیص و اسکن روباتها و فنّاوریهای ربات (ازجمله اجزای نرمافزاری) در شبکه است.”

محققان با استفاده از گزینه اسکن سریع ابزار Aztarna، حدود ۱۰۶ سیستم ROS باز و ۹۰۰۰ روتر صنعتی ناامن را در سراسر جهان شناسایی کردند، که یک نقطه ورود بالقوه برای مهاجمان بهمنظور هدف قرار دادن رباتهای آسیبپذیر متصل به شبکه است که میتواند از راه دور و با استفاده از اطلاعات پیشفرض و حتی بدون نیاز به مجوز، به سیستمها دسترسی داشته باشند.

محققان گفتند: “برخی از نمونههای ROS مربوط به سیستمهای خالی یا شبیهسازیها بودند، اما نسبت قابلتوجهی از روباتهای واقعی نیز شناساییشدهاند. ازجمله مجموعهای از ماشینهای تحقیقاتی و همچنین مجموعهای از روباتها در محیطهای صنعتی”

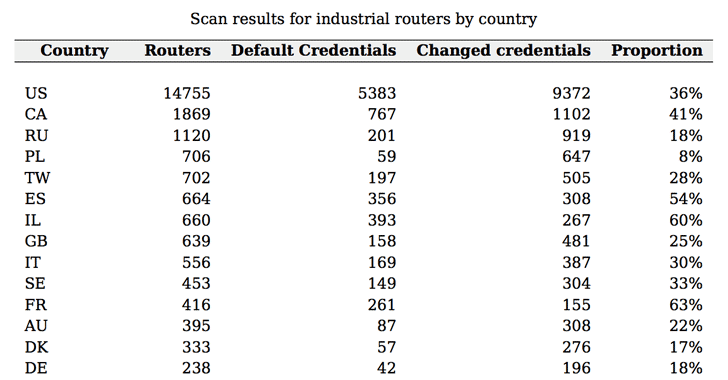

بیشتر روتر های آسیبپذیر شناختهشده (حدود ۱۵۸۶ روتر) در کشورهای اروپایی قرار دارند، درحالیکه فرانسه و اسپانیا دارای بیشترین روترهایی هستند که به غلط تنظیمشدهاند.

بالاترین تعداد روترهای صنعتی با تنظیمات امنیتی ضعیف در کشورهای آمریکای شمالی کشف شد که ۳۶ درصد از روترهای متصل شده در ایالاتمتحده و ۴۱ درصد در کانادا قرار داشتند.

به گفته محققان، این framework منبع باز بهراحتی میتواند برای دریافت fingerprintها و الگوهای بیشتر در آینده منتشر شوند و از قطعات جدید نرمافزاری و یا رباتهای سختافزاری پشتیبانی کنند و به محققان اجازه دهند تا نسخه خاص یک firmware را در روباتها تعیین کنند و کتابخانههای شخص ثالث مورداستفاده و نسخههای آنها، مانند نسخه middleware ربات، ارتباطات زیرساخت و غیره را کشف کنند.

Alias Robotics به توسعهدهندگان botها در مورد رباتهای آسیبپذیر اطلاعرسانی کرده است، اما استدلال کرد که انتشار Aztarna “یک پیامد طبیعی ناشی از عدم نگرانی عمومی در میان تولیدکنندگان ربات نسبت به امنیت و امنیت سایبری” است.

این محققان دراینباره گفتند: “موضوع تنها این نیست که پسازاینکه ما به آنها اطلاع میدهیم، آنها در وصله کردن نقصهایشان بسیار کند عمل میکنند. بلکه بسیاری از آنها اصلاً اهمیتی نمیدهند و میگویند: ما میدانیم که روباتهای ما دارای تعدادی از آسیبپذیریهای گزارششده هستند، اما ما امنیت را بر عهده کاربر نهایی قرار دادهایم.”

محققان Alias Robotics همچنین یک مقاله پژوهشی را منتشر کردهاند[۲] که در آن جزئیات Aztarna آورده شده است و اینکه چگونه میتوان آن را تکثیر کرد و چگونه میتوان در آینده مواردی را به آن اضافه کرد. شما میتوانید به این مقاله مراجعه کنید تا اطلاعات بیشتری در مورد این ابزار منبع باز ردیابی رباتها به دست آورید.

منابع

[۱]https://news.aliasrobotics.com/researchers-publish-a-tool-to-hunt-for-hackable-robots-connected-to-the-internet

[۲] https://arxiv.org/pdf/1812.09490.pdf

[۳] https://thehackernews.com/2019/01/robot-cybersecurity-tool.html

ثبت ديدگاه