محققان امنیتی در ارتباط با چند مورد جدید از ابزارهای تبلیغاتی مبتنی بر پایتون که در سطح اینترنت گسترش یافتهاند هشدار دادهاند که نهتنها برای تزریق تبلیغات استفاده میشوند، بلکه افزونههای موذی را بر روی مرورگر و miner ارزهای رمزنگاریشدهی پنهان را بر روی رایانههای قربانیان نصب میکنند.

بر طبق گفته محققان کاسپرسکی این ابزار تبلیغاتی که PBot یا PythonBot نامیده میشود برای اولین بار ۱ سال پیش کشف شد اما پسازآن این دژافزار(۱) تکامل یافت چراکه نویسندگان آن تلاش کردند که طرحهای درآمدزایی را بهمنظور سودرسانی به خودشان به آن اضافه کنند.

نسخههای قبلی از دژافزار PBot برای انجام حملات فردی-در-میان بهمنظور تزریق اسکریپتهای تبلیغاتی ناخواسته در صفحات وب بازدید شده توسط قربانی طراحی شده بودند، اما کشف شد که انواع جدیدتری از افزونههای تبلیغاتی موذی را در مرورگرهای وب نصب میکنند.

محققان کاسپرسکی در پست وبلاگ خود که در تاریخ ۲۶ ژوئن ۲۰۱۸ منتشر شده است، اعلام کردند[۱]: “توسعهدهندگان بهطور مداوم نسخههای جدیدی از این تغییرات را منتشر میکنند، که هرکدام ابهام این اسکریپت را پیچیدهتر میکند.”

“یکی دیگر از ویژگیهای متمایز این نوع PBot، حضور یک ماژول است که اسکریپتها را بهروز میکند و افزونههای مرورگر جدید را دانلود میکند.”

این دژافزار معمولاً از طریق تبلیغات پاپآپ در سایتهای شریک منتشر میشود که کاربران را به صفحه دانلود PBot هدایت میکند و بهعنوان نرمافزار قانونی خود را جا میزند.

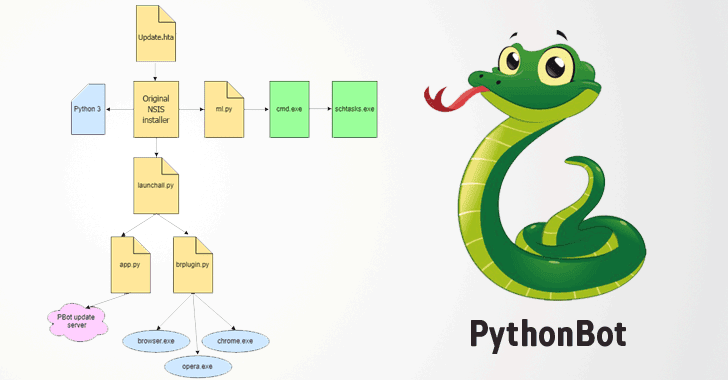

درنهایت کلیک روی هر نقطه از صفحه دانلود یک فایل update.hta را بر روی سیستم قربانی بارگیری میکند که اگر باز شود، نصب کننده اصلی PBot را از یک سرور فرمان و کنترل از راه دور دانلود میکند.

در طول نصب، این دژافزار یک پوشه با مترجم پایتون ۳، برخی از اسکریپتهای پایتون و یک افزونه مرورگر بر روی سیستم هدف قرار میدهد. پسازآن، از Windows Task Scheduler برای اجرای اسکریپتهای پایتون زمانی که کاربر وارد سیستم میشود؛ استفاده میکند.

محققان در این رابطه میگویند: PBot شامل چندین اسکریپت پایتون است که بهطور پیوسته اجرا میشوند. در آخرین نسخههای این برنامه، آنها با استفاده از Pyminifier مبهم میشوند.

اگر PBot متوجه شود که هر مرورگر مورد هدفی (Chrome/Opera) بر روی سیستم قربانی نصب شده است، از اسکریپت brplugin.py برای تولید فایل DLL و سپس تزریق آن به مرورگر راهاندازی شده استفاده میکند و افزونه تبلیغاتی را نصب میکند.

محققان دراینباره توضیح میدهند: “این افزونه مرورگر که توسط PBot نصب شده است، معمولاً آگهیهای مختلف را به صفحه اضافه میکند و کاربر را به سایتهای تبلیغاتی هدایت میکند.”

اگرچه این دژافزار هنوز در سراسر جهان توزیع نشده است، اما تعدادی از قربانیان را در روسیه، اوکراین و قزاقستان تحت تأثیر قرار داده است.

“در طول ماه آوریل، ما بیش از ۵۰،۰۰۰ تلاش برای نصب PBot بر روی رایانههای دارای محصولات کاسپرسکی ثبت کردهایم. ماه بعد این تعداد افزایش یافت و نشان داد که این ابزار تبلیغاتی در حال افزایش است.”

بهترین راه برای محافظت از خودتان برای جلوگیری از قربانی شدن با چنین حملاتی این است که در هنگام استفاده از اینترنت همیشه مراقب باشید و همیشه یک نرمافزار ضدویروس مناسب بر روی رایانه خود نصب داشته باشید تا بتوانید چنین تهدیداتی را شناسایی و مسدود کنید.

در پایان این نکته نیز حائز اهمیت است که همیشه برنامهها را از منابع قابلاعتماد مانند فروشگاه رسمی گوگل دانلود کنید و تنها به توسعهدهندگان تأییدشده اعتماد کنید و فراموش نکنید که هم دستگاه و هم نرمافزارهای خود را بهروز نگه دارید.

منابع

[۱] https://securelist.com/pbot-evolving-adware/86242

[۲] https://thehackernews.com/2018/06/pythonbot-pbot-adware.html

(۱) malware

ثبت ديدگاه