اگر برنامه Flash Player بر روی سیستم شما نصب نیست، مشکلی ندارید! اما اگر هنوز این برنامه را از روی سیستم خود پاک نکردید، دلیل واضح دیگری برای این کار ارائه شده است.

Adobe یک وصله بهروزرسانی امنیتی را برای یک آسیبپذیری حیاتی در نرمافزار Flash Player منتشر کرده است[۱] که بهطور فعال در سطح اینترنت مورد بهرهبرداری قرار گرفته است و مهاجمان از آن برای حمله به کاربران دارای سیستمعامل ویندوز بهرهبرداری کردند.

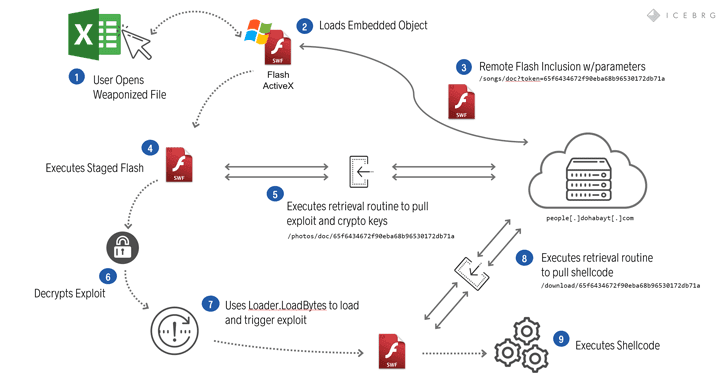

حملات روز صفر در Adobe Flash Player که در درجه اول کاربران واقع در خاورمیانه را با استفاده از یک فایل Excel دستکاریشده هدف قرار دادند در هفته گذشته توسط چندین شرکت امنیتی بهطور مستقل، ازجمله ICEBRG، Qihoo 360 و Tencent کشف شدند[۲و۳].

Qihoo 360 تجزیهوتحلیل این آسیبپذیری را در یک وبلاگ منتشر کرده است: “مهاجمان با دقت یک سندِ آفیس را که از راه دور یک آسیبپذیری فلش را بارگذاری میکند، تولید کردند. زمانی که این سند باز میشود، تمام کدهای بهرهبردار و payloadهای مخرب از طریق سرورهای راه دور تحویل داده میشوند.”

آسیبپذیری سرریز بافر مبتنی بر پشته، که بهعنوان CVE-2018-5002 شناخته میشود، بر روی نرمافزار Adobe Flash Player نسخه ۲۹٫۰٫۰٫۱۷۱ و نسخههای قبل از آن در ویندوز، MacOS، لینوکس و همچنینAdobe Flash Player برای مرورگر Google Chrome تأثیرگذار است و میتواند برای اجرای کد دلخواه بر روی سیستمهای هدف، مورد بهرهبرداری قرار گیرد.

این آسیبپذیری بر روی کد مترجمِ(۱) Flash Player قرار دارد که روشهای static-init را مدیریت میکند که در حقیقت نتوانسته است که بهدرستی استثنائات(۲) را برای بیانیههای(۳) try/catch مدیریت کند.

محققان دراینباره توضیح میدهند: “ازآنجاکه Flash فرض میکند که غیرممکن است که در هنگام پردازش عبارت try catch به بلوک catch برسد، bytecode را در catch block بررسی نمیکند. مهاجمان از ساختار getlocal و setlocal در catch block استفاده میکنند تا آدرسهای دلخواه را در پشته بخوانند و بنویسند.”

تاریخ ثبتنام یک دامنه وب و جعل کردنِ یک وبسایت جستجوی شغل در خاورمیانه، که بهعنوان سرور فرمان و کنترل (C&C) برای حملات روز صفر استفاده میشود، نشان میدهد که مهاجمان از ماه فوریه ۲۰۱۸ آمادهسازی این حمله را انجام دادهاند.

علاوه بر وصله منتشرشده برای CVE-2018-5002، شرکت Adobe همچنین بهروزرسانیهای امنیتی را برای دو آسیبپذیری مهم، ازجمله اشکال سرریز عدد صحیح (CVE-2018-5000) و یک مسئله خواندن خارج از محدوده (CVE-2018-5001) که هر دو به افشای اطلاعات منجر میشود، منتشر کرده است.

بنابراین، به کاربران بهشدت توصیه میشود بلافاصله Adobe Flash Player خود را با مراجعه به مرکز دانلود Adobe Flash Player به نسخه ۳۰٫۰٫۰٫۱۱۳ بهروزرسانی کنند.

منابع

[۱] https://helpx.adobe.com/security/products/flash-player/apsb18-19.html

[۲] https://www.icebrg.io/blog/adobe-flash-zero-day-targeted-attack

[۳] http://blogs.360.cn/blog/cve-2018-5002-en/

[۴] https://thehackernews.com/2018/06/flash-player-zero-day-exploit.html

(۱) interpreter

(۲) exceptions

(۳) statements

ثبت ديدگاه