زمانی بود که مهاجمان وبسایتها را موردحمله قرار داده و با عوض کردن ظاهر آنها سعی در جلبتوجه داشتند، سپس مهاجمان شروع به دزدیدن وبسایتها برای گسترش تروجانهای بانکی و باجگیر افزارها کردند و امروزه مهاجمان به تزریق اسکریپتها به داخل وبسایتها بهمنظور mine کردن ارزهای رمزنگاریشده علاقهمند شدند.

هزاران وبسایت دولتی در سراسر جهان کشف شدند که توسط یک اسکریپت خاص آلوده شدند که بهطور مخفیانه کامپیوترهای بازدیدکنندگان را مجبور به mine کردن ارزهای رمزنگاریشده برای مهاجمان میکنند.

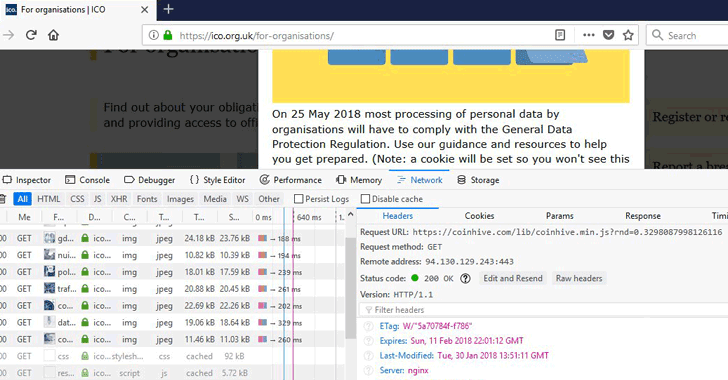

اسکریپت mine کردن ارزهای رمزنگاریشده در بیش از ۴۰۰۰ وبسایت کشف شد، ازجمله وبسایتهای متعلق به خدمات بهداشت ملی انگلستان (NHS)، شرکت وام دانشجویی، دفتر محافظت از اطلاعات (ICO)، قانونگذاری کوئینزلند و همچنین وبسایتهای دادگاه دولت ایالاتمتحده.

کاربرانی که از وبسایتهای موردحمله واقعشده بازدید کرده بودند بلافاصله و بدون مطلع شدن کامپیوترهای خود را بهمنظور mine کردن ارزهای رمزنگاریشده در اختیار مهاجمان قرار دادند که درنهایت منجر به درآمدزایی برای مهاجم یا گروهی از مهاجمان میشد.

به نظر میرسد که مهاجمان موفق به دزدیدن یک افزونه دسترسی محبوب شخص ثالث به نام Browsealoud شدند که توسط همه وبسایتهای تحت تأثیر، مورد استفاده قرار گرفته بود و اسکریپت mine کردن ارزهای رمزنگاریشده را به کد این افزونه تزریق کرده بودند.

Browsealoud یک افزونه مرورگر محبوب شخص ثالث است که به کاربران کور و دارای دید محدود اجازه میدهد تا با تبدیل متن سایت به صدا توانایی دسترسی به آن را داشته باشند.

این اسکریپت که به نرمافزار در معرض خطر گرفته Browsealoud تزریق میشود به CoinHive تعلق دارد[۱] که یک سرویس mine کردن ارز Monero بر پایه مرورگر است که به مدیران وبسایتها اجازه میدهد تا با استفاده از منابع پردازندههای بازدیدکنندگانِ وبسایت برای خود درآمدزایی کنند.

این نرمافزار mine کردن در بیش از ۴۲۰۰ وبسایت شامل وبسایتهای دانشگاه شهر نیویورک (cuny.edu)، پورتال اطلاعات دادگاه عمو سام (uscourts.gov)، شرکت وام دانشجویی بریتانیا (slc.co.uk)، نظارت بر حفظ حریم خصوصی دفتر کمیسری اطلاعات (ico.org.uk)، دفتر بازپرداخت مالی (finan-bombudsman.org.uk)، خدمات NHS بریتانیا، Manchester.gov.uk، NHSinform.scot، agriculture.gov.ie، Croydon.gov. uk، ouh.nhs.uk، legislation.qld.gov.au و بسیاری از وبسایتهای دیگر کشف شد. لیست کامل وبسایتهای تحت تأثیر در اینجا آورده شده است[۲].

پسازآنکه Scott Helme (مشاور متخصص Infosec در بریتانیا) زمانی که یکی از دوستانش هشدارهای یک ضدویروس را در مورد یکی از وبسایتهای دولت انگلیس دریافت کرد، زنگ هشدار در مورد این تهاجم را به صدا درآورد[۳]، اپراتور BrowseAloud یعنی Texthelp سایت خود را برای حل این مشکل از دسترس خارج کرد.

Martin McKay، مدیر فناوری شرکت Texthelp در یک گزارش عنوان کرد[۴]:

“با توجه به دیگر حملات سایبری اخیر در سراسر جهان، ما در حال آماده شدن برای چنین حادثهای در سال گذشته بودهایم. برنامه اقدامات امنیتی داده ما بهزودی اجرا شد و مؤثر بود و پس از ۴ ساعت جلوی این خطر برای همه مشتریان گرفته شد.”

“Texthelp بهطور دائمی تستهای امنیتی خودکار برای Browsealoud انجام داده است و این تستها فایل اصلاحشده را شناسایی کرده و درنتیجه محصول بهصورت آفلاین درآمد.”

این اقدام درنهایت Browsealoud را از همه وبسایتها حذف کرد و به حل این مسئله امنیتی پرداخت بدون اینکه نیاز باشد مشتریان آن هیچ اقدامی انجام دهند.

این شرکت همچنین اطمینان داد که اطلاعات مشتریان از دست نرفته و یا دزدیده نشده است و مشتریان این محصول، بهمحض تکمیل شدن مراحل تحقیقات امنیتی، بهروزرسانیهای بیشتری را دریافت خواهند کرد.

منابع

[۱] https://thehackernews.com/2017/10/coinhive-cryptocurrency-miner.html

[۲] https://publicwww.com/websites/browsealoud.com%2Fplus%2Fscripts%2Fba.js

[۳] https://twitter.com/Scott_Helme/status/962684239975272450

[۴]https://www.texthelp.com/en-gb/company/corporate-blog/february-2018/data-security-investigation-underway-at-texthelp

[۵] https://thehackernews.com/2018/02/cryptojacking-malware.html

ثبت ديدگاه