محققان امنیتی کشف کردهاند که چگونه شرکتهای بازاریابی با بهرهبرداری از یک نقص ۱۱ ساله در مدیریت کلمه عبور در مرورگرها، به آنها اجازه میدهد مخفیانه آدرس پست الکترونیک شما را برای تبلیغات هدفمند در مرورگرها و دستگاههای مختلف، سرقت کنند.

نگرانی اصلی این است که این نقاط ضعف میتواند به مهاجمان مخرب اجازه دهد که نام کاربری و کلمه عبور ذخیرهشده خود را از مرورگرها بدون نیاز به تعامل با شما، سرقت کنند.

هر مرورگر مدرن مانند Google Chrome ،Mozilla Firefox ،Opera و Microsoft Edge امروزه همراه با یک ابزار مدیریت رمز عبور آسان ارائه میشود که به شما امکان میدهد اطلاعات ورود خود را برای پر کردن خودکارِ فرمها ذخیره کنید.

این ابزارهای مدیریت رمز عبور مبتنی بر مرورگر[۱] برای راحتی طراحی شدهاند، زیرا آنها بهطور خودکار فرم ورود را در یک صفحه وب شناسایی میکنند و با توجه به اطلاعات ذخیرهشده توسط شما آنها را پر میکنند.

بااینحال، یک تیم از محققان مرکز سیاست فنآوری اطلاعات پرینستون(۱) کشف کرده است[۲] که حداقل دو شرکت بازاریابی، AdThink و OnAudience، بهطور فعال از چنین ابزارهای مدیریت کلمه عبوری بهرهبرداری میکنند تا بازدیدکنندگان از ۱۱۱۰ وبسایت را در سراسر اینترنت ردیابی کنند. این وبسایتها در لیست ۱ میلیون سایت پربازدید در Alexa قرار دارند.

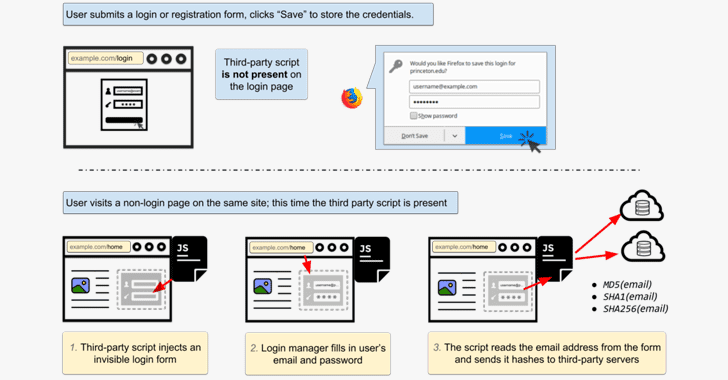

اسکریپتهای ردیابی شخص ثالث که توسط محققان در این وبسایتها یافت شدند، فرمهای ثبتنام نامرئی را به پسزمینه صفحه وب تزریق میکنند و ابزارهای مدیریت کلمه عبور مبتنی بر مرورگر را فریب میدهند تا فرمهای مربوطه را توسط اطلاعات ذخیرهشده توسط کاربر پر کنند.

محققان میگویند: “تکمیل خودکار فرم ورود بهطورکلی نیازی به تعامل کاربر ندارد؛ همه مرورگرهای معروف، بلافاصله، بدون توجه بهظاهر فرم، نام کاربری (اغلب آدرس پست الکترونیک) را بهصورت خودکار تکمیل میکنند. Chrome فیلد رمز عبور را تا زمانی که کاربر روی صفحه کلیک نکند، تکمیل نمیکند. سایر مرورگرهایی که ما آزمایش کردهایم نیاز به تعامل با کاربر برای تکمیل فیلدهای رمز عبور ندارند.”

ازآنجاییکه این اسکریپتها عمدتاً برای ردیابی کاربر طراحی شدهاند، آنها نام کاربری را شناسایی کرده و پس از هش کردن(۲) آن با الگوریتمهای MD5، SHA1 و SHA256، آن را به سرورهای شخص ثالث ارسال میکنند که میتواند بهعنوان یک شناسه پایدار(۳) برای یک کاربر خاص و برای ردیابی او از یک صفحه به صفحه دیگر مورداستفاده قرار گیرد.

محققان گفتند: “آدرسهای پست الکترونیک، منحصربهفرد و پایدار هستند و بنابراین هش کردن یک آدرس پست الکترونیک یک ردیاب عالی است. آدرس پست الکترونیک کاربر تقریباً هرگز تغییر نمیکند. همچنین پاک کردن کوکیها، استفاده از حالت خصوصی مرورگر یا تعویض سیستم مانع ردیابی نمیشود.”

اگرچه محققان کشف کردند که شرکتهای بازاریابی نامهای کاربری شما با استفاده از چنین اسکریپتهایی استخراج میکنند، هیچگونه معیار فنی برای جلوگیری کردن از اینکه این اسکریپتها کلمات عبور شما جمعآوری کنند، وجود ندارد.

بااینحال، بیشتر ابزارهای مدیریت کلمه عبور شخص ثالث، مانند LastPass و ۱Password، نسبت به این حمله آسیبپذیر نیستند[۳]، زیرا از اجرای فرمهای نامرئی خودکار جلوگیری میکنند و نیاز به تعامل کاربر نیز دارند.

محققان همچنین یک صفحه آزمایشی ایجاد کردهاند[۴] که در آن شما میتوانید آزمایش کنید که آیا ابزار مدیریت کلمه عبورِ مرورگر، نام کاربری و کلمه عبور شما را به فرمهای نامرئی تحویل میدهد یا خیر.

سادهترین راه برای جلوگیری از چنین حملاتی این است که عملکرد خودکار تکمیل فرم را در مرورگر خود غیرفعال کنید.

منابع

[۱] https://thehackernews.com/2016/07/best-password-manager.html

[۲]https://freedom-to-tinker.com/2017/12/27/no-boundaries-for-user-identities-web-trackers-exploit-browser-login-managers

[۳] https://thehackernews.com/2016/07/best-password-manager.html

[۴] https://senglehardt.com/demo/no_boundaries/loginmanager

[۵] https://thehackernews.com/2018/01/browser-password-managers.html

(۱) Princeton’s Center for Information Technology Policy

(۲) hashing

(۳) persistent

ثبت ديدگاه