اپل در تاریخ ۲۴ سپتامبر ۲۰۱۷ آخرین نسخه از سیستمعامل خود را با نام High Sierra نسخه ۱۰٫۱۳ منتشر کرد و چندین ساعت بعدازآن یکی از هکرهای سابق NSA به صورت عمومی جزئیات یک آسیبپذیری حیاتی که بر روی High Sierra و تمامی نسخههای قدیمیتر این سیستمعامل قرار داشت را منتشر کرد.

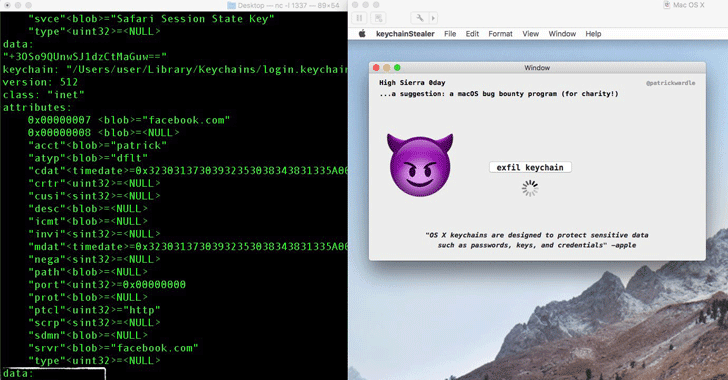

Patrick Wardle که یکی از هکرهایی بوده است که برای NSA کار میکرده و در حال حاضر مدیر شرکت امنیتی Synack است، یک آسیبپذیری حیاتی روز صفر را در macOs کشف کرده است[۱] که میتواند به هر برنامه نصب شدهای اجازه دهد تا نامهای کاربری و کلمات عبور plaintext مربوط به حسابهای کاربری آنلاین را که در زنجیره کلید Mac ذخیره شدهاند، بدزدد.

زنجیره کلید macOS بر پایه سیستم مدیریت کلمه عبور بنانهاده شده است که به کاربران اپل کمک میکند تا بهطور ایمن کلمات عبور مربوط به برنامههای مختلف، سرورها، وبسایتها، کلیدهای رمزنگاری و کارتهای اعتباری را ذخیره کنند که تنها با یک کلمه عبور اصلی و تعریفشده توسط کاربر قابلدسترسی هستند.

بهطور طبیعی هیچ برنامهای نمیتواند به محتویات این زنجیره کلید دسترسی داشته باشد مگر اینکه کاربر کلمه عبور اصلی تعیینشده را وارد کرده باشد.

Wardle دراینباره میگوید[۲]: “من یک نقص را کشف کردم که در آن یک کد یا برنامه مخرب میتواند به صورت برنامهریزیشده به زنجیره کلید دسترسی پیدا کند و تمامی این اطلاعات را تخلیه کند، ازجمله کلمه عبور plaintext شما را.”

این نقص امنیتی درواقع در ویژگی امنیتی SKEL توسعه کرنل macOS قرار دارد که در اوایل ماه جاری کشف شد[۳] و به یک مهاجم اجازه میدهد تا هر برنامه شخص ثالثی را در سطح کرنل و بدون نیاز به تأیید کاربر اجرا کند.

دیروز Wardle یک ویدیوی اثبات ادعای این بهرهبرداری را منتشر کرد[۴] که ثابت میکرد چگونه یک حمله میتواند برای exfiltrate کردن هر کلمه عبور plaintext واحد از زنجیره کلید و بدون نیاز به اینکه کاربر کلمه عبور اصلی را وارد کند، مورد بهرهبرداری قرار گیرد.

این ویدیو نشان میدهد که چگونه یک برنامه نصبشده مخرب، امضاشده یا بدون امضا، به مهاجم اجازه میدهد تا از راه دور تمامی کلمات عبور ذخیرهشده در زنجیره کلید را درحالیکه کاربر موردحمله واقعشده نیز در جریان این حمله قرار نگیرد، سرقت کند.

اپل در بیانیه منتشرشده در تاریخ ۲۵ سپتامبر ۲۰۱۷ گفته است: “macOS بهگونهای طراحی شده است که به صورت پیشفرض ایمن باشد و Gatekeeper به کاربران در ارتباط با برنامههای امضا نشده هشدار میدهد، مانند همین برنامه که در این اثبات ادعا نشان داده شده است و در حقیقت مانع اجرای برنامهها بدون اجازه صریح کاربر میشود. ما کاربران را تشویق میکنیم که نرمافزارها را فقط از منابع مورد اعتماد تهیه کنند، مانند فروشگاه رسمی اپل و به پیغامهای امنیتی داده شده توسط macOS دقت کنند.”

Wardle ادعا کرده است که او این مشکل را در ماه گذشته به اپل گزارش داده است و هنگامیکه این شرکت تصمیم به انتشار نسخه نهایی سیستمعاملش بدون برطرف کردن این آسیبپذیری گرفته است که نهتنها بر روی آخرین نسخه از این سیستمعامل و بلکه بر روی تمامی نسخههای قدیمیتر نیز تأثیرگذار است، آن را بهطور عمومی منتشر کرده است.

منابع

[۱] https://twitter.com/patrickwardle/status/912254053849079808

[۲] https://www.patreon.com/posts/14556409

[۳] https://www.synack.com/2017/09/08/high-sierras-secure-kernel-extension-loading-is-broken

[۴] https://vimeo.com/235313957

[۵] http://thehackernews.com/2017/09/macos-high-sierra-keychain.html

ثبت ديدگاه