آیا شما از این امر اطمینان دارید که نسخههای واتزاپ، اسکایپ یا VLC Player نصب شده بر روی دستگاه شما قانونی است؟

محققان امنیتی کشف کردند که دانلود نسخههای قانونی چند برنامه معروف شامل واتزاپ، اسکایپ، VLC Player و WinRAR موجب به خطر افتادن شما در سطح تأمینکننده سرویس اینترنت شده و موجب پخش شدن برنامه جاسوسی بدنام FinFisher که به FinSpy نیز معروف است[۱]، میشود.

FinSpy یک ابزار نظارت بسیار سری است که قبلاً توسط شرکت Gamma Group در بریتانیا تولید شده و شرکتی است که بهطور قانونی نرمافزارهای نظارت و جاسوسی را به سازمانهای دولتی در سراسر جهان میفروشد.

این نرمافزار جاسوسی تواناییهای جاسوسی گستردهای بر روی یک کامپیوتر آلوده دارد، ازجمله نظارت مخفیانه بهصورت زنده و با روشن کردن وبکم و میکروفون، ضبط تمام کلیدهای فشردهشده توسط قربانی، گرفتن تماس اسکایپ و فشرده کردن فایلها.

بهمنظور وارد شدن به ماشین مورد هدف، FinFisher معمولاً از چندین شاخص حمله مختلف استفاده میکند که شامل spear phishing، نصب دستی با استفاده از دسترسی فیزیکی به دستگاه، بهرهبردارهای روز صفر و حملات watering hole میشود.

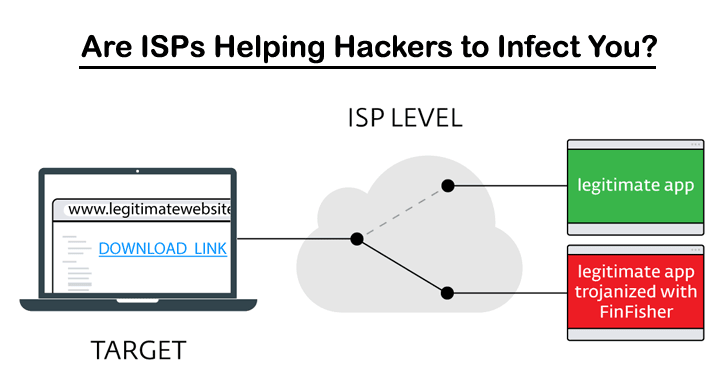

تأمینکنندگان سرویس اینترنت شما ممکن است به مهاجمان بهمنظور جاسوسی کردن از شما کمک کنند.

بااینحال، یک گزارش جدید که در تاریخ ۲۱ سپتامبر ۲۰۱۷ توسط ESET منتشر شد ادعا کرد که محققان آن، کمپین نظارتی جدیدی را با استفاده از انواع جدید FinFisher در هفت کشور کشف کردهاند که همراه با نصب برنامههای کاملاً قانونی است[۲].

اما این حمله چگونه رخ میدهد؟ مهاجمان با استفاده از حمله مردی در میان قربانیان را هدف قرار میدهند که تأمینکنندگان سرویس اینترنت در حقیقت بهعنوان مرد میانی عمل کرده و دانلودهای نرمافزارهای قانونی را با FinFisher همراه میکنند.

محققان دراینباره میگویند: “ما این شاخصهای استفادهشده را در دو کشور مختلف کشف کردیم که در آنها سیستمهای ESET جدیدترین نرمافزارهای جاسوسی FinFisher را شناسایی کردهاند (در پنج کشور باقیمانده، این کمپینها به شاخصهای آلودگی سنتی وابسته هستند).”

پیشازاین نیز اسناد منتشرشده توسط WikiLeaks نشان داد[۳] که سازنده FinFisher نیز ابزارهایی با نام “FinFly ISP” را ارائه میدهد که قرار است در سطح تأمینکننده سرویس اینترنت مستقر شود و قابلیتهایی را برای انجام حمله مردی در میان فراهم کند.

همچنین، این روش آلودگی (با استفاده از تغییر مسیر HTTP 307) در یک روش مشابه و در هر دو کشور آلودهشده که توسط ESET شناسایی شده بودند و توسط انواع جدید FinFisher مورد هدف قرار گرفته بودند، پیادهسازی شد.

یکی دیگر از واقعیتهایی که از حمله مردی در میان در سطح تأمینکننده سرویس اینترنت پشتیبانی میکند این است که تمام اهداف آلوده شده و شناسایی شده توسط محققان در یک کشور از یک تأمینکننده سرویس اینترنت مشابه استفاده میکنند.

گزارش ESET در ادامه میگوید: “درنهایت یک روش و فرمت مشابه برای فیلتر کردن محتوای اینترنت توسط ارائهدهندگان خدمات اینترنتی در حداقل یکی از کشورهای آسیبدیده مورداستفاده قرار گرفته است.”

برنامههای محبوبی که با انواع جدیدی از FinFisher مورد هدف قرار میگیرند عبارتاند از WhatsApp، اسکایپ، VLC Player، Avast و WinRAR. محققان ESET میگویند: “تقریباً هر برنامهای میتواند به این نحو مورد سوءاستفاده قرار گیرد.”

این حمله چگونه کار میکند؟

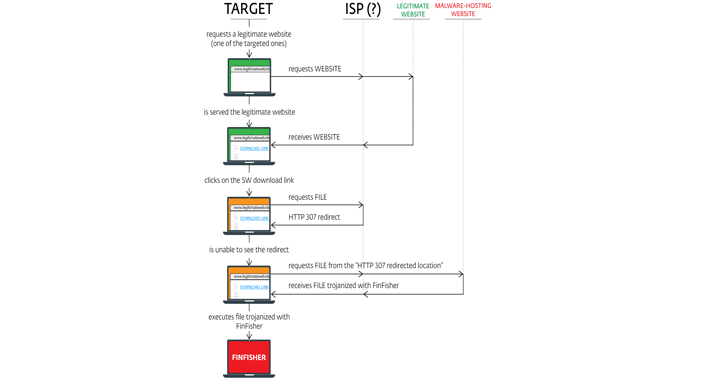

هنگامیکه کاربران هدف قرار داده شده در مورد یکی از برنامههای آلودهشده در وبسایتهای قانونی جستجو میکنند و بر روی لینک دانلود آن کلیک میکنند، مرورگرشان آنها را به یک URL اصلاحشده انتقال میدهد که قربانیان را به نصب تروجان میزبان در سرور مهاجم هدایت میکند.

محققان دراینباره میگویند: “این انتقال توسط جایگزین شدن لینک دانلود قانونی یا یک لینک مخرب انجام میشود. لینک مخرب به مرورگر کاربر و از طریق یک تغییر مسیر موقت HTTP 307 انجام میشود که نشان میدهد محتوای درخواست شده بهطور موقت به یک URL جدید منتقل شده است.”

به گفته محققان، تمام این فرایند تغییر مسیر بهصورت “چشم غیرمسلح نامرئی” است و بدون مطلع شدن کاربر اتفاق میافتد.

FinFisher از حقههای کاملاً جدید استفاده میکند.

ترفندهای جدید که توسط آخرین نسخه FinFisher استفاده شده بود، قابلشناسایی توسط محققان نبود.

محققان همچنین یادآور میشوند که آخرین نسخه FinFisher چندین پیشرفت فنی را ازلحاظ مخفیسازی داشته است.

همچنین آخرین نسخه FinFisher از ترفندهای ضد جداسازی، ضد sandboxing، ضد اشکالزدایی، ضد مجازیسازی و ضد شبیهسازی استفاده میکند. هدف استفاده از این ترفندها، به خطر انداختن نرمافزارهای رمزگذاری و ابزارهای حفظ حریم خصوصی است.

یکی از این برنامههای پیامرسانی ایمن، Threema نامیده میشد، که توسط محققان و در هنگامیکه آنها در حال تحلیل کمپینهای اخیر بودند، کشف شد.

محققان دراینباره میگویند: “نرمافزار جاسوسی FinFisher بهصورت یک فایل قابلاجرا به نام Threema تغییر شکل میدهد. همچنین فایلی میتواند برای هدف قرار دادن حریم خصوصی کاربران مورداستفاده قرار گیرد، چراکه برنامه اصلی و قانونی Threema بهمنظور ارسال پیامهای ایمن و رمزنگاریشده مورداستفاده قرار میگیرد. اگر قربانی گول خورده و فایل آلوده را دانلود و اجرا کند، نتیجهاش سوءاستفاده از حریم خصوصی او خواهد بود.”

شرکت Gamma Group هنوز به گزارش ESET پاسخ نداده است.

منابع

[۱] http://thehackernews.com/2014/08/company-that-sells-finfisher-spying.html

[۲] https://www.welivesecurity.com/2017/09/21/new-finfisher-surveillance-campaigns

[۳] https://wikileaks.org/spyfiles4/documents/FinFly-ISP-Catalog.pdf

[۴] http://thehackernews.com/2017/09/gamma-finfisher-hacking-tool.html

ثبت ديدگاه