یک آسیبپذیری تزریق SQL در یکی از معروفترین افزونههای WordPress کشف شده است که بر روی بیش از ۳۰۰٫۰۰۰ وبسایت نصبشده و میتواند توسط مهاجمان مورد بهرهبرداری قرار گیرد تا پایگاههای داده را دزدیده و یا سایتهای آلوده شده را از راه دور بربایند.

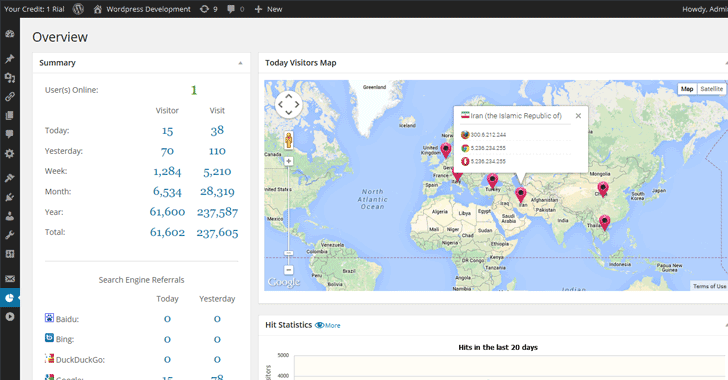

این آسیبپذیری در افزونه بسیار محبوب WP Statistics کشف شده است که به مدیران سایتها اجازه میدهد تا جزئیات اطلاعات مرتبط با تعداد کاربران آنلاین بر روی وبسایت، تعداد بازدیدها و بازدیدکنندهها و آمار وبسایت را دریافت کنند.

این آسیبپذیری که توسط تیم Sucuri کشف شده است[۱] نشان میدهد که افزونه WP Statistics در WordPress نسبت به عیب تزریق SQL حساس است[۲] که به یک مهاجم از راه دور که دارای یک حساب کاربری است اجازه میدهد که اطلاعات حساس را از پایگاه دادهی وبسایت موردنظر بدزدد و احتملا بتواند دسترسی غیرمجاز به وبسایت نیز داشته باشد.

تزریق SQL یک آسیبپذیری برنامه تحت وب(۱) است که به مهاجمان اجازه میدهد تا یک کد مخرب SQL را به ورودیهای وب تزریق کنند تا اینکه بتوانند ساختار و محل پایگاههای داده کلیدی را تعیین کنند که درنهایت منجر به دزدیدن پایگاه داده موردنظر میشود.

آسیبپذیری تزریق SQL در افزونه WP Statistics در توابع چندگانه قرار دارد که شامل wp_statistics_searchengine_query() میشود.

محققان میگویند: “این آسیبپذیری به علت فقدان بررسی دقیق(۲) در دادههای ارائهشده توسط کاربر به وجود میآید. برخی از ویژگیهای کدهای کوتاه(۳) WP Statistics بهعنوان پارامترهای توابع مهم انتقال داده میشوند و این امر نباید مشکلساز باشد اگر که این پارامترها بهخوبی مورد بررسی قرار گرفته باشند.”

همچنین محققان بر این باورند که یکی از توابع آسیبپذیر با نام wp_statistics_searchengine_query() در فایل includes/functions/functions.php از طریق قابلیت AJAX و به خاطر تابع اصلی با نام wp_ajax_parse_media_shortcode() در WordPress قابل دسترسی است.

این تابع امتیازهای اضافی را بررسی نمیکند که به مشترکین وبسایتها اجازه میدهد تا این کد کوتاه را اجرا کنند و کد مخرب را در ویژگیهای آن تزریق کنند.

محققان در Sucuri بهصورت خصوصی این آسیبپذیری را به تیم WP Statistics گزارش دادند و این تیم این آسیبپذیری را با انتشار نسخه نهایی این افزونه یعنی نسخه ۱۲٫۰٫۸ برطرف کرده است.

بنابراین، اگر شما از نسخه آسیبپذیر این افزونه استفاده میکنید و در وبسایت شما اجازه ثبتنام کاربر فعال است، شما قطعاً در معرض خطر قرار دارید و شما باید افزونه خود را هر چه سریعتر به آخرین نسخه منتشر شده بهروزرسانی کنید.

منابع

[۱] https://blog.sucuri.net/2017/06/sql-injection-vulnerability-wp-statistics.html

[۲] https://wordpress.org/plugins/wp-statistics

[۳] http://thehackernews.com/2017/06/wordpress-hacking-sql-injection.html

(۱) web application

(۲) sanitization

(۳) shortcode

ثبت ديدگاه