حملات ها به پایگاههای MongoDB که از لحاظ امنیتی ضعیف بودند، در طول یک روز دو برابر شد.

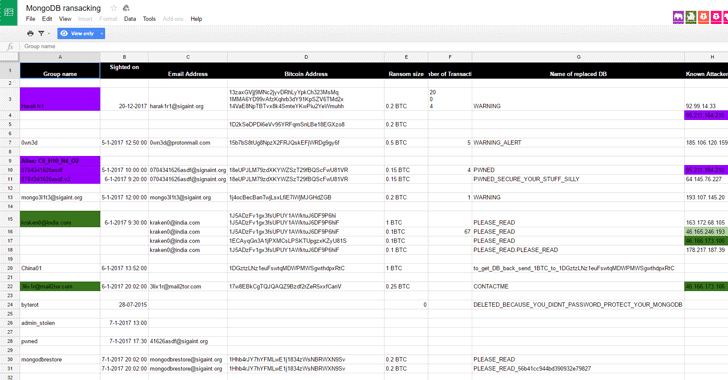

یک مهاجم از گروه Harak1r1 توانسته به پایگاههای داده MongoDB که دارای وصله امنیتی نبوده و یا به طور درستی تنظیم نشده بودند، دسترسی پیدا کند و آنها را کپی و یا پاک کند. سپس مدیران سیستم را تهدید کرده است تا باج مربوطه را در ازای بازگرداندن اطلاعات از دست رفتهشان پرداخت کنند[۱].

تمامی این داستانها از روز دوشنبه (۹ ژانویه ۲۰۱۷) آغاز شد، هنگامیکه محقق امنیتی Victor Gevers نزدیک به ۲۰۰ مورد از پایگاههای MongoDB را شناسایی کرده که پاک شدهاند و از قربانیان درخواست شده تا مبلغ هنگفتی را به عنوان باج پرداخت کنند تا اطلاعات آنها بازگردانده شود.

تا روز سهشنبه (۳ ژانویه ۲۰۱۷) این میزان به ۲۰۰۰ پایگاه داده افزایش پیدا کرد که توسط John Matherly (مؤسس Shodan) گزارش شد و در روز جمعه (۶ ژانویه ۲۰۱۷)، Gevers و همکارش (محقق امنیتی Niall Merrigan) این میزان را ۱۰٫۵۰۰ مورد گزارش کردند.

با این حال، بر طبق آخرین آمار که توسط Merrigan گزارش شده است، تعداد سیستمهای در معرض خطر به میزان دو برابر افزایش پیدا کرده و در طی ۱۲ ساعت به عدد ۲۷٫۰۰۰ رسیده است[۲].

حملات اولیه این باجگیرافزار، میزان باجی به مقدار ۰٫۲ بیتکوین را که تقریباً برابر با ۱۸۴ دلار آمریکاست درخواست میکردند که به نظر میرسد ۲۲ قربانی این مبلغ را پرداخت کردهاند. اما در حال حاضر، درخواست مهاجمان مبلغ ۱ بیتکوین است که تقریباً برابر با ۹۰۶ دلار آمریکا میشود.

محققان، ۱۸ حمله مختلف را بررسی کرده که در آنها مهاجم از آدرس پست الکترونیک مربوط به kraken0 استفاده و ۱۵٫۴۸۲ مورد MongoDB را در خطر قرار داده است و درخواست ۱ بیتکوین برای بازگرداندن اطلاعات از دست رفته کرده است، اگرچه به نظر نمیرسد هیچکس این مبلغ را پرداخت کرده باشد.

این مسئله حاکی از آن است که بعد از افشا شدن داستان اولیه این حمله، مهاجمان بیشتری اقدام به حملات مشابه کرده و درخواست باج کردهاند.

چه کسی عامل باجگیرافزار MongoDB است؟

تمام مدیران سیستمی که از پایگاه دادههای MongoDB با تنظیمات نامناسب استفاده میکردند دلیل این حملات گسترده هستند.

در هر مورد، سرور مورد هدف قرار گرفته MongoDB، یک حساب کاربری با سطح دسترسی مدیر داشته است که بدون کلمه عبور تنظیم شده بوده است.

بسیاری از پایگاهدادههای MongoDB که از لحاظ امنیتی ضعیف هستند، از موتور جستجوی Shodan استفاده میکنند که در حال حاضر بیش از ۹۹٫۰۰۰ مورد از MongoDB های آسیبپذیر را نشان میدهند[۳]. مسئله اینجاست که این شرکت راه بسیار سادهای را جهت احراز هویت در MongoDB راهاندازی کرده است.

ازآنجاکه هیچ مدرکی مبتنی بر اینکه مهاجمان قبل از پاک کردن فایلها، آنها را کپی کرده باشند وجود ندارد، وعده بازگرداندن اطلاعاتی که هماکنون پاک شدهاند در ازای پرداخت مبلغ هنگفتی از باج، مشکوک به نظر میرسد.

Gevers به صاحبان این پایگاهداده که مورد حمله قرار گرفتهاند پیشنهاد میکند[۴] که مبلغ باج درخواستی از سوی مهاجمان را پرداخت نکنند و از کارشناسان خبره امنیتی در این زمینه کمک بگیرند. Gevers وMerrigan به ۱۱۲ قربانی که مورد حمله این باجگیرافزار قرار گرفته بودند کمک کردند تا پایگاههای داده MongoDB در معرض خطر را ایمن کنند.

به کسانی که مدیران وبسایت هستند و از MongoDB استفاده میکنند اکیداً توصیه میشود که مراحل زیر را دنبال کنند:

- گزینه احراز هویت را فعال کنند. اگر که شبکه شما در معرض خطر قرار گیرد، این گزینه برای شما Defense in depth را به همراه دارد. تنظیمات MongoDB را به این صورت ویرایش کنید: auth = true

- از firewall استفاده کنید. در صورت امکان، گزینه دسترسی از راه دور را به MongoDB غیرفعال کنید. توسط بلاک کردن پورت ۲۷۰۱۷ یا blind کردن آدرسهای IP محلی و محدود کردن آنها در دسترسی به سرورها، از مشکلات رایج دوری کنید.

- به مدیران سیستم قویاً توصیه میشود که نرمافزار MongoDB را به آخرین نسخه موجود بهروزرسانی کنند.

در همین حال، توسعهدهندگان این پایکاه داده یک بهروزرسانی را منتشر کردند[۵] که مربوط به راهنمای امنیتی MongoDB است و در آن حملات مربوط به این باجگیرافزارها توضیح داده شده است و اینکه شما چگونه میتوانید آنها را شناسایی کرده و از آنها پیشگیری کنید. همچنین در این بهروزرسانی مراحل مربوط به بررسی بیعیب بودن دادهها آورده شده است.

منابع

[۱] https://thehackernews.com/2017/01/secure-mongodb-database.html

[۲] https://twitter.com/nmerrigan/status/818216629851029504

[۳] https://twitter.com/0xDUDE/status/817057481830633472

[۴] https://twitter.com/0xDUDE/status/817297425564049408

[۵] https://www.mongodb.com/blog/post/how-to-avoid-a-malicious-attack-that-ransoms-your-data

[۶] http://thehackernews.com/2017/01/mongodb-database-security.html

ثبت ديدگاه