بسیاری از افراد، از اینکه فرمهای وب را پر کنند متنفرند؛ مخصوصاً اگر این فرمها از طریق مرورگر موبایلها نیاز به پر شدن داشته باشند.

به منظور انجام سریعتر این فرآیند، مرورگر Google Chrome و دیگر مرورگرهای مهم، از ویژگی Autofill استفاده میکنند که به صورت خودکار فرمهای وب را بر اساس اطلاعات مشابهی که شما قبلاً در آنها وارد کردید، پر میکنند.

این مسئله روشن شده است که یک مهاجم میتواند از ویژگی autofill بر ضد شما استفاده کرده و شما را گول میزند تا اطلاعات خصوصی خود را به مهاجمان یا اشخاص ثالث بدذات افشا کنید.

توسعهدهنده وب فنلاندی و هکر کلاه سفید Viljami Kuosmanen، یک نسخه نمایشی بر روی GitHub منتشر کرده است[۱] که نشان میدهد یک مهاجم میتواند از ویژگی autofill که توسط اکثر مرورگرها، پلاگینها و ابزارها مانند برنامههای مدیریت کلمه عبور ارائه میشود، به نفع خود استفاده کند.

همچنین این روش اولین بار توسط Ricardo Martin Rodriguez که یک تحلیلگر امنیتی در شرکت ElevenPaths است، در سال ۲۰۱۳ کشف شد[۲]، اما به نظر میرسد که گوگل هیچکاری در راستای بر طرف کردن این آسیبپذیری در ویژگی Autofill مرورگر انجام نداده است.

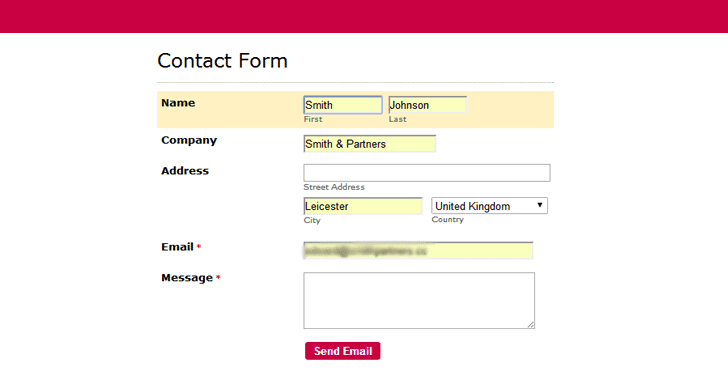

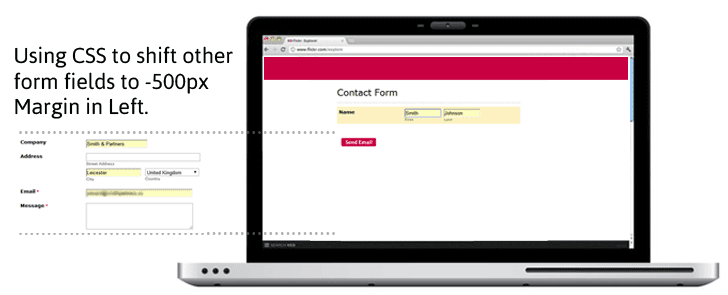

مدرک مبتنی بر این ادعا که در یک نسخه نمایشی ارائه شده است شامل فرمهای وب آنلاین و ساده میباشد که فقط شامل دو قسمت است: نام و آدرس پست الکترونیک. بقیه قسمتهای این فرم که شامل شماره تلفن، سازمان، آدرس پستی، کد پستی و نام کشور میشود به صورت مخفی است.

بنابراین، اگر کاربرانی که دارای یک پروفایل autofill تنظیم شده در مرورگرهای وب خود هستند این فرم ساده را پر کنند و بر روی گزینه تأیید کلیک کنند، به طوری که خودشان هم متوجه نمیشوند، ۶ قسمت دیگر موجود در فرم که برای آنها مخفی بوده است را نیز به صورت تکمیل شده به unscrupulous phisherها ارسال میکنند.

همچنین شما میتوانید مرورگر خود و ویژگی autofill را با استفاده از سایت PoC که مربوط به Kuosmanen است، بررسی کنید[۳].

Kuosmanen میتواند این حمله را بدتر نیز بکند، به این صورت که قسمتهای شخصی بیشتری که از دید کاربر پنهان است نیز شامل آدرس کاربر، شماره کارت بانکی، تاریخ انقضای کارت و CVV را به فرم مربوطه اضافه کند. اگرچه توجه به این نکته حائز اهمیت است که فرمهای autofill مربوط به دادههای مالی در مرورگر Chrome اگر از HTTPS استفاده نکنند، با پیغام اخطار مواجه میشوند.

حمله Kuosmanen میتواند در برابر بسیاری از مرورگرها و ابزارهای autofill شامل مرورگرهای Chrome ،Safari ،Opera و حتی در برابر Cloud امنیتی LastPass مورد استفاده قرار گیرد[۴].

کاربران موزیلا فایرفاکس نیاز نیست که نسبت به این حمله معروف نگران باشند چراکه این مرورگر در حال حاضر دارای سیستم multi-box autofill نبوده و کاربران را مجبور میکند تا بر روی دادههای از قبل پر شده برای هر قسمت و به صورت جداگانه کلیک کنند.

مهندس امنیتی موزیلا، Daniel Veditz، میگوید: “بنابراین، مرورگر فایرفاکس نمیتواند توسط ابزارهای برنامهنویسی گول بخورد تا تمامی بخشها را پر کند.”

چگونه ویژگی Autofill را در مرورگر خود غیرفعال کنیم؟

سادهترین راه برای حفاظت از خود در برابر حملات phishing این است که این ویژگی را در مرورگر، برنامههای مدیریت کلمه عبور یا تنظیمات افزونه خود غیرفعال کنید.

این ویژگی به صورت پیشفرض فعال است. در اینجا نحوه غیرفعال کردن این گزینه در مرورگرهای مختلف آورده شده است:

در مرورگر Chrome:

به بخش تنظیمات بروید، سپس بر روی Show Advanced Settings کلیک کنید و در زیرمجموعه Passwords and Forms، تیک مربوط به گزینه Enable Autofill را بردارید.

در مرورگر Opera:

به بخش تنظیمات رفته و در قسمت Autofill این بخش را غیرفعال کنید.

در مرورگر Safari:

به بخش Preferences رفته و بر روی AutoFill to turn it off کلیک کنید.

منابع

[۱] https://github.com/anttiviljami/browser-autofill-phishing

[۲] http://blog.elevenpaths.com/2013/10/how-to-take-advantage-of-chrome.html

[۳] https://anttiviljami.github.io/browser-autofill-phishing/

[۴] https://forums.lastpass.com/viewtopic.php?f=12&t=240115

[۵] http://thehackernews.com/2017/01/browser-autofill-phishing.html

ثبت ديدگاه