یاهو یک آسیبپذیری حیاتی امنیتی را در سرویس پست الکترونیک خود برطرف کرده است که میتواند به مهاجمان اجازه دهد تا صندوق پست الکترونیکی هر کاربری را مشاهده کنند.

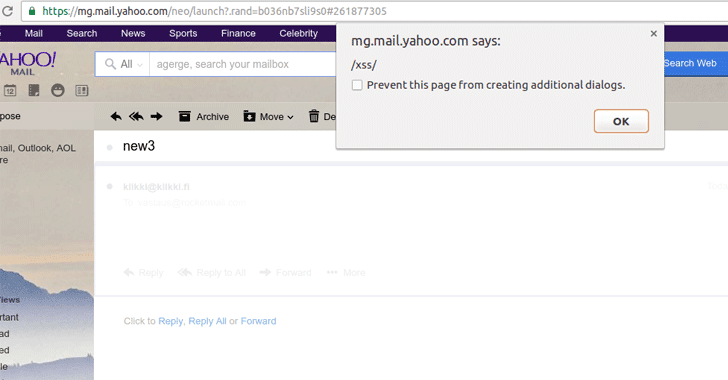

Jouko Pynnönen، محقق شرکت امنیتی Klikki Oy از فنلاند، یک DOM بر پایه persistent XSS(3) را در پست الکترونیک یاهو گزارش کرده است که اگر مورد بهرهبرداری قرار گیرد به مهاجمان اجازه میدهد تا ایمیلهایی حاوی کد مخرب ارسال کنند.

این محقق امنیتی در وبلاگ خود[۱] در تاریخ ۸ دسامبر ۲۰۱۶ ثابت کرده است که چگونه یک مهاجم میتواند صندوق پست الکترونیکی قربانی را به یک سایت خارجی ارسال کند و یک ویروس بسازد که توسط اضافه کردن اسکریپت مخرب به امضاهای پیام ارسالی بهطور مخفیانه خودش را بهتمامی ایمیلهای ارسالی ضمیمه کند.

ازآنجاکه کد مخرب در متن اصلی پیام ارسالی قرار دارد، بهمحض اینکه قربانی ایمیل مربوطه را باز کند، این کد اجرا میشود. پس از اجرا شدن کد مخرب مربوطه، اسکریپت payload به صورت محرمانه تمامی ایمیلهای واقع در صندوق پست الکترونیکی فرد قربانی را به یک وبسایت خارجی که توسط مهاجم کنترل میشود، ارسال میکند.

این مشکل به این جهت ایجاد شده است که سرویس پست الکترونیک یاهو، نمیتواند به درستی کدهای مخرب موجود در ایمیلهای HTML را فیلتر کند.

Pynnönen در وبلاگ خود میگوید: “این امکان وجود دارد که تعدادی attribute در یک HTML قرار داد که از فیلتر HTML یاهو عبور کنند.”

Pynnönen میگوید که او توسط force-feeding تمامی تگهای HTML شناختهشده و attribute ها در فیلتری که یاهو برای فیلتر کردن HTML های مخرب استفاده میکند، این آسیبپذیری را پیدا کرده است. این محقق میگوید که میتوان کدهای HTML مخرب مشخصی را بهگونهای مدیریت کرد که از فیلتر یاهو عبور کنند.

Pynnönen میگوید: “بهعنوان اثبات وجود این آسیبپذیری، من به بخش امنیتی یاهو یک ایمیل ارائه کردم، که هنگام مشاهده، از AJAX استفاده میکرد تا محتویات صندوق پست الکترونیکی کاربر را بخواند و به سرور متعلق به مهاجم ارسال کند.”

Pynnönen بهصورت محرمانه این آسیبپذیری را از طریق برنامه HackerOne bug bounty[2] برای یاهو فاش کرد و جایزه ۱۰٫۰۰۰ دلاری را دریافت کرد.

Pynnönen یک آسیبپذیری مشابه را در نسخه وبِ سرویسِ پست الکترونیک یاهو در ابتدای سال جاری گزارش کرد که برای آن گزارش هم ۱۰٫۰۰۰ دلار جایزه گرفت. او همچنین یک آسیبپذیری XSS ذخیره شده در Flickr را برای یاهو در دسامبر ۲۰۱۵ گزارش کرد که ۵۰۰ دلار نیز بابت گزارش آن به دست آورد.

منابع

[۱] https://klikki.fi/adv/yahoo2.html

[۲] https://hackerone.com/yahoo#scrollable-activity-1348615

[۳] http://thehackernews.com/2016/12/hack-yahoo-email.html

(۱) Cross-Site Scripting

ثبت ديدگاه