آیا کامپیوتر شخصی شما به باجگیرافزار آلوده شده است؟ شما میتوانید هزینه باز شدن فایل خود را به مهاجم بپردازید و یا این ویروس را گسترش دهید تا بتوانید کلیدهای رمزگشایی را دریافت کنید. این باجگیر افزار جدید به نام Popcorn Time نامگذاری شده است.

این باجگیرافزار در ابتدا توسط تیم MalwareHunter کشف شد[۱]، که در حقیقت از نوع Popcorn Time است و بهگونهای طراحی شده که به قربانی راهحلی مجرمانه ارائه میدهد که کلیدهای رمزگشایی فایلهای قفل شده خود را میتواند به صورت رایگان دریافت کند.

باجگیرافزار Popcorn Time مانند دیگر باجگیرافزارهای معروف مانند باجگیرافزار Crysis و TeslaCrypt عمل میکند و اطلاعات ذخیره شده بر روی کامپیوتر هدف را رمزگذاری کرده و از قربانی میخواهد تا هزینهای در قبال بازیابی فایلهای خود پرداخت کند.

اما در قبال بازیابی فایلهای مهم، باجگیرافزار Popcorn Time به قربانی این انتخاب را میدهد که مبلغ مورد نظر را به مجرم سایبری پرداخت کرده و یا دو فرد دیگر را آلوده کرده تا آنها مجبور به پرداخت باج شوند و از این طریق کلید رمزگشایی فایلهای خود را دریافت کند.

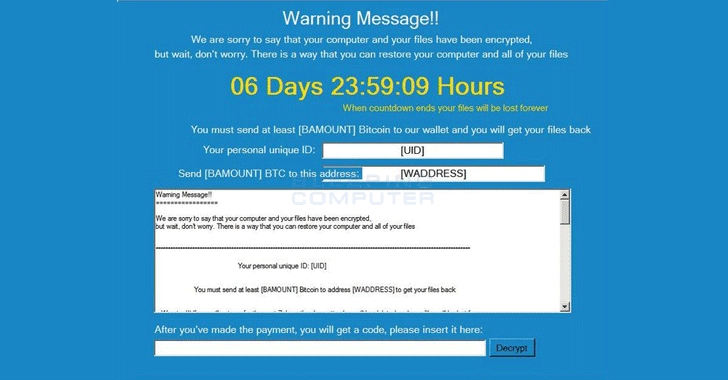

قربانیان به پرداخت میزان باجی برابر با ۱ بیتکوین (تقریباً ۷۵۰ دلار) با مهلت پرداخت ۷ روز ملزم میشوند تا بتوانند کلیدهای رمزگشایی را که بر روی یک سرور از راه دور ذخیره شده و متعلق به سازندگان Popcorn Time است، دریافت کنند.

اگر باج درخواست شده در طی مدت تعیین شده پرداخت نشود، کلید رمزنگاریشده برای همیشه از روی سرور پاک خواهد شد و بازسازی فایلهای مهم، غیرممکن خواهد بود.

علاوه بر این، کد باجگیرافزار به صورت ناقص است که میتواند نشاندهنده این باشد که اگر قربانی ۴ بار کلید بازگشایی اشتباه وارد کند، باجگیرافزار Popcorn Timeشروع به پاک کردن فایلهای قربانی میکند.

در اینجا نحوه عملکرد باجگیرافزار Popcorn Time آورده شده است.

هنگامیکه سیستم شما آلوده میشود، باجگیرافزار Popcorn Time بررسی میکند که در حال حاضر این باجگیرافزار بر روی سیستم شما فعال هست یا خیر، در صورت فعال بودن، باجگیرافزار در همین مرحله به کار خود پایان میدهد. اگر که باجگیرافزار بر روی سیستم فعال نبود، باجگیرافزار Popcorn Timeشروع به دانلود عکسهای مختلفی میکند تا بهعنوان پسزمینه از آنها استفاده کند و شروع به رمزنگاری فایلها با سیستم رمزگذاری AES-256 میکند. فایلهای رمزگذاری شده دارای یک پسوند “.filock” یا “.kok” در انتهای نام خود میشوند.

هنگام رمزگذاری بر روی اطلاعات، باجگیرافزار یک صفحهنمایش قلابی به شما نشان میدهد که وانمود کند در حال نصب یک برنامه است.

هنگامیکه عملیات رمزگذاری به اتمام رسید، دو رشته base64 را تبدیل میکند و آنها را بهعنوان یادداشت باجگیر ذخیره میکند که به نامهای restore_your_files.html و restore_your_files.txt هستند و سپس بهصورت خودکار یادداشت HTML باجگیر مبنی بر درخواست برای پرداخت ۱ بیتکوین را نمایش میدهد.

سازنده باجگیرافزار Popcorn Time یک راه کثیف را نیز به قربانی برای دریافت رایگان کلید رمزگشایی پیشنهاد میدهد: این باجگیرافزار را بر روی سیستم ۲ نفر دیگر از طریق لینک referral گسترش بده.

اگر این ۲ قربانی مبلغ باج را پرداخت کنند، قربانی اول ظاهراً کلید بازگشایی رایگان را دریافت میکند.

برای دریافت کلید رمزگشایی، یادداشت باجگیرافزار شامل یک URL است که به یک فایل بر روی سرور TOR که متعلق به Popcorn Time است، اشاره میکند.

با ۴ بار وارد کردن کلید رمزگشایی غلط، همه چیز تمام میشود!

باجگیرافزار Popcorn Time در هنگام اجرا شدن یک صفحهنمایش قفل شده که توسط اطلاعات مختلف پر شده است و متعلق به فرآیند نصب و راهاندازی باجگیرافزار بر روی سیستم قربانی است، نمایش میدهد.

همچنین قربانی یک فیلد را در صفحهنمایش داده شده میبیند که میتواند کلید رمزگشایی دریافت کرده از مهاجم را پس از پرداخت پول، در این قسمت وارد کند.

منبع کد باجگیرافزار Popcorn Time شامل تابعی است که به باجگیرافزار این امکان را میدهد که پس از ۴ بار وارد کردن اشتباه کلید رمزگشایی توسط قربانی، فایلهای رمز شده را پاک کند.

ازآنجاکه باجگیرافزار Popcorn Time همچنان در حال پیادهسازی است، بسیاری از موارد ذکر شده نامشخص است و امکان تغییر آنها وجود دارد.

منابع

[۱] https://twitter.com/malwrhunterteam/status/806595092177965058

[۲] http://thehackernews.com/2016/12/ransomware-malware.html

ثبت ديدگاه