یک آسیبپذیری در مرورگر Chrome برای اندروید به صورت فعال در سطح اینترنت مورد بهرهبرداری واقع شده است که به مهاجمان اجازه میدهد تا بدون متوجه شدن قربانی، یک برنامه تروجان بانکی را بر روی دستگاه قربانی بدون نیاز داشتن به تأیید او، بارگذاری کنند.

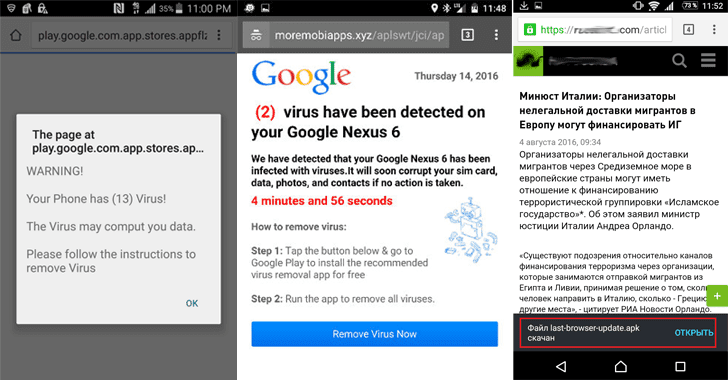

شما ممکن است متوجه یک تبلیغات از نوع pop-up شده باشید که ناگهان بر روی صفحه گوشی شما ظاهر شده و شما را متعجب سازد که دستگاه تلفن همراه شما توسط یک ویروس خطرناک آلوده شده است و به شما راهحلی ارائه دهد که شامل نصب کردن یک نرمافزار امنیتی برای پاک کردن ویروس نامبرده است.

این صفحه وب تبلیغاتی مخرب، به صورت خودکار فایل نصبی اندوریدِ (.apk) نرمافزار را بر روی دستگاه شما بدون درخواست هیچ گونه تأییدی از شما بارگذاری میکند.

با مستند قرار دادن تهدیدات نرمافزارهای مخرب بر روی تلفن همراه شما، مهاجمان شما را گول میزنند تا تنظیمات دستگاه خود را تغییر داده به طوری که به نرمافزارهای شخص ثالث که از فروشگاههای به غیر از Google Play Store هستند نیز اجازه بارگذاری بر روی دستگاه را میدهید و به همین طریق نرمافزار تروجان بانکی را بر روی دستگاه شما نصب میکنند.

محققان شرکت کاسپرسکی (Mikhail Kuzin و Nikita Buchka) کمپین تبلیغات گسترده مخربی را بر روی سایتهای خبری روسیه و سایتهای معروف کشف کردند[۱].

طبق توضیحات منتشر شده [۲]، هنگامی که فایل APK به بخشهای کوچکتری تقسیم میشود و تحویل تابع ذخیره(۱) از طریق کلاس Blob() میشود، بررسیای بر روی نوع محتوایی که ذخیره میشود، انجام نشده و بنابراین مرورگر فایل APK را بدون اطلاع دادن به کاربر ذخیره میکند.

گوگل این مشکل را تأیید کرده است و تبلیغات مخرب را مسدود کرده و در حال اقدام برای اصلاح آن است، اگرچه هنوز زمان انتشار نسخه بعدی مرورگر Chrome برای اندروید مشخص نیست.

به هرحال اگر گوگل پایبند به بازه زمانی ۶ هفتهای برای انتشار نسخه جدید باشد، کاربران باید در تاریخ ۳ دسامبر ۲۰۱۶ منتظر انتشار نسخه بعدی باشند. بنابراین، مهاجمان بیش از ۳ هفته وقت دارند تا از این عیب بهرهبرداری کنند.

حتی اگر گوگل، این مشکل را توسط بهروزرسانی بعدی که منتشر میکند برطرف کند، مهاجمان همچنان یک روش بادوام برای گول زدن کاربران برای دانلود نرمافزارهای مخرب توسط بهرهبرداری کردن از آسیبپذیریها در وبسایتهای معروف، در اختیار دارند.

برای مثال، یک عیب تازه منتشر شده (۲)XSS، که توسط یک محقق امنیتی هندی (Jitendra Jaiswal) کشف شده است[۳]، بر روی وبسایت رسمی WhatsApp قرار دارد و میتواند به مهاجمان اجازه دهد تا کاربران را فریب دهند که نرمافزارهای مخرب را دانلود کنند.

بنابراین همیشه بهترین کار دانلود و نصب نرمافزارها از طریق Google Play Store و همچنین تغییر ندادن تنظیمات اندروید به منظور جلوگیری از نصب نرمافزارهای شخص ثالث است.

منابع

[۱] https://securelist.com/blog/incidents/75731/good-morning-android/

[۲] https://securelist.com/blog/research/76286/disassembling-a-mobile-trojan-attack/

[۳] http://www.websecuritylog.com/2016/11/whatsapp-xss-vulnerability-can-be.html

[۴] http://thehackernews.com/2016/11/chrome-android-virus.html

(۱) Save function

(۲) Cross-Site Scripting

ثبت ديدگاه