یک آسیبپذیری امنیتی با حداکثر شدت در کتابخانه جاوای Apache Parquet فاش شده است که اگر با موفقیت مورد بهرهبرداری قرار گیرد، میتواند به مهاجم راه دور اجازه دهد تا کد دلخواه را روی نمونههای حساس اجرا کند.

یک آسیبپذیری امنیتی با حداکثر شدت در کتابخانه جاوای Apache Parquet فاش شده است که اگر با موفقیت مورد بهرهبرداری قرار گیرد، میتواند به مهاجم راه دور اجازه دهد تا کد دلخواه را روی نمونههای حساس اجرا کند.

Apache Parquet یک فرمت فایل داده ستونی رایگان و منبع باز است که برای پردازش و بازیابی کارآمد دادهها طراحی شده است و از دادههای پیچیده، فشردهسازی با کارایی بالا و طرحهای رمزگذاری پشتیبانی میکند و اولین بار در سال ۲۰۱۳ راهاندازی شد.

آسیبپذیری موردبحث با نام CVE-2025-30065 ردیابی میشود[۱] و دارای امتیاز ۱۰ در مقیاس CVSS است.

سرپرستان پروژه در گزارشی گفتند: «تجزیه طرحواره در ماژول parquet-avro Apache Parquet 1.15.0 و نسخههای قبلی به بازیگران بد اجازه میدهد کد دلخواه را اجرا کنند.»

طبق گفته Endor Labs، بهرهبرداری موفقیتآمیز از این نقص نیازمند فریب یک سیستم آسیبپذیر برای خواندن یک فایل Parquet ساختهشده ویژه برای به دست آوردن اجرای کد است.

این شرکت میگوید[۲]: «این آسیبپذیری میتواند بر pipelineهای داده و سیستمهای تحلیلی که فایلهای Parquet را وارد میکنند، تأثیر بگذارد، بهویژه زمانی که این فایلها از منابع خارجی یا غیرقابلاعتماد باشند. اگر مهاجمان بتوانند فایلها را دستکاری کنند، این آسیبپذیری ممکن است ایجاد شود.»

این نقص بر تمام نسخههای نرمافزار تا و ازجمله ۱٫۱۵٫۰ تأثیر میگذارد و در نسخه ۱٫۱۵٫۱ به آن پرداخته شده است. Keyi Li از آمازون به کشف و گزارش این نقص اعتبار داده شده است.

درحالیکه هیچ مدرکی مبنی بر بهرهبرداری از این نقص در سطح اینترنت وجود ندارد، آسیبپذیریها در پروژههای آپاچی به یک میله رعدوبرق برای بازیگران تهدید تبدیل شده است که به دنبال نفوذ فرصتطلبانه به سیستمها و استقرار بدافزار هستند.

ماه گذشته، یک نقص امنیتی مهم در آپاچی تامکت (CVE-2025-24813، امتیاز ۹٫۸ در CVSS)[3] ظرف ۳۰ ساعت پس از افشای عمومی مورد بهرهبرداری فعال[۴] قرار گرفت.

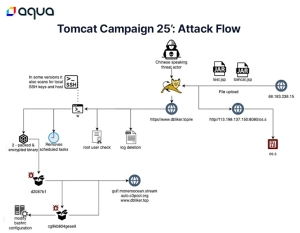

شرکت امنیت ابری Aqua در تحلیلی که این هفته منتشر شد، اعلام کرد که کمپین حمله جدیدی را کشف کرده است که سرورهای آپاچی تامکت را با اعتبارنامههای قابل حدس زدن آسان هدف قرار میدهد تا بارهای رمزگذاری شده را مستقر کند که برای سرقت اعتبار SSH برای حرکت جانبی و درنهایت ربودن منابع سیستم برای استخراج غیرقانونی ارزهای دیجیتال طراحی شدهاند.

Assaf Morag، مدیر اطلاعات تهدیدات در Aqua، گفت[۵] این محمولهها همچنین میتوانند پایداری را ایجاد کنند و بهعنوان یک پوسته وب مبتنی بر جاوا عمل کنند که ” مهاجم را قادر میسازد تا کد جاوا دلخواه را روی سرور اجرا کند.”

علاوه بر این، این اسکریپت برای بررسی اینکه آیا کاربر دارای امتیازات ریشه یا خیر طراحی شده است و اگر چنین است، دو عملکرد را اجرا میکند که مصرف CPU را برای نتایج بهتر رمزنگاری بهینه میکند.

این کمپین که بر سیستمهای ویندوز و لینوکس تأثیر میگذارد، احتمالاً به دلیل وجود نظرات زبان چینی در کد منبع، کار یک عامل تهدید چینیزبان است.

منابع

[۱] https://nvd.nist.gov/vuln/detail/CVE-2025-30065

[۲] https://www.endorlabs.com/learn/critical-rce-vulnerability-in-apache-parquet-cve-2025-30065—advisory-and-analysis

[۳] https://nvd.nist.gov/vuln/detail/CVE-2025-24813

[۴] https://thehackernews.com/2025/03/apache-tomcat-vulnerability-comes-under.html

[۵] https://www.aquasec.com/blog/new-campaign-against-apache-tomcat

[۶] https://thehackernews.com/2025/04/critical-flaw-in-apache-parquet-allows.html

ثبت ديدگاه