محققان امنیت سایبری یک تکنیک جدید پلیمورفیک را نشان دادهاند که به یک افزونه مرورگر وب مخرب اجازه میدهد جعل هویت هر افزونه نصبشده را جعل کند.

محققان امنیت سایبری یک تکنیک جدید پلیمورفیک را نشان دادهاند که به یک افزونه مرورگر وب مخرب اجازه میدهد جعل هویت هر افزونه نصبشده را جعل کند.

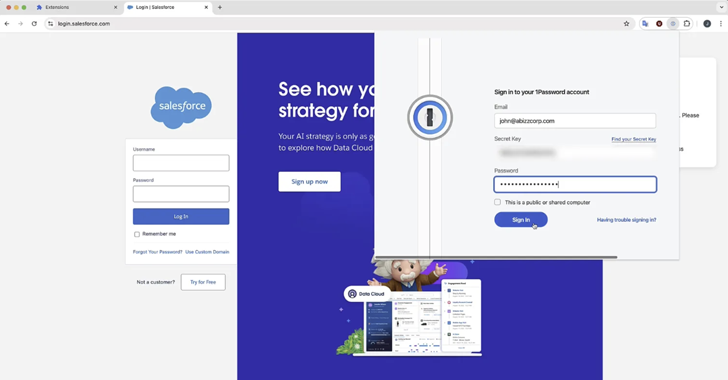

SquareX در گزارشی که هفته گذشته منتشر شد، گفت[۱]: “برنامههای افزودنی پلیمورفیک یک شبیهسازی کامل پیکسلی از نماد هدف، پنجرههای بازشو HTML و گردشهای کاری ایجاد میکنند و حتی به طور موقت افزونه قانونی را غیرفعال میکنند و این باور را برای قربانیان بسیار قانعکننده میکند که آنها اعتبارنامههایی را برای برنامه افزودنی واقعی ارائه میکنند.”

پس از آن می توان از اعتبار جمع آوری شده توسط عوامل تهدید برای ربودن حساب های آنلاین و دسترسی غیرمجاز به اطلاعات شخصی و مالی حساس بهره برداری کرد. این حمله بر تمام مرورگرهای وب مبتنی بر Chromium، از جمله Google Chrome، Microsoft Edge، Brave، Opera و دیگران تأثیر می گذارد.

این رویکرد مبتنی بر این واقعیت است که کاربران معمولاً پسوندها را به نوار ابزار مرورگر پین میکنند. در یک سناریوی حمله فرضی، عوامل تهدید میتوانند یک پسوند پلیمورفیک را در فروشگاه وب کروم (یا هر بازار افزونهای) منتشر کنند و آن را به عنوان یک ابزار کمکی پنهان کنند.

در حالی که این افزونه عملکرد تبلیغ شده را فراهم می کند تا هیچ شکی برانگیخته نشود، ویژگی های مخرب در پس زمینه را با اسکن فعال برای وجود منابع وب مرتبط با برنامه های افزودنی هدف خاص با استفاده از تکنیکی به نام ضربه به منابع وب فعال می کند.

هنگامی که یک پسوند هدف مناسب شناسایی شد، حمله به مرحله بعدی منتقل میشود و باعث میشود که به یک کپی از پسوند قانونی تبدیل شود. این کار با تغییر نماد افزونه سرکش برای مطابقت با هدف و غیرفعال کردن موقت افزونه واقعی از طریق API “chrome.management” انجام می شود که منجر به حذف آن از نوار ابزار می شود.[۲]

SquareX گفت: “حمله گسترش پلیمورفیک بسیار قدرتمند است زیرا از تمایل انسان برای تکیه بر نشانه های بصری به عنوان تاییدیه استفاده می کند. در این مورد، آیکون های برنامه افزودنی در یک نوار پین شده برای اطلاع کاربران از ابزارهایی که با آنها در تعامل هستند، استفاده می شود.”

این یافتهها یک ماه پس از افشای[۳] روش حمله دیگری به نام Browser Syncjacking توسط این شرکت به دست آمد که کنترل دستگاه قربانی را با استفاده از یک افزونه مرورگر به ظاهر بیضرر ممکن میسازد.

منابع

[۱] https://labs.sqrx.com/polymorphic-extensions-dd2310006e04

[۲] https://youtu.be/I5PIfA3JHTY

[۳] https://thehackernews.com/2025/02/thn-weekly-recap-top-cybersecurity.html

[۴] https://thehackernews.com/2025/03/researchers-expose-new-polymorphic.html

ثبت ديدگاه