گوگل روز پنجشنبه ۱۴ مارچ ۲۰۲۴ یک نسخه بهبودیافته از [۱]Safe Browsing را برای ارائه حفاظت از URL در زمان واقعی و حفظ حریم خصوصی و محافظت از کاربران در برابر بازدید از سایتهای بالقوه مخرب معرفی کرد.

گوگل روز پنجشنبه ۱۴ مارچ ۲۰۲۴ یک نسخه بهبودیافته از [۱]Safe Browsing را برای ارائه حفاظت از URL در زمان واقعی و حفظ حریم خصوصی و محافظت از کاربران در برابر بازدید از سایتهای بالقوه مخرب معرفی کرد.

جاناتان لی و جاسیکا باوا از گوگل میگویند[۲]: «حالت حفاظت استاندارد برای کروم[۳] روی دسکتاپ و iOS، سایتها را در مقابل فهرست سایتهای بد شناخته شده در سمت سرور گوگل در زمان واقعی بررسی میکند».

“اگر ما گمان کنیم که سایتی برای شما یا دستگاه شما خطری ایجاد میکند، هشداری با اطلاعات بیشتر خواهید دید. با بررسی سایتها در زمان واقعی، انتظار داریم ۲۵ درصد بیشتر از تلاش های فیشینگ جلوگیری کنیم.”

تابهحال، مرورگر کروم از فهرست ذخیرهشده محلی از سایتهای ناامن شناخته شده استفاده میکرد که هر ۳۰ تا ۶۰ دقیقه بهروزرسانی میشد و سپس از یک رویکرد مبتنی بر هش[۴] برای مقایسه هر سایت بازدید شده با پایگاه داده استفاده میکرد.

گوگل برای اولینبار[۵] در سپتامبر ۲۰۲۳ برنامه های خود را برای تغییر به بررسی های سمت سرور در زمان واقعی بدون به اشتراک گذاشتن سابقه مرور کاربران با این شرکت فاش کرد.

این غول جستجو گفت که دلیل این تغییر این واقعیت است که لیست وبسایتهای مضر با سرعت زیادی درحالرشد است و ۶۰ درصد از دامنه های فیشینگ برای کمتر از ۱۰ دقیقه[۶] وجود دارند و مسدود کردن آنها را دشوار می کند.

این سازمان افزود[۷]: «همه دستگاهها منابع لازم برای حفظ این فهرست روبهرشد را ندارند، و همچنین نمیتوانند همیشه بهروزرسانیهای فهرست را با فرکانس لازم برای بهرهمندی از حفاظت کامل دریافت و اعمال کنند».

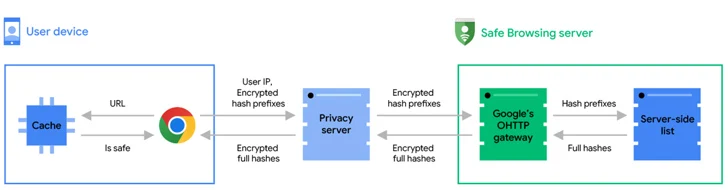

بنابراین، با معماری جدید، هر بار که کاربر سعی میکند از یک وبسایت بازدید کند، URL در برابر حافظه پنهان جهانی و محلی مرورگر حاوی URLهای امن شناخته شده و نتایج بررسیهای قبلی Safe Browsing بررسی میشود تا وضعیت سایت مشخص شود.

اگر URL بازدید شده در حافظه پنهان وجود نداشته باشد، یک بررسی بلادرنگ با مبهم کردن URL به هشهای کامل ۳۲ بایتی[۸] انجام می شود، که سپس به پیشوندهای هش دارای طول ۴ بایت کوتاه شده، رمزگذاری شده و به یک سرور حریم خصوصی ارسال می شود.

گوگل توضیح داد: «سرور حریم خصوصی شناسههای کاربر احتمالی را حذف میکند و پیشوندهای هش رمزگذاری شده را از طریق یک اتصال TLS که درخواستها را با بسیاری از کاربران کروم دیگر ترکیب میکند، به سرور مرور ایمن ارسال میکند.»

سرور مرور ایمن متعاقباً پیشوندهای هش را رمزگشایی میکند و آنها را با پایگاهداده سمت سرور مطابقت میدهد تا هش کامل همه URLهای ناامن را که با یکی از پیشوندهای هش ارسال شده توسط مرورگر مطابقت دارند، بازگرداند.

در نهایت، در سمت مشتری، هشهای کامل با هشهای کامل URL بازدید شده مقایسه میشوند و در صورتیافتن مطابقت، یک پیام هشدار نمایش داده میشود.

گوگل همچنین تأیید کرد که سرور حریم خصوصی چیزی نیست جز یک رله [۹]Oblivious HTTP یا OHTTP که توسط [۱۰]Fastly اداره میشود و بین کروم و سرور مرور ایمن قرار میگیرد تا از دسترسی کروم به آدرسهای IP کاربران جلوگیری کند و بنابراین از ارتباط بررسیهای URL باسابقه مرور اینترنت کاربر منع میشود.

این شرکت تأکید کرد: در نهایت، Safe Browsing پیشوندهای هش URL شما را میبیند؛ اما آدرس IP شما را نمیبیند و سرور حریم خصوصی آدرس IP شما را میبیند؛ اما پیشوندهای هش را نمیبیند. “هیچ طرفی به هویت شما و پیشوندهای هش دسترسی ندارد. بهاینترتیب، فعالیت مرور شما خصوصی باقی میماند.”

منابع

[۱] https://developers.google.com/safe-browsing

[۲] https://blog.google/products/chrome/google-chrome-safe-browsing-real-time

[۳] https://support.google.com/chrome/answer/9890866

[۴] https://security.googleblog.com/2022/08/how-hash-based-safe-browsing-works-in.html

[۵] https://thehackernews.com/2023/09/google-chrome-rolls-out-support-for.html

[۶] https://www.kaspersky.com/about/press-releases/2021_powerful-but-short-lived-one-third-of-phishing-pages-cease-to-be-active-after-a-day

[۷] https://security.googleblog.com/2024/03/blog-post.html

[۸] https://developers.google.com/safe-browsing/v4/urls-hashing

[۹] https://blog.cloudflare.com/stronger-than-a-promise-proving-oblivious-http-privacy-properties

[۱۰] https://www.fastly.com/blog/enabling-privacy-on-the-internet-with-oblivious-http

[۱۱] https://thehackernews.com/2024/03/google-introduces-enhanced-real-time.html

ثبت ديدگاه